Qu’est-ce que la cryptographie basée sur un treillis et pourquoi est-elle importante ?

La cryptographie est une technique ancestrale de sécurisation des informations à l’aide d’une collection de codes. Généralement, une collection de solutions mathématiques compliquées est utilisée pour sauvegarder les données, et aussi les clés ne sont offertes qu’aux événements désignés.

Cependant, il existe différents types de techniques de cryptographie qui sont utilisées de nos jours. L’une d’entre elles est la cryptographie basée sur les treillis, qui dépend des principes des treillis mathématiques, fréquemment dans la construction et la construction du chiffre ou sa preuve.

Donc, passons en revue ce qu’est la cryptographie basée sur les treillis, sa valeur, et aussi ses principaux avantages.

Qu’est-ce que la cryptographie basée sur les treillis ?

La cryptographie basée sur les treillis est devenue de plus en plus populaire alors que le monde se prépare au développement de l’ordinateur quantique. La cryptographie post-quantique prend de l’essor, d’autant plus qu’un certain nombre de percées ont été réalisées dans le domaine de l’informatique quantique.

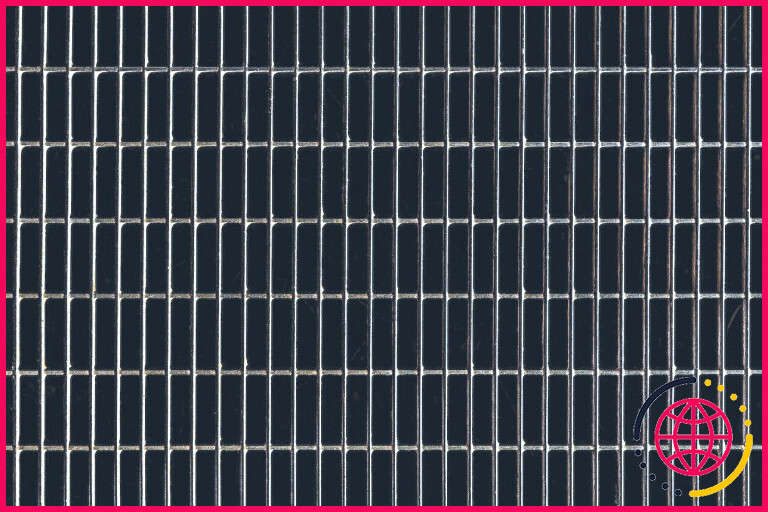

La cryptographie en treillis est une sorte de système cryptographique basé sur l’idée mathématique d’un treillis. Dans un treillis, les lignes s’attachent pour indiquer qu’elles forment un cadre géométrique. Dans la cryptographie basée sur le treillis, cette structure géométrique inscrit et aussi déchiffre les messages.

En raison de la nature d’un treillis, il est difficile de cambrioler un système cryptographique basé sur un treillis, car certains motifs se prolongent à l’infini. Cela fait de la cryptographie basée sur un treillis une option attrayante pour les types de sécurité courants comme le RSA, dont il a été démontré qu’il était exposé à des attaques.

La cryptographie basée sur les treillis permet d’inscrire des messages de manière à ce qu’ils ne puissent être décodés que par quelqu’un qui comprend le bon secret. Par exemple, imaginez que vous avez deux treillis, un avec 10 points ainsi qu’un autre avec 100 points.

Si vous deviez choisir 2 facteurs arbitrairement dans chaque treillis, il serait certainement compliqué d’identifier quel facteur du treillis à 10 points correspond à quel facteur du treillis à 100 points. Cependant, si vous reconnaissiez la bonne astuce, vous pourriez facilement comparer les facteurs et traduire le message.

Il est intéressant de noter que les chiffrements basés sur le treillis, comme Dilithium ainsi que Kyber, ont en fait montré un potentiel fantastique pour résister aux frappes des ressources des ordinateurs quantiques et sont communément considérés comme des instances de sécurité à l’épreuve des quanta.

Les formules cryptographiques basées sur les treillis peuvent être classées en deux grandes catégories : les formules avec et sans clé. Les algorithmes à clé, tels que la formule NTRUEncrypt, nécessitent l’utilisation d’une clé secrète pour sécuriser et décrypter les messages. Les formules non codées, telles que la formule Dual EC_DRBG, ne font pas appel à une clé personnelle.

Comprendre les treillis

Afin de reconnaître correctement la construction et la construction d’un chiffrement basé sur un treillis, il est d’une importance vitale de comprendre les treillis ainsi que les questions mathématiques qui les entourent.

Les treillis ont effectivement été examinés ext

L’un des principaux avantages de la cryptographie basée sur les treillis est qu’elle offre une sécurité accrue. Cela est dû au fait que les treillis sont plus difficiles à casser que diverses autres structures mathématiques couramment utilisées pour la cryptographie, comme les courbes elliptiques.

2. Des temps de calcul plus rapides

Un autre avantage de la cryptographie basée sur les treillis est qu’elle peut être calculée beaucoup plus rapidement que d’autres formules cryptographiques. C’est important car des temps de calcul plus rapides peuvent améliorer l’efficacité, en particulier dans les applications nécessitant des actions en temps réel, comme les médias en continu ou les jeux vidéo en ligne.

3. Une consommation d’énergie plus faible

En plus d’être beaucoup plus rapides, les algorithmes cryptographiques basés sur des treillis consomment également beaucoup moins d’énergie que divers autres types d’algorithmes cryptographiques. Cela est dû au fait qu’ils peuvent être exécutés dans du matériel qui nécessite moins d’énergie.

Par exemple, des types particuliers de processeurs conçus pour le minage de crypto-monnaies sont jusqu’à plusieurs fois plus économes en énergie que les processeurs typiques lorsqu’ils exécutent des formules cryptographiques basées sur des treillis.

4. Flexible et facile à mettre en œuvre

Un autre avantage de l’utilisation de la cryptographie basée sur le treillis est qu’elle est raisonnablement facile à réaliser. Diverses autres méthodes, telles que la cryptographie à courbe elliptique, peuvent être assez complexes ainsi que nécessiter une grande quantité de sources informatiques.

La cryptographie basée sur les treillis peut être mise en œuvre sur du matériel standard, ce qui la rend plus disponible et moins coûteuse. De plus, il n’y a pas de besoins particuliers pour réaliser la cryptographie basée sur les treillis.

Plus important encore, les chiffrements à base de treillis peuvent être utilisés pour un certain nombre d’applications diverses. Par exemple, ils peuvent être utilisés pour les marques numériques, le cryptage par mot de passe et l’échange crucial. En outre, il existe plusieurs façons différentes de construire un treillis, ce qui implique qu’il y a une grande adaptabilité dans la façon dont il peut être utilisé.

De nouvelles normes cryptographiques devraient gagner en popularité.

Alors que les spécialistes de la protection internationale vérifient les exigences cryptographiques résistantes aux quanta, on peut s’attendre à ce que d’autres critères, comme la cryptographie basée sur les treillis, grimpent en attrait. Si l’on considère que les ordinateurs quantiques peuvent résoudre rapidement, en quelques secondes, des problèmes que les ordinateurs ordinaires mettent 100 000 ans à résoudre, leur puissance peut facilement vaincre les procédures de sécurité que nous utilisons aujourd’hui.

Les systèmes d’ordinateurs quantiques constituent une grave menace pour plusieurs critères de cryptage qui ont eu la capacité de résister à l’examen du temps jusqu’à présent. Pourtant, on peut s’attendre à ce que la cryptographie se modifie et progresse, en particulier lorsque les équipements quantiques, qui ont la possibilité de surpasser les superordinateurs, finiront par se généraliser.

S’abonner à notre newsletter