Comment faire pour chrooter sftp ?

Comment configurer le chroot SFTP sous Linux (autoriser uniquement SFTP, pas SSH)

- Créer un nouveau groupe. Créez un groupe appelé sftpusers.

- Créer des utilisateurs (ou modifier un utilisateur existant)

- Créer le sous-système sftp -serveur dans sshd_config.

- Spécifier le répertoire Chroot pour un groupe.

- Créer le répertoire personnel sftp .

- Créer les permissions appropriées.

- Redémarrer sshd et tester Chroot SFTP .

À cet égard, comment activer SFTP ?

Configurer OpenSSH

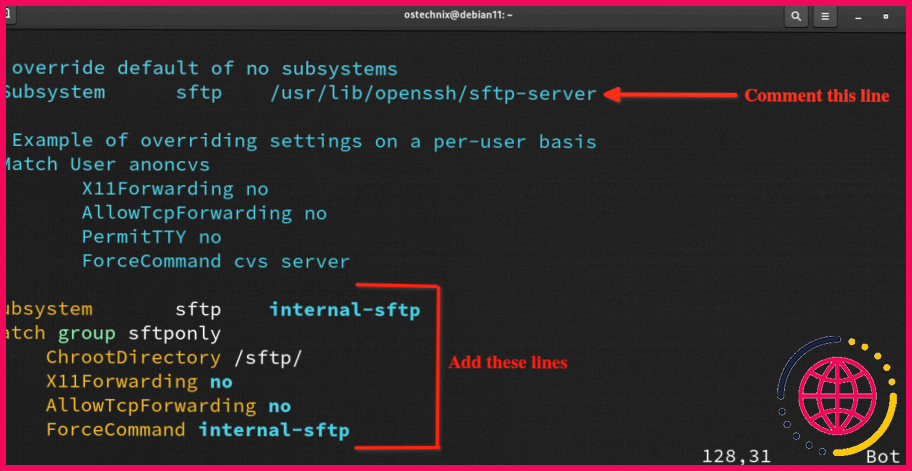

- Modifier votre fichier /etc/ssh/sshd_config avec votre éditeur de texte préféré : vim /etc/ssh/sshd_config.

- Ajouter ou modifier la ligne Subsystem sftp pour qu’elle ressemble à ce qui suit : /etc/ssh/sshd_config. Subsystem sftp internal-sftp.

- Ajouter ce bloc de paramètres à la fin du fichier : /etc/ssh/sshd_config.

- Redémarrer OpenSSH:

On peut aussi se demander, comment chrooter un utilisateur ? Notez que nous allons exécuter toutes les commandes en tant que root, utilisez la commande sudo si vous êtes connecté au serveur en tant qu’utilisateur normal.

- Etape 1 : Créer une prison chroot SSH.

- Etape 2 : Configurer le shell interactif pour la prison chroot SSH.

- Etape 3 : Créer et configurer l’utilisateur SSH.

- Étape 4 : Configurer SSH pour utiliser Chroot Jail.

- Étape 5 : Tester SSH avec Chroot Jail.

De cette manière, comment puis-je restreindre les utilisateurs à un dossier dans SFTP ?

Accès SFTP restreint à un seul répertoire en utilisant OpenSSH

- Créer un groupe système exchangefiles .

- Créer un répertoire /home/exchangefiles/ et un répertoire files/ à l’intérieur de celui-ci.

- Autoriser les utilisateurs du groupe exchangefiles à se connecter au serveur en utilisant SFTP (mais pas SSH).

- Locker les utilisateurs du groupe exchangefiles dans le répertoire /home/exchangefiles/ en utilisant un chroot.

Comment bloquer l’accès SFTP sous Linux ?

Méthode 1 – Désactiver SSH

Si l’utilisateur FTP n’a pas besoin d’un accès au shell SSH, vous pouvez définir PasswordAuthentication dans le fichier de configuration sur no . Cette méthode va empêcher un ou plusieurs utilisateurs particuliers de se connecter via SSH et donc SFTP . Collez ceci au bas du fichier. Remplacez user1, user2, etc. par vos propres noms d’utilisateur.

Comment me connecter à SFTP ?

Comment me connecter à un serveur SFTP avec FileZilla ?

- Ouvrez FileZilla.

- Entrez l’adresse du serveur dans le champ Host, situé dans la barre Quickconnect.

- Entrez votre nom d’utilisateur.

- Entrez votre mot de passe.

- Entrez le numéro de port.

- Cliquez sur Quickconnect ou appuyez sur Entrée pour vous connecter au serveur.

- Cliquez sur OK lorsque vous obtenez un avertissement concernant une clé d’hôte inconnue.

Comment transférer des fichiers en utilisant SFTP ?

Comment copier des fichiers à partir d’un système distant (sftp)

- Établir une connexion sftp.

- (Facultatif) Passez à un répertoire sur le système local où vous voulez que les fichiers soient copiés.

- Passer au répertoire source.

- Assurez-vous que vous avez la permission de lecture pour les fichiers source.

- Pour copier un fichier, utilisez la commande get.

- Fermettez la connexion sftp.

Qu’est-ce que la commande SFTP ?

SFTP (SSH File Transfer Protocol) est un protocole de fichier sécurisé utilisé pour accéder, gérer et transférer des fichiers sur un transport SSH crypté. Contrairement à la commande scp , qui ne permet que les transferts de fichiers, la commande sftp vous permet d’effectuer une gamme d’opérations sur les fichiers distants et de reprendre les transferts de fichiers.

Comment puis-je obtenir des fichiers à partir de SFTP ?

1 Réponse

- Etablissez une connexion au serveur distant : sftp [email protected]Attendez que > ; , l’invite sftp, apparaisse dans une nouvelle ligne – vous pouvez maintenant taper vos commandes.

- Changez le chemin distant en /path/to : cd /path/to/

- Changez le chemin local en /some/local/folder : lcd /some/local/folder.

- Utilisez get pour télécharger le fichier : get nomfichier.tar.gz.

Comment puis-je configurer un serveur SFTP ?

Lancez WinSCP et sélectionnez » SFTP » comme protocole de fichier. Entrez localhost dans le champ du nom d’hôte. Ensuite, vous devez entrer votre nom d’utilisateur et votre mot de passe Windows pour permettre à SFTP de se connecter au Serveur . Appuyez sur enregistrer, et cliquez sur connexion.

Que signifie Vsftpd ?

Daemon FTP très sécurisé

Pourquoi utilise-t-on SFTP ?

Le but principal du protocole SFTP est de transférer des données, mais il est aussi utilisé pour obtenir un accès général au système de fichiers du serveur FTP. Le protocole SFTP fonctionne sur un canal sécurisé – aucun mot de passe en clair ni aucune donnée de fichier ne sont transférés.

Comment configurer SSH ?

Étapes pour configurer des clés ssh sécurisées :

- Créer la paire de clés ssh à l’aide de la commande ssh-keygen.

- Copier et installer la clé ssh publique à l’aide de la commande ssh-copy-id sur un serveur Linux ou Unix.

- S’ajouter au compte sudo ou wheel group admin.

- Désactiver la connexion par mot de passe pour le compte root.

Comment puis-je restreindre SSH au répertoire personnel ?

- Connectez-vous en tant qu’utilisateur root. Tapez l’une des commandes suivantes :

- Créer la prison chroot. Je vais définir le répertoire /home/jails/ pour restreindre une session utilisateur ssh à ce répertoire:

- Définir les permissions.

- Installer le shell bash dans $D.

- Ajouter un utilisateur au système.

- Configurer sshd.

- Restaurer le service sshd.

- Tester.

Qu’est-ce que le SFTP interne ?

internal – sftp est juste un mot clé de configuration qui indique à sshd d’utiliser le code du serveur SFTP intégré à sshd , au lieu d’exécuter un autre processus (typiquement le sftp -serveur ). Le internal – sftp a été ajouté beaucoup plus tard (OpenSSH 4.9p1 en 2008 ?) que le binaire autonome sftp -serveur, mais c’est le défaut maintenant.

Comment puis-je restreindre les utilisateurs sous Linux ?

Limiter l’accès des utilisateurs au système Linux en utilisant un shell restreint. Tout d’abord, créez un lien symbolique appelé rbash à partir de Bash comme indiqué ci-dessous. Les commandes suivantes doivent être exécutées en tant que root utilisateur . Ensuite, créez un utilisateur appelé ‘ostechnix’ avec rbash comme son shell de connexion par défaut.

Comment ajouter un utilisateur SFTP sous Linux ?

Comment configurer un SFTP chroot sous Linux (autoriser uniquement SFTP, pas SSH)

- Créer un nouveau groupe. Créer un groupe appelé sftpusers.

- Créer des utilisateurs (ou modifier un utilisateur existant)

- Créer le sous-système sftp-server dans sshd_config.

- Spécifier le répertoire chroot pour un groupe.

- Créer le répertoire d’accueil de sftp.

- Créer les permissions appropriées.

- Restaurer sshd et tester le SFTP chroot.

Comment donner accès à un répertoire spécifique sous Linux ?

GUI : Autorisations de fichiers

- Ouvrir Nautilus.

- Naviguer vers le fichier ou le dossier cible.

- Cliquer avec le bouton droit de la souris sur le fichier ou le dossier.

- Sélectionner Propriétés.

- Cliquer sur l’onglet Permissions.

- Cliquer sur l’accès aux fichiers dans la section Autres.

- Sélectionner ‘Créer et supprimer des fichiers’

- Cliquer sur Modifier les autorisations pour les fichiers joints.

Comment donner à un utilisateur l’autorisation de lecture seule sous Linux ?

chmod a=r foldername pour donner seulement la permission de lecture à tout le monde.

La commande pour changer les permissions de répertoire pour les propriétaires de groupe est similaire, mais ajoutez un ‘g’ pour le groupe ou ‘o’ pour les utilisateurs :

- chmod g+w filename.

- chmod g-wx filename.

- chmod o+w filename.

- chmod o-rwx foldername.

Qu’est-ce que chroot jail Linux ?

Une jail chroot est un moyen d’isoler un processus et ses enfants du reste du système. Il ne devrait être utilisé que pour les processus qui ne s’exécutent pas en tant que root, car les utilisateurs root peuvent s’échapper de la jail très facilement.

Comment puis-je restreindre l’accès à SSH ?

Restreindre certains utilisateurs se connectent à un système via un serveur SSH

- Étape # 1 : Ouvrez le fichier sshd_config. # vi /etc/ssh/sshd_config.

- Etape # 2 : Ajouter un utilisateur. N’autorisez que l’utilisateur vivek à se connecter en ajoutant la ligne suivante : AllowUsers vivek.

- Step # 3 : Redémarrez sshd. Sauvegardez et fermez le fichier. Dans l’exemple ci-dessus, l’utilisateur vivek a déjà été créé sur le système. Maintenant, il suffit de redémarrer sshd :

Que fait chroot ?

Un chroot est une opération qui change le répertoire racine apparent pour le processus en cours d’exécution et leurs enfants. Un programme qui est exécuté dans un tel environnement modifié ne peut pas accéder aux fichiers et aux commandes en dehors de cette arborescence de répertoires environnementaux. Cet environnement modifié est appelé une prison chroot .

Ouvrez FileZilla. Entrez l'adresse du serveur dans le champ Host, situé dans la barre Quickconnect. Entrez votre nom d'utilisateur. Entrez votre mot de passe. Entrez le numéro de port. Cliquez sur Quickconnect ou appuyez sur Entrée pour vous connecter au serveur. Cliquez sur OK lorsque vous obtenez un avertissement concernant une clé d'hôte inconnue. " } }, {"@type": "Question","name": " Comment transférer des fichiers en utilisant SFTP ? ","acceptedAnswer": {"@type": "Answer","text": "Comment copier des fichiers à partir d'un système distant (sftp)

Établir une connexion sftp. (Facultatif) Passez à un répertoire sur le système local où vous voulez que les fichiers soient copiés. Passer au répertoire source. Assurez-vous que vous avez la permission de lecture pour les fichiers source. Pour copier un fichier, utilisez la commande get. Fermettez la connexion sftp. " } }, {"@type": "Question","name": " Qu'est-ce que la commande SFTP ? ","acceptedAnswer": {"@type": "Answer","text": " SFTP (SSH File Transfer Protocol) est un protocole de fichier sécurisé utilisé pour accéder, gérer et transférer des fichiers sur un transport SSH crypté. Contrairement à la commande scp , qui ne permet que les transferts de fichiers, la commande sftp vous permet d'effectuer une gamme d'opérations sur les fichiers distants et de reprendre les transferts de fichiers." } }, {"@type": "Question","name": " Comment puis-je obtenir des fichiers à partir de SFTP ? ","acceptedAnswer": {"@type": "Answer","text": "1 Réponse

Etablissez une connexion au serveur distant : sftp [email protected]Attendez que > ; , l'invite sftp, apparaisse dans une nouvelle ligne - vous pouvez maintenant taper vos commandes. Changez le chemin distant en /path/to : cd /path/to/ Changez le chemin local en /some/local/folder : lcd /some/local/folder. Utilisez get pour télécharger le fichier : get nomfichier.tar.gz. " } }, {"@type": "Question","name": " Comment puis-je configurer un serveur SFTP ? ","acceptedAnswer": {"@type": "Answer","text": " Lancez WinSCP et sélectionnez "SFTP" comme protocole de fichier. Entrez localhost dans le champ du nom d'hôte. Ensuite, vous devez entrer votre nom d'utilisateur et votre mot de passe Windows pour permettre à SFTP de se connecter au Serveur. Appuyez sur enregistrer, et cliquez sur connexion." } }, {"@type": "Question","name": "Pourquoi utilise-t-on SFTP ? ","acceptedAnswer": {"@type": "Answer","text": " Le but principal du protocole SFTP est de transférer des données, mais il est aussi utilisé pour obtenir un accès général au système de fichiers du serveur FTP. Le protocole SFTP fonctionne sur un canal sécurisé - aucun mot de passe en clair ni aucune donnée de fichier ne sont transférés." } }, {"@type": "Question","name": " Comment configurer SSH ? ","acceptedAnswer": {"@type": "Answer","text": "Étapes pour configurer des clés ssh sécurisées :

Créer la paire de clés ssh à l'aide de la commande ssh-keygen. Copier et installer la clé ssh publique à l'aide de la commande ssh-copy-id sur un serveur Linux ou Unix. S'ajouter au compte sudo ou wheel group admin. Désactiver la connexion par mot de passe pour le compte root.

" } }, {"@type": "Question","name": " Comment puis-je restreindre SSH au répertoire personnel ? ","acceptedAnswer": {"@type": "Answer","text": " Connectez-vous en tant qu'utilisateur root. Tapez l'une des commandes suivantes : Créer la prison chroot. Je vais définir le répertoire /home/jails/ pour restreindre une session utilisateur ssh à ce répertoire: Définir les permissions. Installer le shell bash dans $D. Ajouter un utilisateur au système. Configurer sshd. Restaurer le service sshd. Tester. " } }, {"@type": "Question","name": " Qu'est-ce que le SFTP interne ? ","acceptedAnswer": {"@type": "Answer","text": " internal-sftp est juste un mot clé de configuration qui indique à sshd d'utiliser le code du serveur SFTP intégré à sshd , au lieu d'exécuter un autre processus (typiquement le sftp-serveur ). Le internal-sftp a été ajouté beaucoup plus tard (OpenSSH 4.9p1 en 2008 ?) que le binaire autonome sftp-serveur, mais c'est le défaut maintenant." } }, {"@type": "Question","name": " Comment puis-je restreindre les utilisateurs sous Linux ? ","acceptedAnswer": {"@type": "Answer","text": " Limiter l'accès des utilisateurs au système Linux en utilisant un shell restreint. Tout d'abord, créez un lien symbolique appelé rbash à partir de Bash comme indiqué ci-dessous. Les commandes suivantes doivent être exécutées en tant que root utilisateur. Ensuite, créez un utilisateur appelé 'ostechnix' avec rbash comme son shell de connexion par défaut." } }, {"@type": "Question","name": " Comment ajouter un utilisateur SFTP sous Linux ? ","acceptedAnswer": {"@type": "Answer","text": "Comment configurer un SFTP chroot sous Linux (autoriser uniquement SFTP, pas SSH)

Créer un nouveau groupe. Créer un groupe appelé sftpusers. Créer des utilisateurs (ou modifier un utilisateur existant) Créer le sous-système sftp-server dans sshd_config. Spécifier le répertoire chroot pour un groupe. Créer le répertoire d'accueil de sftp. Créer les permissions appropriées. Restaurer sshd et tester le SFTP chroot. " } }, {"@type": "Question","name": " Comment donner accès à un répertoire spécifique sous Linux ? ","acceptedAnswer": {"@type": "Answer","text": "GUI : Autorisations de fichiers

Ouvrir Nautilus. Naviguer vers le fichier ou le dossier cible. Cliquer avec le bouton droit de la souris sur le fichier ou le dossier. Sélectionner Propriétés. Cliquer sur l'onglet Permissions. Cliquer sur l'accès aux fichiers dans la section Autres. Sélectionner 'Créer et supprimer des fichiers' Cliquer sur Modifier les autorisations pour les fichiers joints. " } }, {"@type": "Question","name": " Qu'est-ce que chroot jail Linux ? ","acceptedAnswer": {"@type": "Answer","text": " Une jail chroot est un moyen d'isoler un processus et ses enfants du reste du système. Il ne devrait être utilisé que pour les processus qui ne s'exécutent pas en tant que root, car les utilisateurs root peuvent s'échapper de la jail très facilement." } }, {"@type": "Question","name": " Comment puis-je restreindre l'accès à SSH ? ","acceptedAnswer": {"@type": "Answer","text": "Restreindre certains utilisateurs se connectent à un système via un serveur SSH

Étape # 1 : Ouvrez le fichier sshd_config. # vi /etc/ssh/sshd_config. Etape # 2 : Ajouter un utilisateur. N'autorisez que l'utilisateur vivek à se connecter en ajoutant la ligne suivante : AllowUsers vivek. Step # 3 : Redémarrez sshd. Sauvegardez et fermez le fichier. Dans l'exemple ci-dessus, l'utilisateur vivek a déjà été créé sur le système. Maintenant, il suffit de redémarrer sshd : " } }] }