Cyber Extorsion vs Ransomware: Quelle est la différence?

Liens rapides

- Qu’est-ce que le ransomware?

- Qu’est-ce que la cyberintimidation?

- Comment les ransomwares peuvent-ils conduire à la cyber extorsion?

- Ransomware vs cyber nord: différences et similitudes

- Tous les ransomwares mènent-ils à la cyber extorsion?

Points clés à retenir

- Le ransomware est un type de logiciel malveillant qui crypte les données jusqu’à ce qu’une rançon soit payée.

- La cyberintimidation se présente sous de nombreuses formes, notamment le phishing et les escroqueries romanes.

- Bien que les ransomwares soient le type de logiciels malveillants utilisés, la cyberintimidation est l’acte de chanter les victimes par différents moyens.

Bien que les deux termes soient souvent confus, il existe une différence entre le ransomware et la cyber norme.Néanmoins, la paire est liée – et l’une peut conduire à l’autre.

Qu’est-ce que le ransomware?

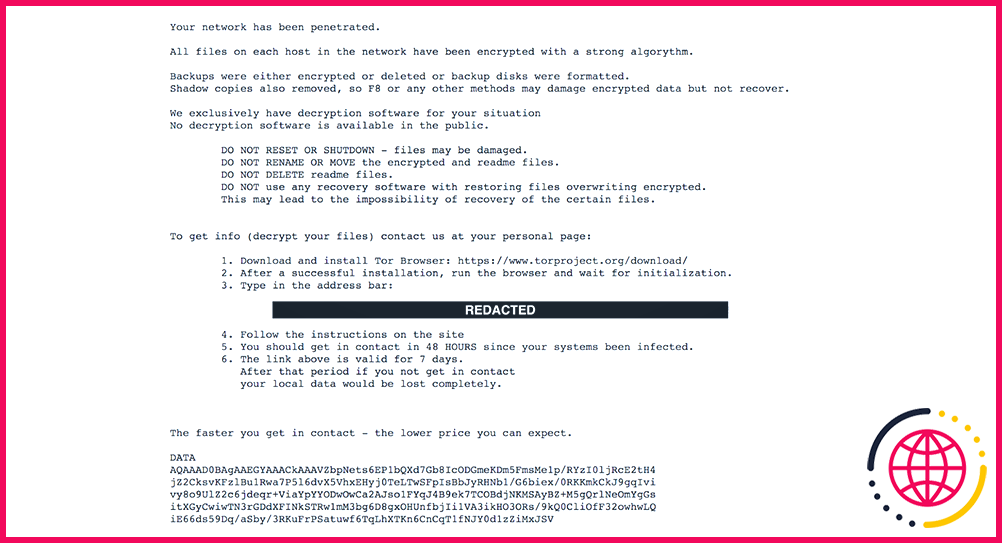

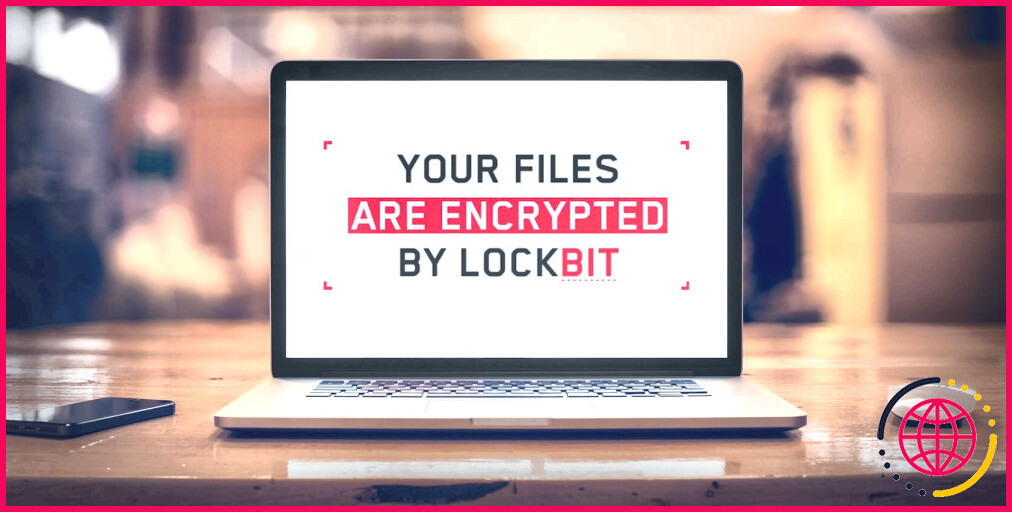

Le ransomware est simplement un logiciel malveillant (malware) qui verrouille la victime de leur appareil ou de ses données jusqu’à ce qu’une rançon soit payée.Le pirate crypte vos informations, ce qui les rend illisibles sans la bonne clé de décryptage, par exemple, un mot de passe.

Les ransomwares ciblent souvent les entreprises où l’entrée incapable d’accéder aux données peut conduire à la perte de clients et à la confiance dans la marque.Le montant des informations détenues par les entreprises est également plus considérable que tout ce qui est détenu par les membres du grand public.C’est une des raisons pour lesquelles les institutions médicales, par exemple, sont si sensibles à cette forme d’attaque: la quantité de données privées, même des informations personnellement identifiables (PII), détenues par un tel endroit, est particulièrement considérable.

Pourtant, personne n’est à l’abri des ransomwares, donc ce malware peut également infecter les individus.

Qu’est-ce que la cyberintimidation?

La cyber l’extorsion est l’acte de maintenir des données sensibles à la rançon.Oui, cela ressemble beaucoup à des ransomwares, mais c’est parce que le ransomware est souvent impliqué dans la cyberintimidation et l’exploitation.

Ce n’est pas toujours le cas, cependant.

La cyberintimidation peut impliquer le chantage à travers d’autres méthodes, de sorte que l’ensemble de votre réseau n’a pas à être crypté.Au lieu de cela, toute personne disposant d’informations privées ou de photos que vous ne souhaitez pas répartir à des tiers peut vous tenir à la rançon.

La sextorsion en est un excellent exemple: il implique un escroc en gardant des images, des messages et / ou des vidéos pour adultes d’une personne afin qu’il puisse les utiliser comme levier pour obtenir ce qu’il veut.

Comment les ransomwares peuvent-ils conduire à la cyber extorsion?

Tout ransomware contient des données pour la rançon.Pour accéder à nouveau, il y aura un degré d’extorsion.Il y a une ligne claire à tracer entre être infecté par des ransomwares et être victime de cyberintimidation.

La cyberintimidation ne doit pas non plus impliquer de l’argent: quelqu’un peut vous tenir à la rançon afin d’obtenir plus de données sur vous, pour vous amener à diffuser le ransomware lui-même ou un virus ou un message de phishing, pour obtenir plus de photos de vous (potentiellement NSFWphotos ou vidéos), ou toute autre forme de chantage.

Ainsi, la cyber l’extorsion peut-elle également conduire à des ransomwares?Oui, tout moyen d’extorsion pourrait entraîner une infection supplémentaire par des logiciels malveillants comme le ransomware.Ce n’est pas parce que vous cédez les demandes d’un pirate qu’ils joueront tout aussi bien.En fait, cela pourrait conduire à un double ransomware d’extorsion.

Ransomware vs cyber nord: différences et similitudes

Alors que le ransomware est le logiciel réel utilisé, la cyber norme est l’acte d’un parti pour gagner de l’argent à partir de ce logiciel malveillant.

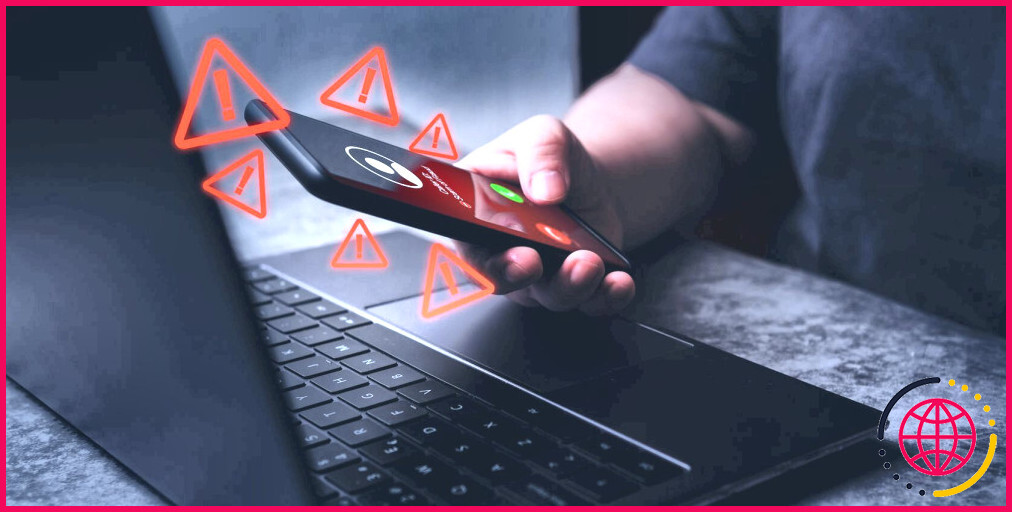

Le ransomware verrouille un système, mais la cyberintimidation peut s’appliquer à de nombreuses circonstances différentes.C’est quelque chose de numérique qui est utilisé contre vous, y compris des e-mails et des messages de phishing, des escroqueries comme la fraude romantique et des attaques distribuées par déni de service (DDOS).

Bien sûr, de nombreux types de ransomwares peuvent vous affecter, et certaines formes de cyberintimidation, comme le phishing, peuvent impliquer des ransomwares.

Néanmoins, l’objectif des ransomwares et de la cyberintimidation est le même: le chantage des victimes de prendre des mesures.

Tous les ransomwares mènent-ils à la cyber extorsion?

Cela dépend en grande partie de la façon dont vous définissez l’extorsion.Dans un sens général, la cyberintimidation est quand une partie en manipule une autre pour obtenir ce qu’elle veut.Dans ce cas, oui, le ransomware est une forme d’extorsion.

Cependant, si vous assimilez l’extorsion à l’argent ou obtenez quelque chose (que ce soit physique ou non – le crypto-monnaie étant un bon exemple de finances non physiques), alors tous les ransomwares ne conduisent pas à cette forme d’extorsion.Cela peut conduire à d’autres formes de chantage à part un gain.

La cyberintimidation, cependant, implique de tirer parti d’une victime pour faire quelque chose que l’escroc ou le pirate veut qu’ils fassent.Le ransomware correspond à cette définition à un tee.

Améliorez votre QI Tech avec nos newsletters gratuits

En vous abonnant, vous acceptez notre politique de confidentialité et pouvez recevoir des communications occasionnelles;Vous pouvez vous désabonner à tout moment.

Articles recommandés

Les escroqueries par e-mail de Pegasus frappent les boîtes de réception: voies comment les éviter

Reçu un e-mail d’extorsion exigeant le paiement?Se détendre;Il est très peu susceptible d’être réel.

Todays NYT Connections Insignes et réponse (jeudi 13 juin 2024)

Connections est un jeu de mots quotidien que des millions de personnes jouent.Nous avons la solution et quelques indices pour quiconque a du mal à battre les connexions # 368.

À qui parlez-vous vraiment en ligne?La théorie morte d’Internet a expliqué

Son AI et ses bots, tout le long.

Votre Mac peut-il exécuter MacOS Sequoia?Vérifiez cette liste de compatibilité

Vérifiez si votre Mac obtient le feu vert d’Apple pour recevoir MacOS Sequoia.

Les 7 meilleures fonctionnalités iOS 18 annoncées sur WWDC 2024

Recherchez ces fonctionnalités hors concours lorsque iOS 18 arrive à l’automne 2024.

Cette pratique du réseau caché peut compromettre votre vie privée: comment y faire face

Certains conseils simples peuvent aider à stimuler votre confidentialité en ligne.

Quelle est la différence entre les ransomwares et la cyberintimidation?

L’accès aux ransomwares et à l’extorsion et à l’exfiltrage des données de l’entreprise, généralement dans le but de gagner de l’argent sur l’entreprise à partir de laquelle il a été volé.Contrairement à Ransomware, qui oblige l’entreprise à payer ou à perdre l’accès aux données volées, les extorqueurs menacent de divulguer publiquement les informations collectées.

Qu’est-ce qu’une cyberintimidation?

Définition de cyber nartorse.La cyberintimidation fait chanter un individu ou une organisation en menaçant de libérer des données sensibles ou de lancer une cyberattaque.La cyberintimidation est une large catégorie de criminalité sur Internet et informatique.

Qu’est-ce qu’un exemple de cyberintimidation?

La cyberintimidation comprend le chantage numérique, où les criminels exigent une rançon pour éviter de causer des dommages ou des perturbations, tels que les fuites de données ou les arrêts du système.Cette stratégie d’attaque est exécutée via des ransomwares, des attaques DDOS, du doxing ou de la sextorsion.Les gangs cyber-extorqueurs et ransomwares sont souvent les mêmes.