Comment rendre votre serveur Plex plus sûr en utilisant un simple nom de domaine.

Plex est le principal logiciel utilisé pour héberger soi-même une collection multimédia sur Windows, Mac et Linux. Avec lui, vous pouvez accéder à vos films, émissions, ainsi qu’à vos chansons depuis n’importe quel type de gadget, n’importe où. Pourtant, des centaines de clients commettent une erreur qui rend leurs serveurs web et leurs réseaux vulnérables aux pirates.

Quel est donc le problème de l’exécution de Plex ? Comment le réparer exactement ? Comment, exactement, rendre votre serveur Plex plus protecteur ?

Votre serveur Plex est-il vraiment sécurisé ?

La propriété de Plex est facile. Vous maintenez une énorme collection de médias dans le house;soit sur un ordinateur de bureau PC, un Raspberry Pi, ou un NAS, ainsi qu’avec l’application logicielle du serveur web Plex, vous pouvez utiliser des applications engagées ou un navigateur pour consommer des médias à votre cœur web. Si vous dépensez pour des bonus tels que le Plex Pass, vous pouvez également profiter ainsi que l’enregistrement de la diffusion télévisée en temps réel, et aussi le développement de synchronisation à travers les appareils.

Pour ce faire, vous dirigez les outils de votre maison pour accéder au port 32400 sur la machine hôte. Si vous voulez consommer des médias lorsque vous êtes à l’extérieur, en voyageant en train, en vous relaxant ou en travaillant dans un café, ou chez un bon ami, par exemple, vous devez ouvrir le port 32400 sur votre routeur et faire suivre le trafic du site Web à ce même port sur votre ordinateur. Vous pouvez accéder à votre serveur multimédia Plex de n’importe où avec votre adresse IP publique : 32400. Jusqu’ici, tout est simple.

Par défaut, le trafic web du réseau vers une adresse IP privée n’est pas crypté. Et cela peut constituer un problème majeur.

Pourquoi est-il dangereux d’exécuter Plex sur une connexion non chiffrée ?

En utilisant une connexion non cryptée, votre trafic est susceptible d’une frappe de l’homme du milieu (MITM). Cela implique qu’un attaquant peut espionner votre trafic réseau, injecter du code indésirable directement dans votre trafic web, et également intercepter les noms d’utilisateur et les mots de passe.

La situation est exacerbée par les failles de sécurité de Plex. Celles-ci sont régulièrement couvertes par l’équipe de sécurité de Plex et leurs détails sont révélés à l’ensemble du Web. Malheureusement, tous les clients de Plex ne maintiennent pas leur application logicielle Plex à jour, et certains utilisateurs n’ont peut-être pas effectué de mise à jour depuis des années. Les versions de serveur Web antérieures à la 1.18.2, par exemple, présentent des vulnérabilités grâce auxquelles un assaillant peut prendre le contrôle de l’ensemble de votre système hôte.

Les criminels et aussi d’autres parties intéressées ont accès à des outils de ressources ouvertes, comme celui de Robert David Graham.MASSCAN, qui peut vérifier l’ensemble du web en cinq minutes. Il est ainsi très facile de reconnaître les adresses IP où le port 32400 est ouvert.

Pourquoi vous devriez accéder à Plex via un nom de domaine avec TLS.

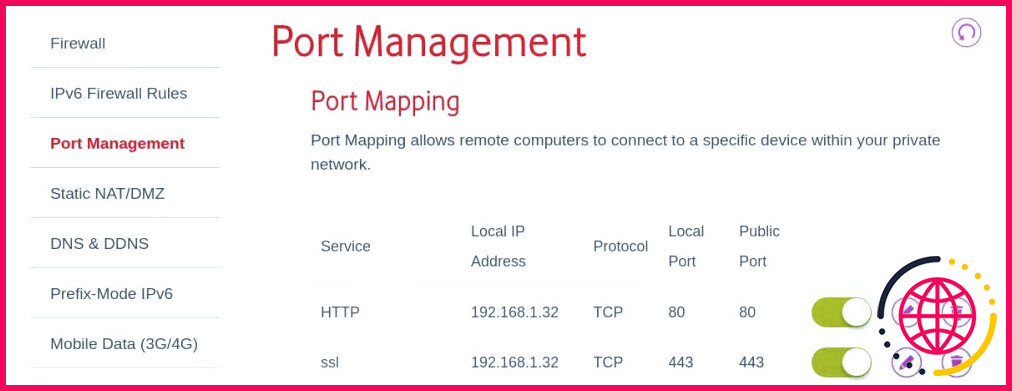

La plupart des serveurs web en ligne sont accessibles via 2 ports de base : 80 pour le trafic web HTTP non crypté, ainsi que 443 pour le trafic crypté, en utilisant HTTPS (le « S » supplémentaire suggère « Secure ») et également en implémentant Transport Layer Security (TLS), qui est insensible aux frappes MITM. Si vous exécutez un serveur Web Plex derrière l’un de ces ports, un outil de balayage de port de masse ne le révélera pas aux assaillants éventuels – même si, évidemment, HTTPS est meilleur.

Les noms de domaine sont peu coûteux, voire gratuits si vous choisissez un transporteur tel que Freenom. De même, vous pouvez configurer un proxy inverse pour vous assurer que le trafic web vers votre serveur web Plex passe par le port 443, et que le port 32400 n’est jamais exposé.

Une façon de le faire est d’acheter un Raspberry Zero W économique de 10 $ pour agir comme un intermédiaire.

Comment utiliser un Raspberry Pi pour protéger votre serveur Plex.

Le point initial à faire est de visiter le site de votre registraire. DNS avancé page web des paramètres. Supprimez tous les documents et produisez également un tout nouveau nom de domaine. A enregistrement. Établissez l’hôte à « @ », la valeur à votre adresse IP publique, ainsi que le TTL aussi bas que possible.

Maintenant, connectez-vous directement au panneau d’administration de votre routeur. Ouvrez les ports 80 et aussi 443, et avancez les deux à l’adresse IP locale de votre Raspberry P i Zero. Fermez le port 32400.

Après avoir effectivement monté Raspberry Pi OS, utilisez le shell sécurisé ( SSH ) pour vous connecter directement à votre Raspberry Pi.

Mettre à jour ainsi que mettre à jour tout type de paquets de mise en place :

Installez le serveur web Apache :

Installer Certbot– un outil qui va certainement récupérer et manipuler à la fois les certificats de protection et les secrets de Let’s Encrypt, une solution qui établit des certificats SSL.

Changez de site de répertoire, et utilisez l’outil nano éditeur plein écran pour produire une nouvelle configuration des données Apache afin de transmettre toutes les demandes de votre tout nouveau domaine à l’équipement qui détient le serveur web Plex :

Vous allez certainement vous retrouver avec un document texte vierge. Collez-y ce qui suit :

Sauvegardez et quittez nano avec Ctrl + O puis Ctrl + X .

Activez la configuration ainsi que le redémarrage d’Apache :

Exécutez certbot pour mettre la main sur les certifications et les secrets SSL de Let’s Encrypt :

Entrez votre adresse e-mail lorsque cela vous est demandé, et acceptez également les termes et conditions, puis sélectionnez votre domaine à partir d’une liste de un, et frappez retour.

Certbot va récupérer ainsi que libérer les certifications de sécurité et aussi les secrets de Let’s Encrypt une fois de plus. Redémarrez Apache une fois de plus.

Déconnectez-vous de votre Raspberry Pi Zero :

Votre serveur Plex est maintenant caché du monde !

En vous conformant à ces directives, vous avez en fait manipulé pour fermer le port 32400 et aussi caché l’existence de votre serveur Plex des scanners de ports – tout en vous assurant que vous pouvez toujours y accéder en utilisant votre nom de domaine personnalisé. Tout le trafic web vers votre serveur Plex sera sécurisé et également protégé par TLS, ce qui signifie que vous pouvez vous détendre et profiter des épisodes les plus récents de House of The Dragon sans avoir à vous inquiéter de savoir qui essaie de pénétrer dans votre réseau.

Comment établir une connexion sécurisée pour Plex ?

Modification des paramètres de connexion sécurisée Par défaut, les connexions sécurisées sur votre Plex Media Server sont définies sur préférées. Cela signifie qu’il n’y a même rien de spécial à faire à moins que vous ne le vouliez à tout moment. Connectez-vous à votre compte Plex sur le serveur. Sous Paramètres> Serveur> Réseau dans l’application Web Plex.

Est-il sûr d’accéder à distance à Plex ?

Il offre une sécurité complète pour garantir que votre bibliothèque multimédia, les détails de votre compte/serveur Plex et les appareils connectés à Plex pour le streaming sont tous protégés contre les fuites de données, les atteintes à la vie privée et les tentatives de piratage.

La redirection de port Plex est-elle sécurisée ?

Oui, le transfert de port Plex est sûr. Assurez-vous simplement que votre connexion Internet est sécurisée avec un cryptage AES 256 bits pour une confidentialité et une sécurité en ligne optimales.

Dois-je utiliser un VPN avec Plex ?

Étant donné que Plex peut être installé sur une pléthore de plates-formes, vous souhaiterez un service VPN prenant en charge plusieurs systèmes d’exploitation.