Cette méthode de sécurité populaire n’est pas'n’arrête pas réellement les pirates

Le verrouillage de votre compte en ligne peut être ennuyeux, mais il permet au moins d’assurer la sécurité de votre compte. Cependant, aussi efficace que soit cette technique pour empêcher les pirates d’essayer de faire irruption par la porte d’entrée, elle n’est pas parfaite. Comment cette technologie fonctionne-t-elle et comment les pirates peuvent-ils la déjouer ?

Qu’est-ce qu’un limiteur de tentatives de connexion ?

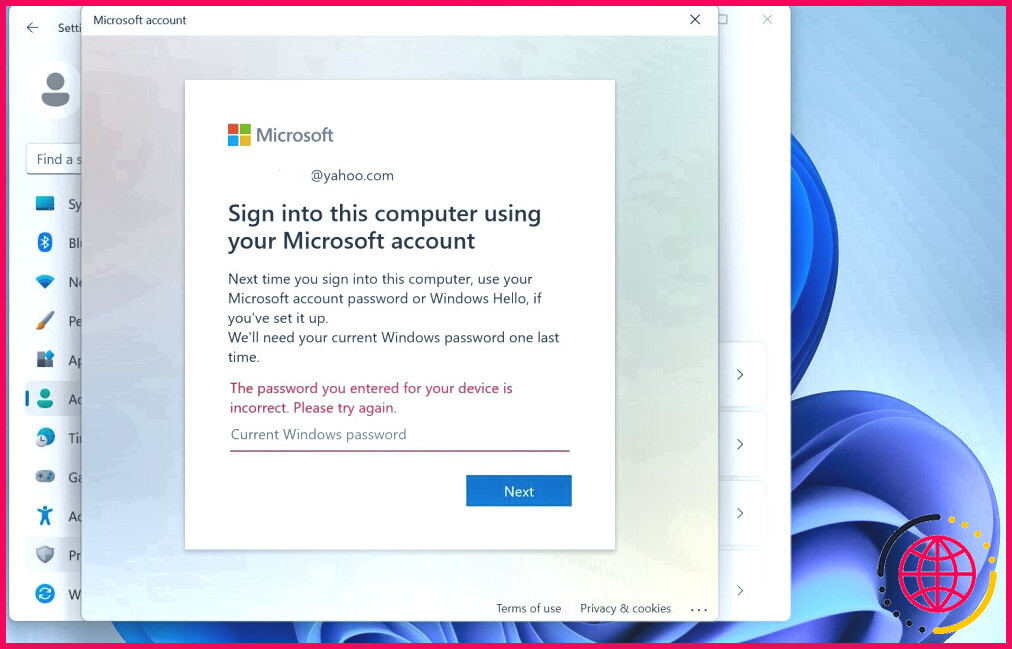

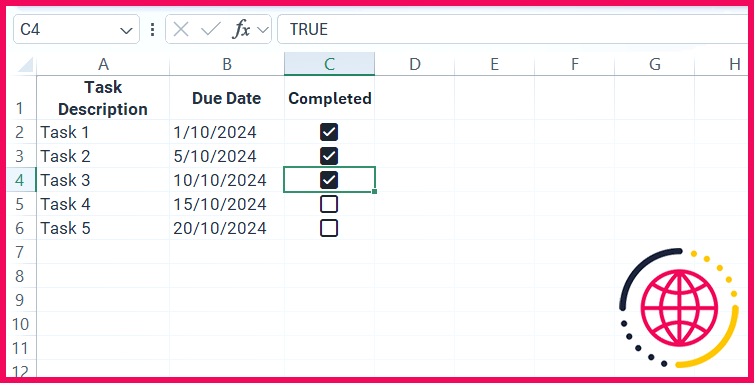

Si vous avez déjà saisi trop souvent un mot de passe erroné sur un site web, vous connaissez très bien les limiteurs de tentatives de connexion. Ils vous limitent à un certain nombre de tentatives de connexion au cours d’une période donnée – ils vous accordent généralement trois tentatives, mais il n’y a pas de règle stricte quant au nombre de tentatives auxquelles vous avez droit.

Si vous ne parvenez pas à saisir le bon mot de passe un nombre suffisant de fois, le site web empêchera les connexions au compte pendant une durée déterminée. Cette méthode empêche les pirates d’utiliser une attaque par force brute, qui consiste à spammer les mots de passe jusqu’à ce que l’un d’entre eux leur permette d’entrer.

Comment les pirates peuvent contourner les limiteurs de tentatives de connexion

Aussi utile que soit cette technologie, elle n’est en aucun cas imperméable. Il existe des moyens pour les pirates de contourner cette technologie et d’accéder à votre compte.

Forcer les mots de passe hors ligne

Les limiteurs de tentatives de connexion ne fonctionnent que parce que le site web contrôle le nombre de tentatives de saisie d’un mot de passe. Si un pirate supprime le site web de l’équation et s’empare des mots de passe, il peut procéder à un forçage brutal aussi longtemps qu’il le souhaite.

Les pirates y parviennent généralement en s’introduisant dans le système de sécurité d’un site web, en trouvant l’endroit où les téléchargements sont stockés et en les enregistrant sur leur appareil. Une fois qu’ils y sont, ils peuvent commencer à essayer de percer la sécurité. Si une entreprise se fait voler sa base de données de mots de passe, il est probable que les limiteurs de tentatives de connexion soient le cadet de vos soucis.

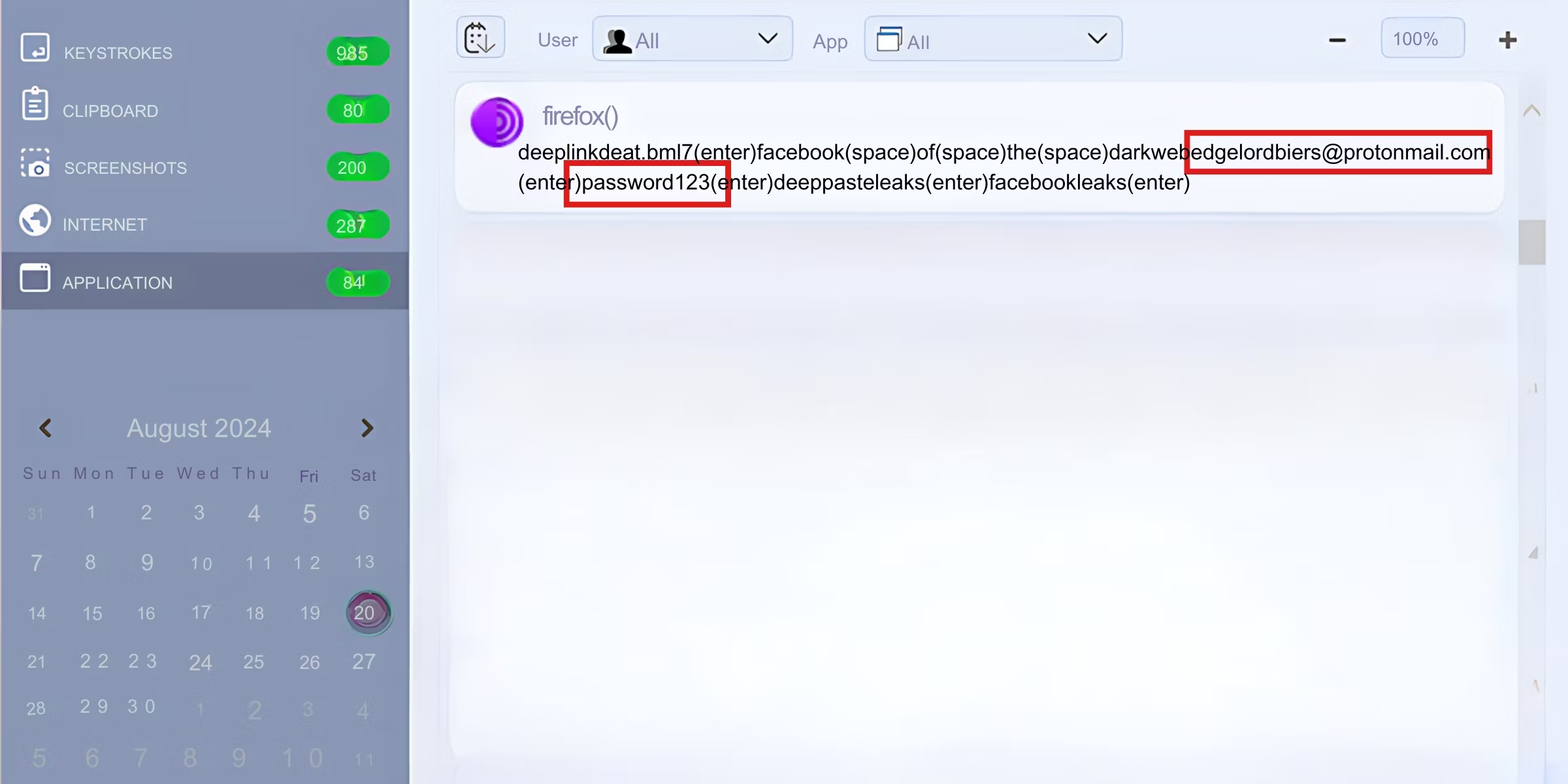

Vol du mot de passe par un logiciel malveillant

Si les limiteurs de tentatives de connexion sont efficaces pour se défendre contre les tentatives aléatoires, ils sont inutiles si le pirate connaît le mot de passe à l’avance. Les logiciels malveillants de vol d’informations d’identification sont l’une des tactiques favorites des acteurs malveillants, et si un logiciel malveillant parvient à s’introduire dans votre ordinateur, le pirate n’aura pas besoin de deviner votre mot de passe – vous finirez par le donner vous-même.

Pour en savoir plus sur la manière dont les pirates peuvent voir ce que vous tapez, découvrez ce que sont les enregistreurs de frappe.

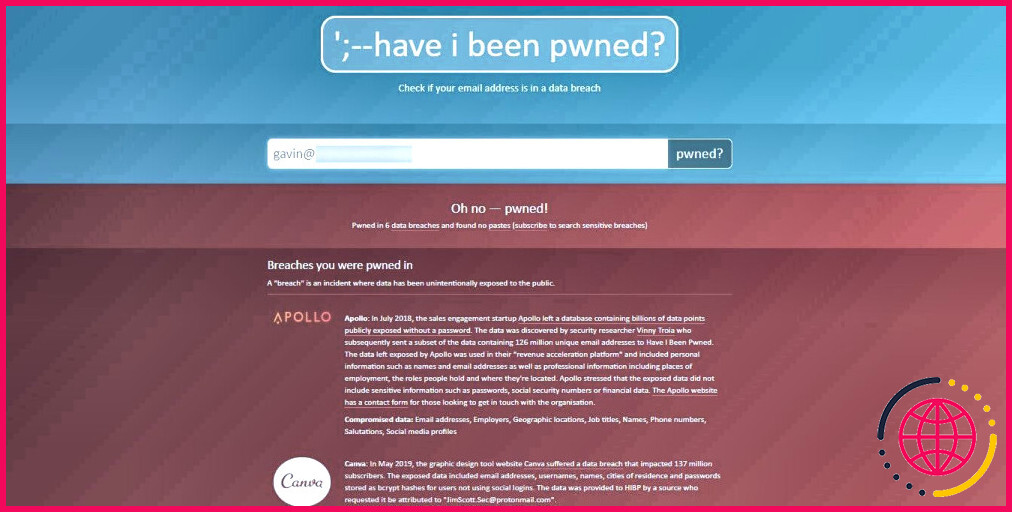

Réutilisation de mots de passe issus de fuites antérieures

Les fuites de mots de passe sont déjà assez dévastatrices ; si elles ne sont pas contrôlées, elles peuvent donner aux pirates un accès illimité à votre compte. Mais ce qui est encore pire, c’est qu’une fuite de mot de passe révèle un mot de passe que vous utilisez pour vos autres comptes.

Si vous réutilisez vos mots de passe, il suffira d’une fuite pour qu’un pirate informatique obtienne le « passe-partout » de tous vos mots de passe. Une fois que cela se produit, aucune limite de connexion ne peut vous sauver ; un pirate peut accéder à tous vos comptes en ligne sans résistance.

Pour plus d’informations, consultez les dangers du recyclage de mots de passe et les moyens d’y remédier.

Obtenir votre mot de passe par l’ingénierie sociale

Si un pirate veut vraiment obtenir votre mot de passe, il peut essayer d’utiliser l’ingénierie sociale. Il s’agit d’un acteur malveillant qui se fait passer pour quelqu’un qu’il n’est pas dans le but de vous inciter à lui donner votre mot de passe. Il s’agit généralement d’usurper l’identité d’un patron, d’un administrateur ou d’un technicien.

Renseignez-vous sur ce qu’est l’ingénierie sociale pour vous protéger contre cette forme d’attaque.

Comment sécuriser votre compte contre les pirates

Heureusement, même si les limiteurs de tentatives de connexion ne sont pas parfaits, il existe des méthodes pour protéger vos comptes en cas d’échec. Si vous utilisez des mots de passe forts, un mot de passe différent pour chaque compte et que vous ajoutez l’authentification à deux facteurs (2FA), vous pouvez faire en sorte qu’il soit vraiment difficile pour quelqu’un de s’introduire dans votre compte.

Si vous suivez tout ce que nous avons expliqué dans notre guide sur la sécurisation de vos comptes en ligne, vous pouvez vous assurer que les pirates qui tentent de s’introduire dans votre compte auront du mal à le faire – s’ils y parviennent un jour.

Aussi utiles que soient les limiteurs de tentatives de connexion, ils ont aussi leurs propres limites. Heureusement, vous pouvez faire votre part pour que, si cette ligne de défense utile échoue, les pirates n’aient pas accès à tous vos comptes en ligne.

Quelle est la meilleure sécurité pour les pirates informatiques ?

Comment protéger votre ordinateur contre les pirates et les virus ?

- Choisissez la protection par pare-feu. Les logiciels de protection par pare-feu ont été développés pour construire une barrière entre vos données et les interférences extérieures.

- Utilisez un logiciel antivirus.

- Installez un logiciel anti-espion.

- Choisissez des mots de passe complexes.

- Sauvegardez votre appareil.

- Configurez l’authentification à deux facteurs.

Parmi les mesures de sécurité suivantes, lesquelles doivent être utilisées pour éviter d’être piraté ?

Il est recommandé d’utiliser des lettres majuscules, des chiffres et des caractères, et d’avoir un mot de passe de plus de 10 caractères pour garantir une protection maximale. Les mises à jour logicielles permettent d’éviter les piratages.