Vous'Vous ne l’imaginez pas : les attaques par hameçonnage sont monnaie courante

Vous avez l’impression que votre boîte de réception est constamment bombardée d’escroqueries par hameçonnage ? Vous ne l’imaginez pas : les courriels d’hameçonnage ont connu une hausse spectaculaire au cours du premier semestre 2024, une tendance qui devrait se poursuivre au cours du second semestre.

Les courriels de phishing assiègent votre boîte de réception

Un rapport de la société de recherche en sécurité Egress a constaté une augmentation massive de 28 % des courriels d’hameçonnage entre le 1er avril et le 30 juin 2024, par rapport à la période comprise entre le 1er janvier et le 31 mars, les milléniaux étant les plus ciblés.

L’augmentation constante des courriels de phishing n’est probablement pas une surprise pour vous, même si l’on considère les tendances saisonnières de phishing qui tentent d’utiliser des événements spécifiques pour nous piéger. Mais ce qui pourrait être plus surprenant, c’est que dans certaines campagnes de phishing, une pièce jointe malveillante n’est plus la méthode préférée pour vous piéger.

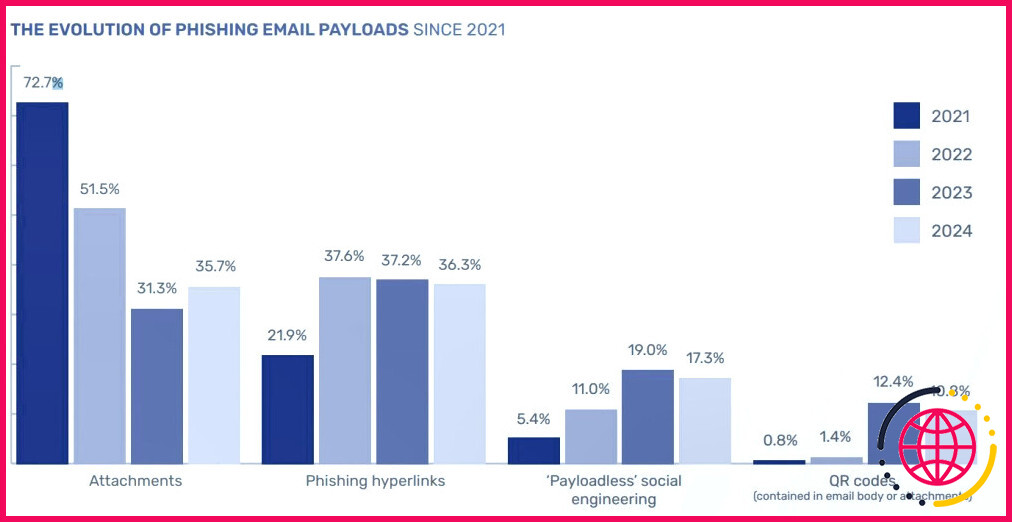

Egress a constaté que le nombre d’e-mails de phishing utilisant une pièce jointe malveillante a chuté d’environ 30 % entre 2021 et 2024, tandis que les liens hypertextes de phishing sont devenus la méthode de phishing la plus populaire. L’étude attribue cette évolution à quelques changements clés dans les pratiques de sécurité, mais en résumé, la plupart des gens connaissent les pièces jointes malveillantes et les organisations ont fait beaucoup d’efforts pour les bloquer. En revanche, il est plus facile de masquer un lien hypertexte malveillant et de passer à travers les outils de détection des logiciels malveillants et de l’hameçonnage.

Les escroqueries par usurpation d’identité sont également très répandues

Ma boîte de réception reçoit son lot de tentatives de phishing sans visage et sans nom, mais il y a aussi des tentatives de phishing par usurpation d’identité de bien meilleure qualité. Egress appelle ces attaques de phishing par usurpation d’identité des attaques « de commodité », mais il s’agit simplement d’un nouveau nom pour la même menace : « des campagnes malveillantes produites en masse qui imitent généralement le spam en usurpant l’identité de marques à grande échelle ».

Entre le 1er janvier et le 31 août 2024, plus d’un quart des courriels de phishing ont usurpé l’identité de marques, tandis que 16 % ont tenté d’usurper l’identité de l’entreprise du destinataire (dans le cadre de campagnes de spear phishing). Comme on peut s’y attendre, les marques les plus usurpées sont les plus grandes du monde, avec Adobe, Microsoft, DHL et d’autres en tête de liste.

Mais les escrocs poussent l’hameçonnage par usurpation d’identité à son paroxysme. Au lieu d’envoyer des millions de courriels et d’espérer faire mouche, certains utilisent des attaques multicanaux pour créer une illusion plus forte. Dans un exemple, Egress a constaté que des escrocs envoyaient un courriel de phishing en se faisant passer pour Evri (un service de messagerie britannique), puis faisaient suivre ce courriel d’un SMS malveillant (connu sous le nom d’attaque par smishing). La combinaison de messages provenant d’une seule source et utilisant des termes apparentés, des numéros de suivi, etc. est beaucoup plus difficile à ignorer qu’un courriel ou un SMS de hameçonnage aléatoire.

Comment repérer les courriels d’hameçonnage et protéger votre boîte de réception ?

Les conclusions d’Egress sont corroborées par une étude distincte d’Abnormal Security, qui H2 2024 Rapport sur les menaces par courrier électronique a constaté une augmentation vertigineuse de 350 % des attaques par hameçonnage entre 2023 et 2024.

Et comme la majorité de ces escroqueries par hameçonnage tentent d’exploiter des domaines et des services de messagerie légitimes et de se faire passer pour des entreprises internationales, il est important de prendre un moment pour se familiariser avec la manière de repérer un courriel d’hameçonnage.

- Adresses électroniques non officielles qui semblent légitimes: Les hameçonneurs utilisent souvent des adresses électroniques qui ressemblent beaucoup à celles d’organisations réputées. Par exemple, ils peuvent utiliser « [email protected] » au lieu de l’adresse officielle « [email protected] ». Vérifiez toujours soigneusement l’adresse de l’expéditeur.

- Des vœux génériques et un manque de personnalisation: Les entreprises légitimes s’adressent généralement à vous par votre nom. Les courriels d’hameçonnage utilisent souvent des salutations génériques telles que « Cher client », ce qui indique qu’ils ne disposent pas de vos données personnelles.

- Langage urgent ou menaçant: Les escrocs créent un sentiment d’urgence pour vous inciter à agir immédiatement, en affirmant par exemple que votre compte sera suspendu si vous ne vérifiez pas les informations. Méfiez-vous des courriels qui vous pressent d’agir rapidement.

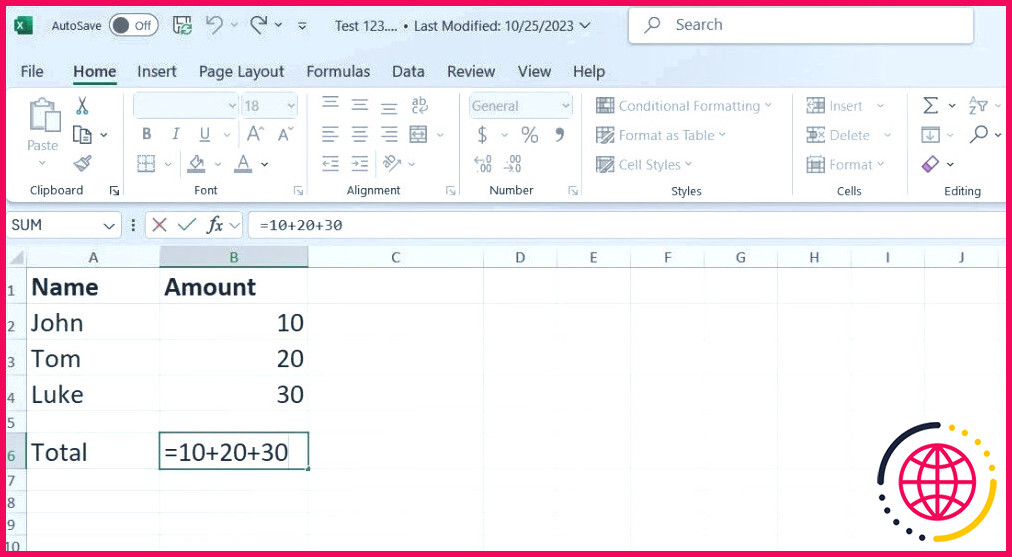

- Liens ou pièces jointes suspects: Les courriels d’hameçonnage peuvent contenir des liens qui semblent légitimes mais qui vous dirigent vers des sites web frauduleux. Survolez les liens pour voir l’URL réelle avant de cliquer, et évitez de télécharger des pièces jointes inattendues.

- Mauvaise grammaire et fautes d’orthographe: De nombreux courriels d’hameçonnage contiennent des fautes de grammaire visibles ou des formulations maladroites, ce qui peut constituer un signal d’alarme. Les organisations professionnelles relisent généralement leurs communications.

- Pièces jointes non sollicitées: Méfiez-vous des pièces jointes inattendues, en particulier si elles vous invitent à activer des macros ou contiennent des fichiers exécutables, car elles peuvent installer des logiciels malveillants sur votre appareil.

- URL non concordantes: Assurez-vous que l’URL figurant dans l’e-mail correspond à l’adresse du site web légitime. Les hameçonneurs utilisent souvent des URL comportant de légères fautes d’orthographe ou des mots supplémentaires pour tromper les utilisateurs.

Grâce à ces conseils, vous repérerez beaucoup plus de courriels d’hameçonnage et renforcerez votre sécurité.

Pourquoi les attaques par hameçonnage sont-elles si fréquentes ?

L’hameçonnage est fréquent pour plusieurs raisons : L’utilisation répandue du courrier électronique : Le courrier électronique est un outil de communication omniprésent, ce qui permet aux attaquants de cibler facilement de nombreux utilisateurs avec un minimum d’effort. Le phishing peut être utilisé dans le cadre d’attaques ciblées (spear phishing) ou non ciblées, en ratissant large pour capturer autant de victimes que possible.

Quel est l’indicateur le plus courant d’une attaque par hameçonnage ?

Les lignes d’objet contenant des mots inhabituels ou inattendus tels que « Avertissement », « Gratuit », « Vos fonds » et « Casino » doivent déclencher la sonnette d’alarme. Une ponctuation étrange, comme un trop grand nombre de points d’exclamation ou de soulignés, est également un indicateur courant d’hameçonnage.

Le phishing est-il une technique __________ ___________ utilisée pour tromper les utilisateurs ?

Le phishing est un type d’ingénierie sociale et d’attaque de cybersécurité où l’attaquant se fait passer pour quelqu’un d’autre via le courrier électronique ou d’autres méthodes de communication électronique, y compris les réseaux sociaux et les messages courts (SMS), afin de révéler des informations sensibles.

Qu’est-ce qu’une attaque par hameçonnage ?

L’hameçonnage par courrier électronique est le type d’hameçonnage le plus répandu. Les attaquants envoient des courriels qui semblent provenir de sources fiables, telles que des banques, des plateformes de médias sociaux ou des services en ligne. Ces courriels contiennent souvent un sentiment d’urgence, incitant le destinataire à cliquer sur un lien malveillant ou à télécharger une pièce jointe.