Les 8 astuces les plus couramment utilisées pour pirater les mots de passe

Lorsque vous entendez « atteinte à la sécurité », qu’est-ce qui vous vient à l’esprit ? Un hacker malveillant assis devant des écrans recouverts de texte numérique de style Matrix ? Ou un adolescent vivant dans un sous-sol qui n’a pas vu la lumière du jour depuis trois semaines ? Que diriez-vous d’un puissant supercalculateur tentant de pirater le monde entier ?

Le piratage ne concerne qu’une seule chose : votre mot de passe. Si quelqu’un peut deviner votre mot de passe, il n’a pas besoin de techniques de piratage sophistiquées ni de superordinateurs. Ils se connecteront simplement en agissant comme vous. Si votre mot de passe est court et simple, la partie est terminée.

Il existe huit tactiques courantes que les pirates utilisent pour pirater votre mot de passe.

1. Dictionnaire Hack

La première étape du guide des tactiques courantes de piratage de mots de passe est l’attaque par dictionnaire. Pourquoi s’appelle-t-on une attaque par dictionnaire ? Parce qu’il essaie automatiquement chaque mot d’un « dictionnaire » défini par rapport au mot de passe. Le dictionnaire n’est pas strictement celui que vous utilisiez à l’école.

Non. Ce dictionnaire est en fait un petit fichier contenant les combinaisons de mots de passe les plus couramment utilisées. Cela inclut 123456, azerty, mot de passe, iloveyou et le classique de tous les temps, hunter2.

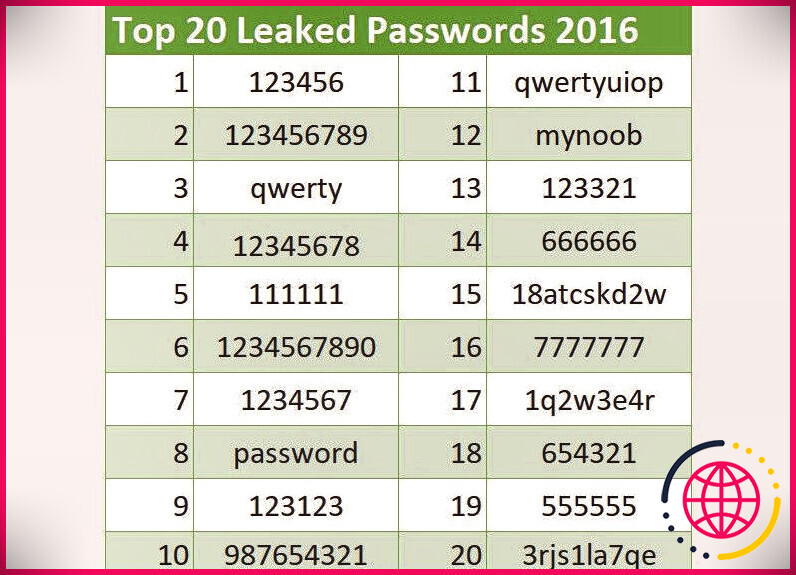

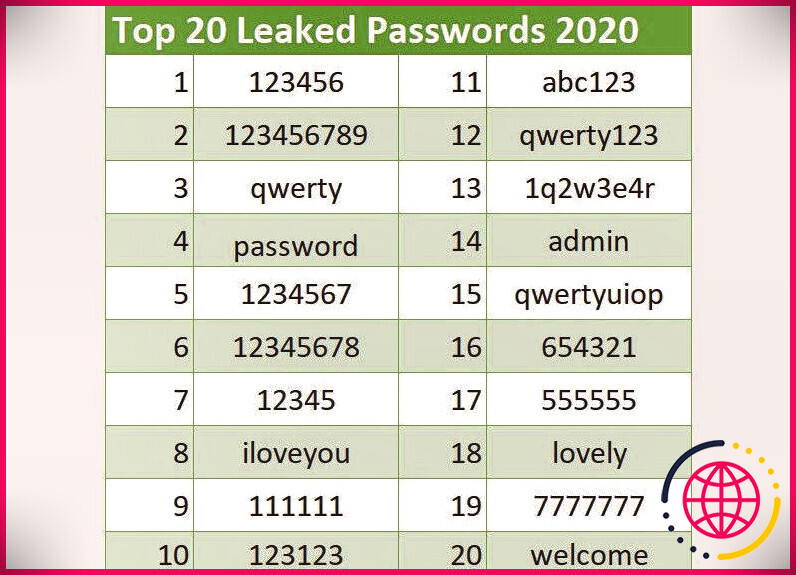

Le tableau ci-dessus détaille les mots de passe les plus divulgués en 2016. Le tableau ci-dessous détaille les mots de passe les plus divulgués en 2020.

Notez les similitudes entre les deux et assurez-vous de ne pas utiliser ces options incroyablement simples.

Avantages: Vite; déverrouillera généralement certains comptes terriblement protégés.

Les inconvénients: Même les mots de passe légèrement plus forts resteront sécurisés.

Être prudent: Utilisez un mot de passe fort à usage unique pour chaque compte en conjonction avec une application de gestion des mots de passe. Le gestionnaire de mots de passe vous permet de stocker vos autres mots de passe dans un référentiel. Ensuite, vous pouvez utiliser un seul mot de passe ridiculement fort pour chaque site.

2. Force brute

La prochaine étape est l’attaque par force brute, par laquelle un attaquant essaie toutes les combinaisons de caractères possibles. Les tentatives de mots de passe correspondront aux spécifications des règles de complexité, par exemple, y compris une majuscule, une minuscule, des décimales de Pi, votre commande de pizza, etc.

Une attaque par force brute essaiera également d’abord les combinaisons de caractères alphanumériques les plus couramment utilisées. Ceux-ci incluent les mots de passe précédemment répertoriés, ainsi que 1q2w3e4r5t, zxcvbnm et qwertyuiop. Cela peut prendre beaucoup de temps pour trouver un mot de passe en utilisant cette méthode, mais cela dépend entièrement de la complexité du mot de passe.

Avantages: Théoriquement, il craquera n’importe quel mot de passe en essayant chaque combinaison.

Les inconvénients: Selon la longueur et la difficulté du mot de passe, cela peut prendre un temps extrêmement long. Ajoutez quelques variables comme $, &, { ou ], et trouver le mot de passe devient extrêmement difficile.

Être prudent: Utilisez toujours une combinaison variable de caractères et, si possible, introduisez des symboles supplémentaires pour augmenter la complexité.

3. Hameçonnage

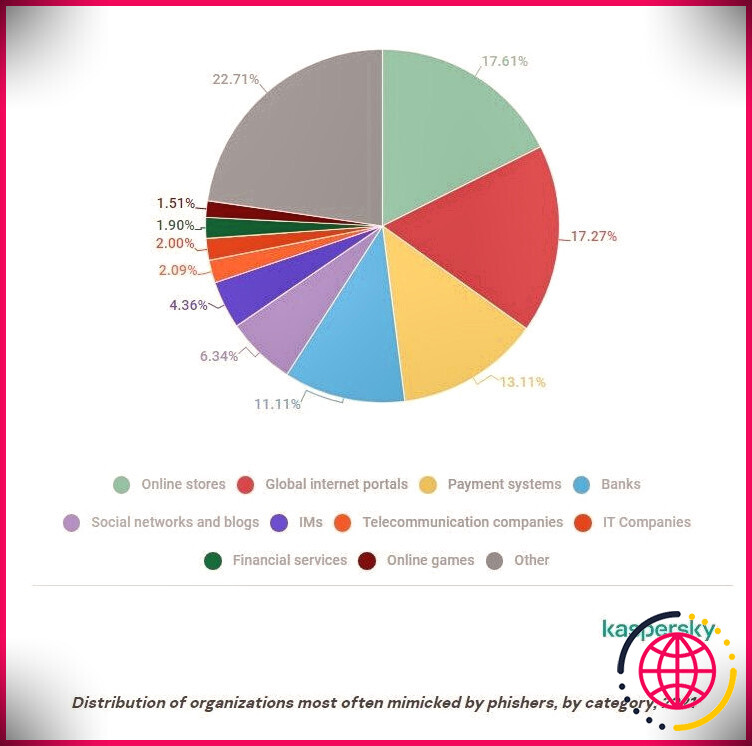

Ce n’est pas strictement un « piratage », mais être la proie d’une tentative de phishing ou de spear-phishing se terminera généralement mal. Les e-mails de phishing généraux sont envoyés par milliards à toutes sortes d’internautes dans le monde entier, et c’est certainement l’un des moyens les plus populaires de découvrir le mot de passe de quelqu’un.

Un e-mail de phishing fonctionne généralement comme ceci :

- L’utilisateur cible reçoit un e-mail usurpé prétendant provenir d’une organisation ou d’une entreprise majeure.

- Les e-mails usurpés exigent une attention immédiate, comportant un lien vers un site Web.

- Ce lien se connecte en fait à un faux portail de connexion, simulé pour apparaître exactement comme le site légitime.

- L’utilisateur cible sans méfiance entre ses identifiants de connexion et est soit redirigé, soit invité à réessayer.

- Les informations d’identification des utilisateurs sont volées, vendues ou utilisées de manière malveillante (ou les deux).

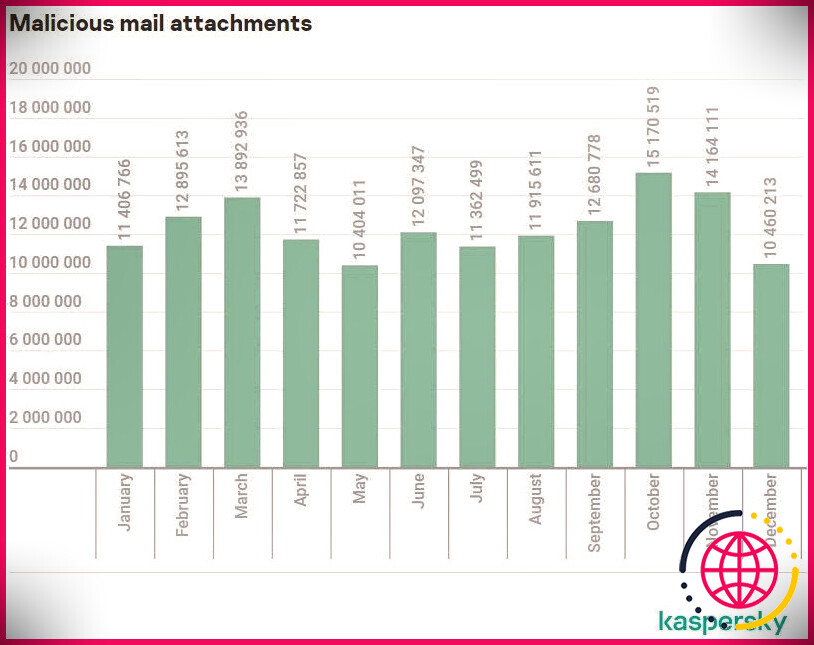

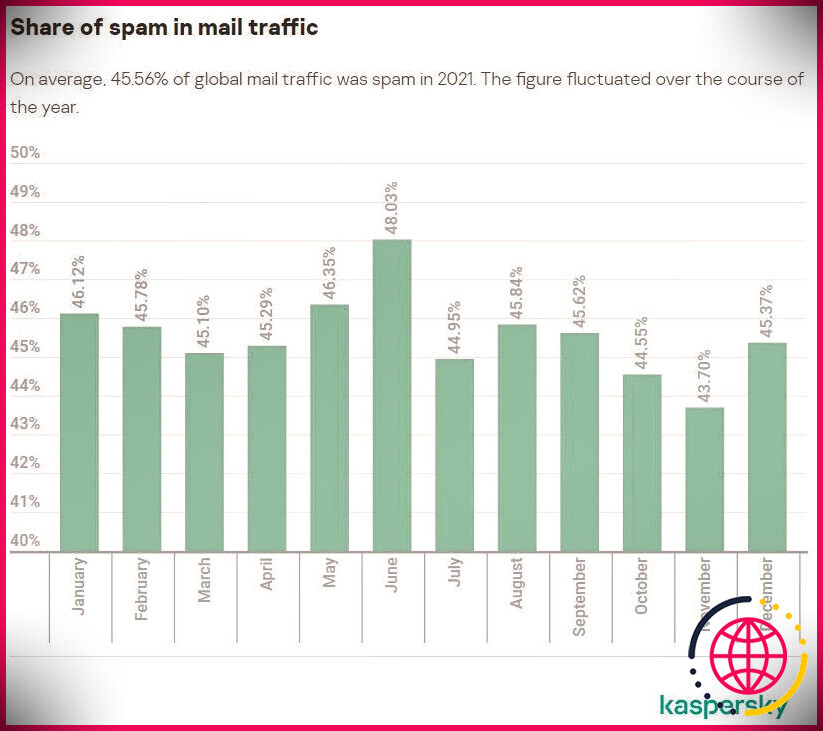

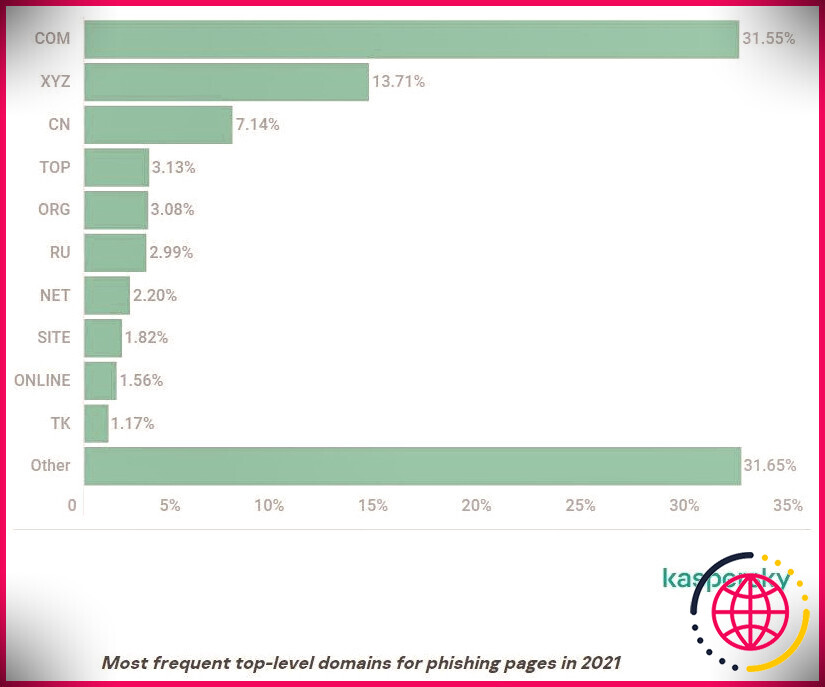

Le volume quotidien de spams envoyés dans le monde reste élevé, représentant plus de la moitié de tous les e-mails envoyés dans le monde. De plus, le volume de pièces jointes malveillantes est également élevé, avec Blocage de Kaspersky plus de 148 millions de pièces jointes malveillantes en 2021. De plus, le système Anti-Phishing de Kaspersky a bloqué 253 millions de liens de phishing supplémentaires. Rappelez-vous, ceci est juste pour Kaspersky, donc le nombre réel est beaucoup plus élevé .

En 2017, le plus gros leurre de phishing était une fausse facture. Cependant, en 2020, la pandémie de COVID-19 a fourni une nouvelle menace de phishing. En avril 2020, peu de temps après que de nombreux pays se sont retrouvés bloqués en cas de pandémie, Google annoncé il bloquait plus de 18 millions de spams malveillants et d’e-mails de phishing sur le thème de COVID-19 par jour. Un grand nombre de ces e-mails utilisent l’image de marque officielle du gouvernement ou d’un organisme de santé pour la légitimité et prennent les victimes au dépourvu.

Avantages: L’utilisateur transmet littéralement ses informations de connexion, y compris les mots de passe – un taux de réussite relativement élevé, facilement adapté à des services spécifiques ou à des personnes spécifiques lors d’une attaque de harponnage.

Les inconvénients: Les spams sont facilement filtrés, les domaines de spam mis sur liste noire et les principaux fournisseurs comme Google mettent constamment à jour les protections.

Être prudent: Restez sceptique vis-à-vis des e-mails et augmentez votre filtre anti-spam à son niveau le plus élevé ou, mieux encore, utilisez une liste blanche proactive. Utilisez un vérificateur de lien pour vérifier si un lien e-mail est légitime avant de cliquer.

4. Ingénierie sociale

L’ingénierie sociale est essentiellement du phishing dans le monde réel, loin de l’écran.

Une partie essentielle de tout audit de sécurité consiste à évaluer ce que l’ensemble du personnel comprend. Par exemple, une entreprise de sécurité téléphonera à l’entreprise qu’elle audite. L ‘«attaquant» dit à la personne au téléphone qu’il fait partie de la nouvelle équipe d’assistance technique du bureau et qu’il a besoin du dernier mot de passe pour quelque chose de spécifique.

Une personne peu méfiante peut remettre les clés sans réfléchir.

La chose effrayante est la fréquence à laquelle cela fonctionne. L’ingénierie sociale existe depuis des siècles. Faire preuve de duplicité pour entrer dans une zone sécurisée est une méthode d’attaque courante et qui n’est protégée que par l’éducation. En effet, l’attaque ne demandera pas toujours directement un mot de passe. Il peut s’agir d’un faux plombier ou électricien demandant l’accès à un bâtiment sécurisé, etc. Quand quelqu’un dit qu’il a été amené à révéler son mot de passe, c’est souvent le résultat d’une ingénierie sociale.

Avantages: Des ingénieurs sociaux qualifiés peuvent extraire des informations de grande valeur à partir d’un éventail de cibles. Il peut être déployé contre presque n’importe qui, n’importe où. C’est extrêmement furtif.

Les inconvénients: Une défaillance de l’ingénierie sociale peut susciter des soupçons quant à une attaque imminente et une incertitude quant à savoir si les informations correctes sont obtenues.

Être prudent : C’est délicat. Une attaque d’ingénierie sociale réussie sera terminée au moment où vous réaliserez que quelque chose ne va pas. L’éducation et la sensibilisation à la sécurité sont une tactique d’atténuation de base. Évitez de publier des informations personnelles qui pourraient être utilisées ultérieurement contre vous.

5. Tableau arc-en-ciel

Une table arc-en-ciel est généralement une attaque par mot de passe hors ligne. Par exemple, un attaquant a acquis une liste de noms d’utilisateur et de mots de passe, mais ils sont chiffrés. Le mot de passe crypté est haché. Cela signifie qu’il est complètement différent du mot de passe d’origine.

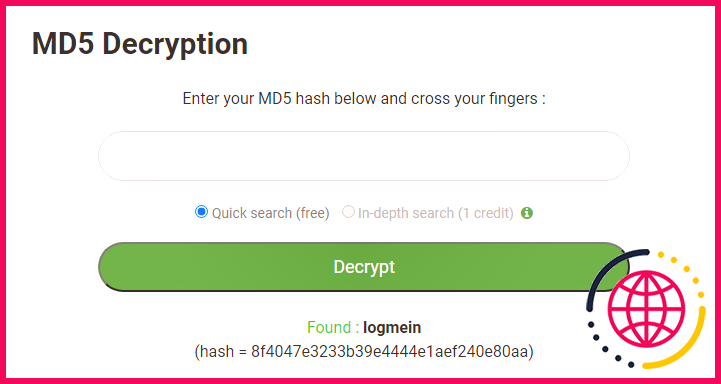

Par exemple, votre mot de passe est (espérons-le pas !) logmein. Le hachage MD5 connu pour ce mot de passe est « 8f4047e3233b39e4444e1aef240e80aa ».

Charabia pour vous et moi. Mais dans certains cas, l’attaquant exécutera une liste de mots de passe en clair via un algorithme de hachage, comparant les résultats à un fichier de mots de passe cryptés. Dans d’autres cas, l’algorithme de chiffrement est vulnérable et la plupart des mots de passe sont déjà piratés, comme MD5 (d’où la raison pour laquelle nous connaissons le hachage spécifique pour « logmein ».

C’est là que la table arc-en-ciel prend tout son sens. Au lieu de devoir traiter des centaines de milliers de mots de passe potentiels et de faire correspondre leur hachage résultant, une table arc-en-ciel est un énorme ensemble de valeurs de hachage précalculées spécifiques à un algorithme. L’utilisation d’une table arc-en-ciel réduit considérablement le temps nécessaire pour déchiffrer un mot de passe haché, mais ce n’est pas parfait. Les pirates peuvent acheter des tables arc-en-ciel préremplies remplies de millions de combinaisons potentielles.

Avantages: Peut comprendre des mots de passe complexes en peu de temps ; accorde au pirate beaucoup de pouvoir sur certains scénarios de sécurité.

Les inconvénients: Nécessite une énorme quantité d’espace pour stocker l’énorme table arc-en-ciel (parfois des téraoctets). De plus, les attaquants sont limités aux valeurs contenues dans la table (sinon, ils doivent ajouter une autre table entière).

Être prudent: Un autre délicat. Les tables arc-en-ciel offrent un large éventail de potentiel d’attaque. Évitez tous les sites qui utilisent SHA1 ou MD5 comme algorithme de hachage de mot de passe. Évitez les sites qui vous limitent à des mots de passe courts ou restreignent les caractères que vous pouvez utiliser. Utilisez toujours un mot de passe complexe.

6. Logiciels malveillants/Enregistreur de frappe

Un autre moyen sûr de perdre vos identifiants de connexion est de tomber sous le coup de logiciels malveillants. Les logiciels malveillants sont partout, avec le potentiel de faire des dégâts massifs. Si la variante du logiciel malveillant comporte un enregistreur de frappe, vous pourriez trouver tous de vos comptes compromis.

Alternativement, le logiciel malveillant pourrait cibler spécifiquement des données privées ou introduire un cheval de Troie d’accès à distance pour voler vos informations d’identification.

Avantages: Des milliers de variantes de logiciels malveillants, dont beaucoup sont personnalisables, avec plusieurs méthodes de livraison simples. Il y a de fortes chances qu’un grand nombre de cibles succombent à au moins une variante. Il peut passer inaperçu, ce qui permet de récolter davantage de données privées et d’identifiants de connexion.

Les inconvénients: Risque que le logiciel malveillant ne fonctionne pas ou soit mis en quarantaine avant d’accéder aux données ; aucune garantie que les données sont utiles.

Être prudent : Installez et mettez régulièrement à jour votre logiciel antivirus et antimalware. Examinez attentivement vos sources de téléchargement. Ne cliquez pas sur les packages d’installation contenant des bundleware et plus encore. Évitez les sites malveillants (plus facile à dire qu’à faire). Utilisez des outils de blocage de scripts pour arrêter les scripts malveillants.

7. Araignée

Le spidering est lié à l’attaque par dictionnaire. Si un pirate cible une institution ou une entreprise spécifique, il peut essayer une série de mots de passe liés à l’entreprise elle-même. Le pirate pourrait lire et rassembler une série de termes connexes ou utiliser une araignée de recherche pour faire le travail à leur place.

Vous avez peut-être déjà entendu le terme « araignée ». Ces araignées de recherche sont extrêmement similaires à celles qui parcourent Internet, indexant le contenu pour les moteurs de recherche. La liste de mots personnalisée est ensuite utilisée contre les comptes d’utilisateurs dans l’espoir de trouver une correspondance.

Avantages: Peut potentiellement débloquer des comptes pour des personnes de haut rang au sein d’une organisation. Relativement facile à mettre en place et ajoute une dimension supplémentaire à une attaque par dictionnaire.

Les inconvénients: Peut s’avérer infructueux si la sécurité du réseau organisationnel est bien configurée.

Être prudent: Encore une fois, n’utilisez que des mots de passe forts à usage unique composés de chaînes aléatoires ; rien de lié à votre personnalité, votre entreprise, votre organisation, etc.

8. Surf d’épaule

La dernière option est l’une des plus basiques. Que se passe-t-il si quelqu’un regarde par-dessus votre épaule pendant que vous saisissez votre mot de passe ?

Le surf sur l’épaule semble un peu ridicule, mais cela arrive. Si vous travaillez dans un café du centre-ville très fréquenté et que vous ne faites pas attention à votre environnement, quelqu’un pourrait s’approcher suffisamment pour noter votre mot de passe au fur et à mesure que vous tapez.

Avantages: Approche à faible technologie pour voler un mot de passe.

Les inconvénients: Doit identifier la cible avant de trouver le mot de passe ; pourraient se révéler en train de voler.

Être prudent: Soyez attentif à ceux qui vous entourent lorsque vous saisissez votre mot de passe. Couvrez votre clavier et masquez vos touches pendant la saisie.

Utilisez toujours un mot de passe fort, unique et à usage unique

Alors, comment empêcher un pirate informatique de voler votre mot de passe ? La réponse très courte est que vous ne pouvez pas vraiment être sûr à 100 % . Les outils que les pirates utilisent pour voler vos données changent tout le temps et il existe d’innombrables vidéos et tutoriels pour deviner les mots de passe ou apprendre à pirater un mot de passe.

Une chose est sûre : l’utilisation d’un mot de passe fort, unique et à usage unique n’a jamais fait de mal à personne.