Qu’est-ce qu’une attaque de type USB Killer ? Tout ce que vous devez savoir

Les clés USB (Universal Serial Bus) sont aujourd’hui les outils de stockage de données mobiles les plus pratiques. Mais vous devez faire attention à cette jolie clé USB. En plus de transporter des logiciels malveillants, une clé USB peut également fonctionner comme un tueur d’USB pour endommager votre PC de façon permanente.

Comment fonctionne un tueur USB, et que pouvez-vous faire pour l’arrêter ?

Qu’est-ce qu’un tueur d’USB ?

Comme son nom l’indique, un USB killer est une clé USB modifiée qui peut endommager ou détruire un appareil lorsque vous l’insérez dans le port USB de celui-ci.

Pour atteindre son objectif, un tueur USB fournit de manière répétitive une surtension (210– 220 volts) au dispositif connecté. Comme un port USB est créé pour gérer seulement 5 volts, cette surtension de haute tension dupliquée endommage irrémédiablement le système électrique du dispositif hôte.

Le premier awesome USB aurait été produit par un informaticien russe fonctionnant sous le pseudonyme de « Dark Purple ». Et aussi la suggestion derrière sa création était d’examiner à quel point un outil électronique peut résister aux surtensions.

Cependant, les fabricants d’ordinateurs et les testeurs de pénétration n’utilisent pas les awesomes USB pour cet objectif.

Au lieu de cela, les cybercriminels utilisent les awesomes USB pour endommager les ordinateurs des victimes. Ils peuvent facilement obtenir un dispositif Kill USB pour aussi peu que 3 $.

Pire encore, les cybercriminels peuvent facilement personnaliser les purificateurs d’air ioniques USB de base pour qu’ils fonctionnent comme des tueurs d’USB.

Comment fonctionne une clé USB Killer

Un gadget USB génial possède beaucoup de condensateurs pour économiser l’énergie électrique. Lorsque vous le connectez à un système informatique, il prend l’énergie du port USB pour remplir ses condensateurs.

Une fois qu’il est complètement alimenté, il libère sa puissance (200 volts ou plus) en une seule fois avec les lignes de données du même port USB. Cela détruit le dispositif hôte car les broches de données sont créées pour gérer une minuscule quantité de tension, juste suffisante pour envoyer et obtenir des signaux.

Aujourd’hui, les tueurs d’USB ont progressé, passant de simples dispositifs » plug-and-zap » à des tueurs efficaces dotés de capacités innovantes.

Par exemple, les cybercriminels peuvent maintenant se procurer une clé USB avec une batterie interne rechargeable. Une telle clé USB peut détruire l’appareil hôte même lorsque celui-ci est éteint.

Certains modes de frappe avancés des awesome USB d’aujourd’hui consistent à :

- Déclenchement à distance : on peut lancer un assaut à l’aide d’une télécommande.

- Attaque chronométrée– On peut fixer une date et aussi une heure pour déclencher l’assaut.

- Déclenchement par téléphone intelligent– On peut gérer les assauts au moyen d’un appareil intelligent Android ou Apple.

De plus, les acteurs du danger peuvent facilement se procurer de nombreux adaptateurs pour éliminer les gadgets au moyen du port d’écran, du port HDMI, du micro USB, ainsi que d’autres.

Un ancien élève américain de St. Rose a détruit 59 systèmes informatiques, sept écrans d’ordinateur, ainsi que des podiums équipés d’ordinateurs à l’aide d’un tueur USB. Son acte criminel a endommagé des équipements d’une valeur de 51 109 dollars. Et le temps passé par les employés à explorer ainsi qu’à changer les appareils cassés a coûté 7 362 $.

Les USB Killers sont proposés facilement en ligne, on peut donc rapidement mettre la main dessus.

Prenez donc les mesures essentielles pour protéger vos appareils des attaques des tueurs d’USB.

Pouvez-vous détecter un dispositif tueur d’USB ?

Malheureusement, vous ne pouvez pas distinguer une clé USB d’un tueur d’USB en la considérant simplement.

Vous devez ouvrir l’instance d’une clé USB pour faire cette résolution. Un tueur d’USB ordinaire possède de nombreux condensateurs pour garder la puissance d’un port USB.

Si vous avez l’intention d’évaluer si une clé USB est un USB Killer ou non sans ouvrir son boîtier, vous ferez appel à un détecteur d’USB killer.

Cependant, une clé USB que vous avez simplement trouvée dans votre parking pourrait avoir été laissée là exprès pour accomplir un assaut de diminution d’USB.

Il est donc nocif de brancher une clé USB non identifiée sur votre système informatique même si un détecteur de tueur d’USB écarte la possibilité qu’elle soit dangereuse.

Comment se protéger contre une attaque de type USB Killer ?

Voici quelques méthodes pour protéger votre équipement contre les assauts d’un tueur d’USB.

Interdire l’utilisation de clés USB inconnues

Les clés USB inconnues représentent un grave danger pour la protection des entreprises et des personnes. Pourtant, des individus branchent encore des clés USB qu’ils découvrent arbitrairement.

Des chercheurs de l’Université du Michigan, de l’Université de l’Illinois Urbana-Champaign et de Google ont réparti environ 297 clés USB dans une école universitaire. Sur leurs résultats publiés ils indiquent que 45 % des clés USB ont été obtenues et ouvertes.

Il n’est donc pas surprenant que les cybercriminels utilisent les clés USB pour effectuer des attaques par déclinaison USB et des attaques géniales USB. La meilleure façon de se protéger contre ces menaces liées aux clés USB est d’empêcher les membres de votre personnel d’ouvrir toute clé USB dont le début est inconnu.

Désactivez les ports USB lorsque cela est possible

La désactivation des ports USB, si elle est réalisable, est une excellente technique pour prévenir les agressions de type USB Killer ou tout type d’agressions USB diverses.

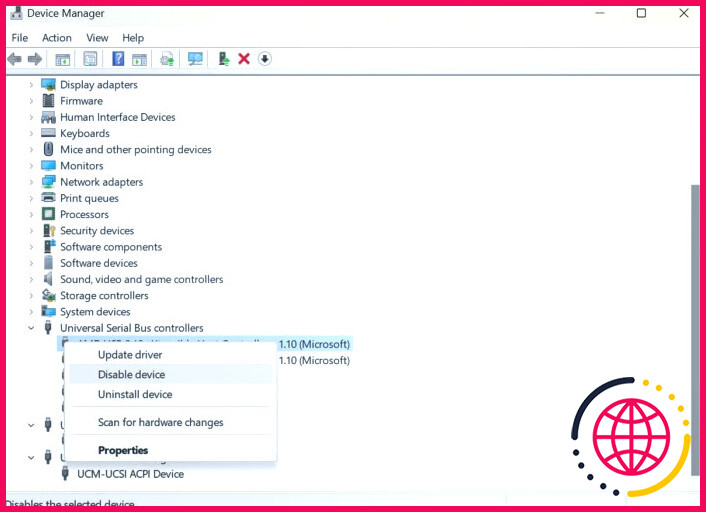

Voici exactement comment vous pouvez désactiver les ports USB sur votre PC Windows.

- Appuyez sur Windows + X et ensuite cliquez sur le bouton Gestionnaire de périphériques onglet.

- Double-cliquez sur le Contrôleurs de bus série universel pour le développer.

- Faites un clic droit sur le port USB pour ouvrir la sélection d’aliments contextuels. Ensuite, cliquez sur le Désactiver option.

Allez à Gestionnaire de périphériques > Contrôleur de bus série universel Vous pouvez également cliquer avec le bouton droit de la souris sur le port USB pour ouvrir le menu contextuel. Sélectionnez l’option Activer pour autoriser à nouveau les ports USB sur votre PC.

Si vous devez maintenir un port USB ouvert, utilisez un port de type C car il offre une vérification cryptographique pour garantir qu’aucune puissance ou donnée inacceptable n’est transférée au gadget.

Le système d’exploitation le plus récent d’Apple empêche automatiquement les nouveaux périphériques USB-C de communiquer avec l’os jusqu’à ce qu’un utilisateur autorise les outils.

Formez vos employés

Les membres de votre personnel jouent l’une des fonctions les plus essentielles pour empêcher les tueurs d’USB d’endommager votre PC.

Exécutez donc des programmes de formation de reconnaissance de la cybersécurité de façon constante dans votre entreprise. Faites en sorte que vos employés comprennent exactement à quel point connecter une clé USB inconnue directement dans l’ordinateur d’une entreprise peut être dangereux.

Ils doivent reconnaître les USB Killers masqués, tels que les purificateurs d’air ioniques USB. De même, vous pouvez régulièrement vérifier si vos employés sont prêts à combattre les tueurs d’USB en laissant des clés USB dans les locaux de votre entreprise.

L’attaque des tueurs d’USB expliquée

Les USB Killers menacent. Lorsque vous le connectez dans un port USB, il va certainement endommager un ordinateur rapidement. De même que la meilleure méthode pour empêcher les USB Killers de détruire les PC est de ne jamais utiliser de clés USB inconnues sur les ordinateurs. Suivre les meilleures pratiques de cybersécurité offrira certainement une sécurité optimale contre la plupart des attaques liées aux clés USB. Vous pouvez en outre faire handicaper les ports USB et également les plafonner physiquement dans votre entreprise pour une sécurité à 100%.

S’abonner à notre e-newsletter