Découvrez comment les pirates informatiques peuvent pirater votre compte Facebook et comment y remédier

- Les fuites de données provenant des brèches dans Facebook peuvent exposer des données d’utilisateur telles que l’adresse électronique et les numéros de téléphone, ce qui rend les informations d’identification vulnérables.

- Les pirates peuvent utiliser des attaques par force brute pour déchiffrer les mots de passe cryptés obtenus à la suite de violations de données.

- La réutilisation de mots de passe sur plusieurs comptes augmente le risque d’attaques de piratage d’identifiants par des hackers.

Les comptes Facebook sont des cibles de choix pour les cybercriminels. Malheureusement, il existe de nombreuses façons de pirater un compte Facebook.

Toutefois, il est possible d’atténuer bon nombre de ces menaces en comprenant les tactiques et les méthodes utilisées par les pirates pour voler vos identifiants Facebook et, en fin de compte, vos données personnelles.

Voici donc les méthodes les plus populaires utilisées pour pirater votre compte Facebook.

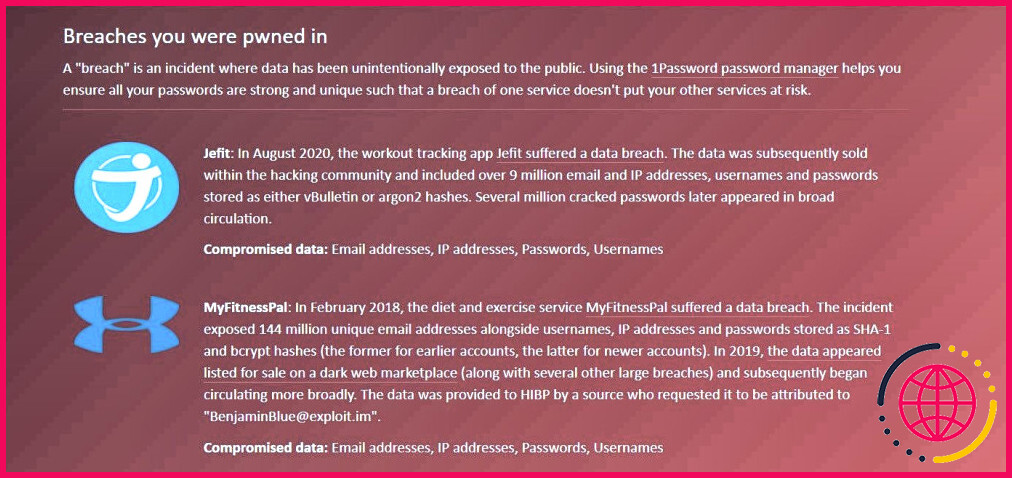

Violation de données/fuites de données

Les fuites de données se produisent lorsque des pirates obtiennent de grandes quantités de données d’utilisateurs de services en ligne tels que Facebook. Les informations provenant de ces fuites peuvent aller de données statistiques inoffensives à l’exposition complète de l’utilisateur, où les adresses électroniques, les numéros de téléphone et les mots de passe sont divulgués en ligne.

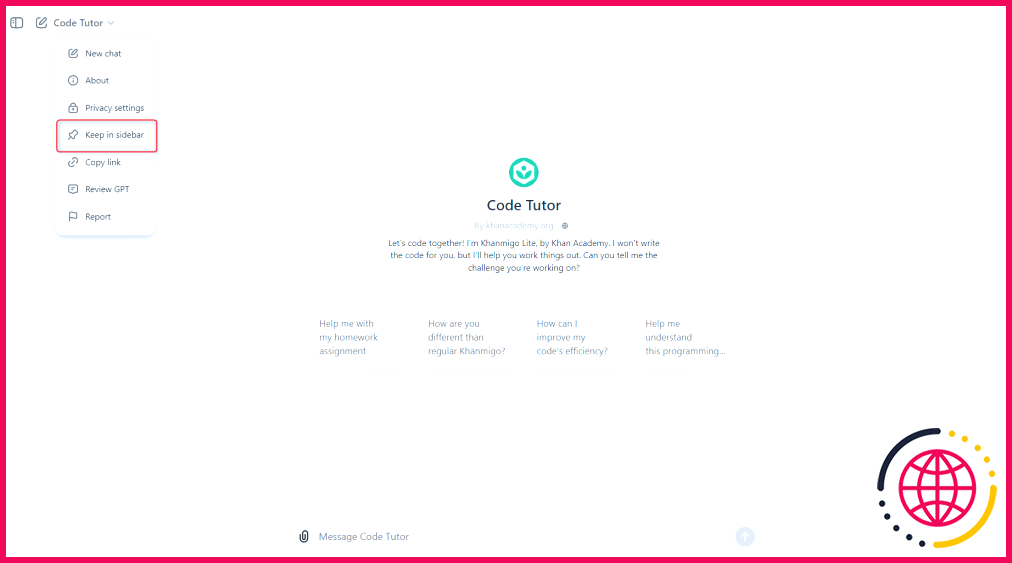

Facebook, en particulier, a connu plusieurs violations de données au fil des ans. D’après un rapport de NordVPN voici un tableau qui résume les violations de données d’identification de Facebook de 2018 à 2024 :

2024 | Codes 2FA, détails de la récupération du mot de passe, enregistrements des utilisateurs sur la place de marché | Vulnérabilité du système de YX International ; fuite de données d’un contractant | Millions (nombre exact non communiqué), 200 000 enregistrements | élevé |

2022 | Données récupérées en 2019, détails de connexion via des applications nuisibles | Données postées sur un forum de pirates, apps malveillantes sur les stores | 500 millions d’euros (grattage de données), 400 applications | Haut |

2021 | Noms, numéros de téléphone, identifiants Facebook, courriels, etc. | Données exposées sur un forum de piratage | 533 millions | élevé |

2019 | Dossiers d’utilisateurs, identifiants, numéros de téléphone, contacts électroniques | Données stockées sur des serveurs non sécurisés, exposition de serveurs publics | Événements distincts au cours desquels des enregistrements d’utilisateurs totalisant 540 millions, puis 419 millions, puis 267 millions ont été volés. | Élevé |

2018 | Données personnelles, messages privés, jetons d’accès | Scandale de Cambridge Analytica, bugs et failles dans les fonctionnalités. | 87 millions d’enregistrements exposés à Cambridge Analytica. Ensuite, 14 millions d’enregistrements d’utilisateurs ont été exposés, suivis de 50 millions de jetons d’accès. | Critique |

Les pirates qui détiennent les fichiers issus de ces fuites les vendent souvent en ligne ou les partagent publiquement sur des sites de pâte à modeler et des forums en ligne. Parfois, les informations partagées sur la fuite sont affichées en texte clair, ce qui permet aux pirates d’accéder directement au compte d’une personne.

Toutefois, ces événements sont extrêmement rares. Bien que ces fuites partagent des informations en texte clair telles que le nom d’utilisateur, l’adresse électronique et le numéro de téléphone, les mots de passe sont probablement cryptés par des méthodes de hachage et de salage, ce qui empêche un pirate de se connecter à un compte.

Dans ce cas, les pirates tentent de décrypter ces mots de passe cryptés par des méthodes de force brute.

Attaques par force brute

Une attaque par force brute est une méthode utilisée par les pirates pour obtenir un accès non autorisé à un compte en essayant tous les mots de passe ou clés possibles jusqu’à ce que le bon soit trouvé. Le pirate utilise des outils automatisés pour essayer toutes les combinaisons potentielles, en commençant par des suppositions simples jusqu’à des combinaisons plus complexes, jusqu’à ce qu’il réussisse à s’introduire dans le système.

Bien qu’il ne soit plus possible d’utiliser la force brute pour se connecter à Facebook en raison du nombre limité d’essais avant expiration du délai (limitation du taux), les pirates peuvent toujours utiliser le même concept de force brute pour décrypter votre mot de passe haché (crypté) qu’ils ont obtenu à la suite d’une violation de données.

Un hachage est un type de cryptage non réversible, ce qui signifie que vous ne pouvez pas simplement utiliser le hachage pour révéler le mot de passe en texte clair. Cependant, les pirates peuvent générer une liste de mots de passe possibles, les hacher à l’aide du même algorithme de cryptage que celui utilisé par Facebook, et comparer ces hachages à celui qu’ils ont volé. S’il trouve une correspondance, le pirate dispose alors de votre mot de passe et peut tenter de se connecter à votre compte.

Il n’est même pas nécessaire que la fuite provienne de Facebook. Les pirates peuvent toujours tirer parti des violations de données d’autres plateformes en ligne et se connecter à votre compte Facebook par le biais d’un bourrage d’informations d’identification.

Le bourrage de données d’identification

Si vous possédez plus d’une douzaine de comptes en ligne, il y a de fortes chances que vous ayez réutilisé le même mot de passe pour certains d’entre eux. Les pirates peuvent exploiter cette habitude de réutilisation des mots de passe par le biais d’une technique appelée « credential stuffing ».

Le credential stuffing est un moyen simple mais très efficace de pirater des comptes tels que Facebook. Lorsqu’un pirate s’empare de votre mot de passe sur l’un de vos comptes en ligne, il tente d’utiliser ce même mot de passe sur des sites populaires comme Facebook, Instagram et YouTube.

Le credential stuffing peut être automatisé, ce qui permet aux pirates de tester rapidement votre mot de passe connu par rapport à une liste de noms d’utilisateur potentiels sur différentes plateformes. Si vous vous êtes inscrit à d’autres comptes avec le même mot de passe, le pirate peut également y avoir accès.

Soyez donc prudent lorsque vous réutilisez des mots de passe pour tout service en ligne auquel vous avez souscrit. Des violations de données se produisent en permanence et si vous continuez à réutiliser votre mot de passe, ce n’est qu’une question de temps avant que des pirates informatiques ne s’en emparent à la suite d’une violation de données.

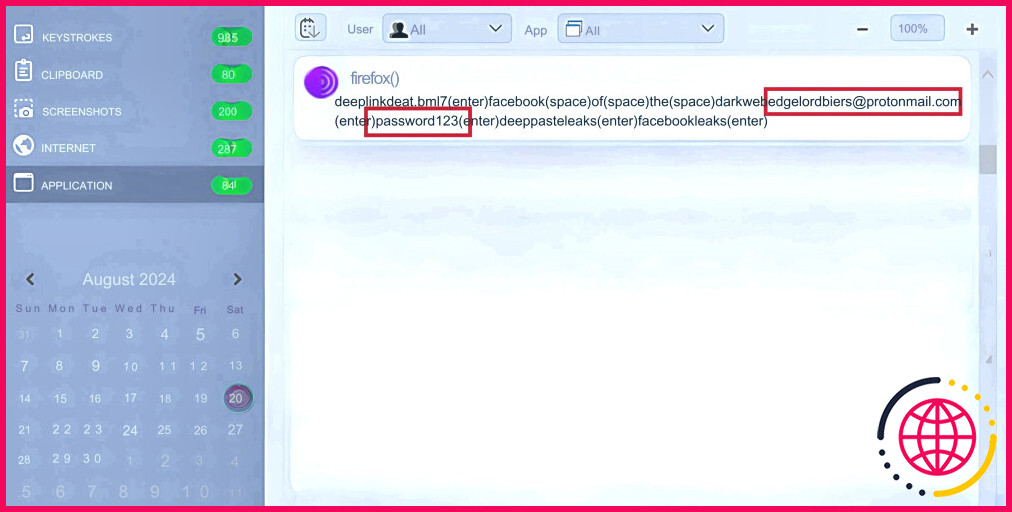

Enregistreurs de frappe

Les enregistreurs de frappe constituent un autre moyen simple mais efficace de voler vos identifiants Facebook. Les enregistreurs de frappe sont des outils utilisés pour enregistrer ou capturer toutes vos frappes et les sauvegarder dans un fichier qui est ensuite envoyé ou collecté par le pirate. Puisque toutes vos frappes sont enregistrées, les enregistreurs de frappe capturent les identifiants de connexion tels que les noms d’utilisateur et les mots de passe, ainsi que vos messages, vos recherches en ligne et les documents que vous avez écrits.

Les pirates qualifiés peuvent installer un programme keylogger sur vos appareils sans fil, tandis que les pirates moins qualifiés devront installer manuellement le programme ou le matériel en accédant physiquement à votre appareil.

Attaques de l’homme du milieu (MITM)

Lors d’une attaque de type Man in the Middle (MITM), les pirates interceptent les communications entre votre appareil et les serveurs de Facebook. Ils peuvent voler les identifiants de connexion ou injecter un code malveillant sans que vous vous en rendiez compte.

L’une des attaques MITM les plus répandues est l’hameçonnage. Le phishing consiste à inciter les utilisateurs à fournir leurs identifiants sur un faux site web identique à celui de Facebook. Les utilisateurs sont souvent redirigés vers ces faux sites web en cliquant sur des liens insérés dans des messages, des courriels, de faux boutons de téléchargement et des fenêtres contextuelles.

Portes dérobées et Rootkits

Les portes dérobées et les rootkits sont des types de logiciels malveillants qui permettent aux pirates d’accéder de manière persistante et secrète à votre appareil. Une fois ces outils malveillants installés, les attaquants peuvent contrôler votre appareil à distance, ce qui leur permet d’effectuer diverses activités nuisibles telles que l’installation de logiciels malveillants supplémentaires (par exemple, des enregistreurs de frappe), l’exfiltration de données personnelles et le vol d’informations sensibles telles que les identifiants de connexion stockés sur votre appareil.

Les pirates intègrent un programme de porte dérobée dans des logiciels ou des fichiers légitimes. Ces fichiers compromis sont ensuite distribués par divers canaux, tels que des sites web douteux, des torrents de partage de fichiers ou même des pièces jointes et des mises à jour de logiciels apparemment légitimes. Lorsque des utilisateurs peu méfiants téléchargent et installent ces fichiers, la porte dérobée est activée, ce qui permet à l’attaquant d’accéder au système à l’insu de l’utilisateur.

Comment protéger votre compte Facebook

Pour protéger votre compte Facebook, il est important de comprendre que la plupart des piratages sont dus à la façon dont nous gérons notre sécurité en ligne et non à la faiblesse de la sécurité de Facebook. De simples erreurs, comme l’utilisation de mots de passe faibles ou la négligence en ligne, peuvent permettre aux pirates d’accéder facilement à votre compte. Pour éviter que votre compte Facebook ne soit piraté, voici quelques mesures à prendre :

- Activez l’authentification à deux facteurs (2FA) : Ajoute une couche supplémentaire de sécurité en demandant un code envoyé à votre téléphone en plus de votre mot de passe.

- Utilisez des mots de passe forts et uniques : Évitez d’utiliser le même mot de passe sur plusieurs sites. Si vous avez trop de comptes pour vous souvenir de vos identifiants de connexion, vous pouvez toujours utiliser un gestionnaire de mots de passe ou enregistrer votre mot de passe sur une clé de sécurité physique telle qu’une YubiKey, ou encore fabriquer votre propre clé de sécurité à l’aide d’un Digispark bon marché.

- Mettez régulièrement à jour vos logiciels : En gardant votre système et vos applications à jour, vous pouvez éviter les exploits dus à des logiciels obsolètes.

- Vérifiez les violations de données : Visitez Ai-je été victime d’un piratage ? et vérifiez vos comptes. Si l’un des services que vous utilisez a fait l’objet d’une violation de données, changez immédiatement vos mots de passe.

- Méfiez-vous des liens suspects : Évitez de cliquer sur des liens ou de télécharger des pièces jointes provenant de sources inconnues.

- Surveillez l’activité de votre compte : Vérifiez régulièrement l’existence de connexions inconnues ou de modifications des paramètres de votre compte.

- Suivez immédiatement les avertissements de sécurité : Si vous recevez une notification concernant un nouvel appareil se connectant à votre compte, il est crucial d’agir immédiatement. Examinez l’historique de vos activités, modifiez votre mot de passe, activez l’authentification à deux facteurs (2FA) et suivez toutes les autres mesures de sécurité recommandées pour garantir la sécurité de votre compte.

En comprenant ces techniques de piratage et en mettant en œuvre des pratiques de sécurité solides, vous pouvez réduire considérablement le risque de compromission de votre compte Facebook.