7 façons dont vos enfants pourraient contourner le logiciel de contrôle parental

Plus Internet s’étend, plus il est important de sécuriser et de surveiller le comportement de vos enfants en ligne, que ce soit à l’école ou sur votre réseau domestique. Des contrôles parentaux prêts à l’emploi sont installés sur la plupart des appareils, ainsi qu’une pléthore d’applications tierces que nous pouvons utiliser pour les suivre et les protéger.

Mais les enfants sont intelligents et naturellement férus de technologie ; Ce n’est pas parce que les paramètres de contrôle sont en place que les enfants ne trouveront pas de moyens de les contourner. Voici sept façons dont vos enfants pourraient contourner le logiciel de contrôle parental.

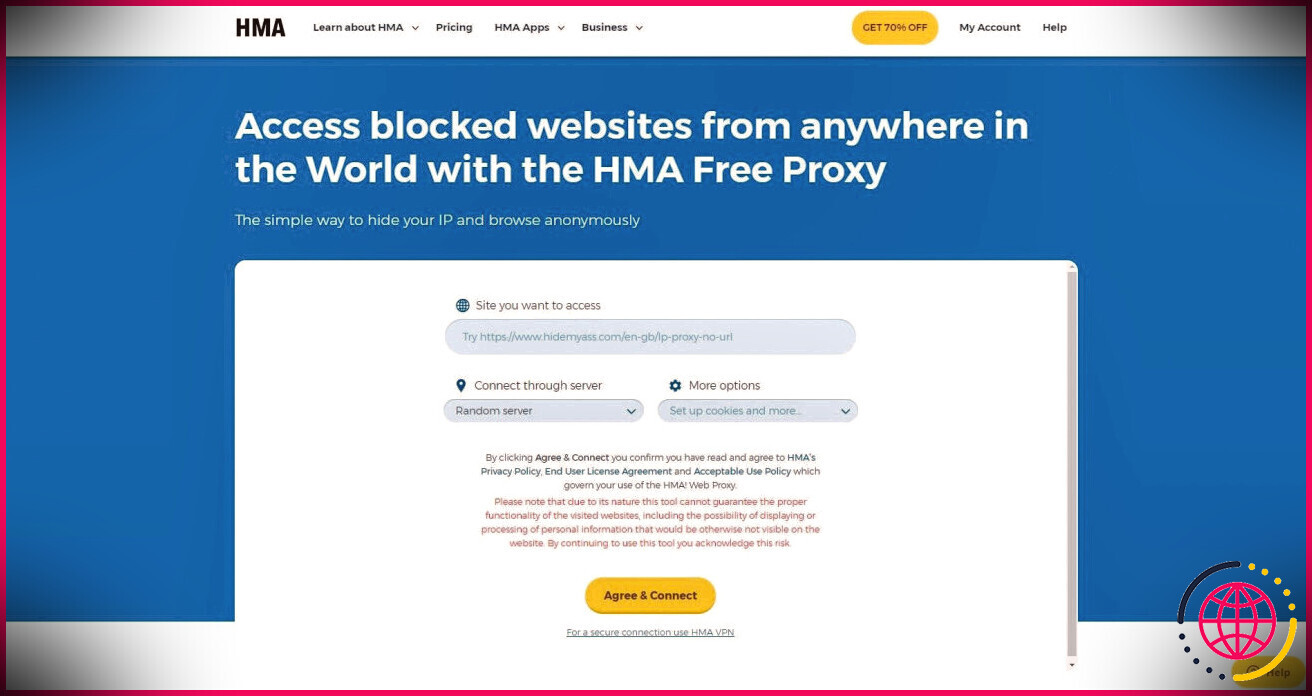

1. Sites mandataires

Les sites proxy détournent le trafic via une adresse innocente, non obstruée par aucun filtre. Cela signifie qu’au lieu que votre enfant tente de visiter « horrificfilthyNSFWcontent.com » directement, il se dirigera vers un site tel que Cachez-moiet appuyez simplement sur l’adresse restreinte dans la barre de recherche du site.

Le site proxy s’occupe des affaires, acheminant la demande vers un serveur externe qui à son tour récupère le contenu au nom de l’utilisateur.

La plupart des logiciels de filtrage du trafic ne peuvent pas tracer la communication entre le site proxy et le serveur externe, mais le site proxy lui-même sera répertorié dans un filtre. De nombreux filtres bloquent en fait les sites proxy les plus populaires pour cette raison précise. Cependant, cela peut avoir d’autres effets imprévus.

Il existe des milliers de sites proxy gratuits en ligne. Tout ce qu’il faut, c’est un enfant dévoué avec un après-midi libre pour les parcourir un par un pour en trouver un auquel il peut accéder. Et bien que la majorité des sites proxy soient légitimes et offrent l’option gratuite de promouvoir leur service payant, certains ne le sont pas.

Tout ce qu’il faut, c’est un clic sur le mauvais site pour mener à un nettoyage massivement irritant. Ou pire, un logiciel malveillant à part entière qui infecte votre appareil.

2. Changer ou forcer les mots de passe

Une méthode extrêmement courante pour contourner le contrôle parental consiste simplement à changer le mot de passe. Si vos enfants savent que vous utilisez un mot de passe spécifique sur certains comptes, ils peuvent modifier les paramètres de leur choix sans alerter personne.

Ce problème est particulièrement répandu chez les enfants plus âgés et férus de technologie. Il existe d’innombrables façons de mettre la main sur le mot de passe. Par exemple, ils peuvent utiliser l’ingénierie sociale pour que vous leur envoyiez le mot de passe via un faux e-mail de sécurité. Ou peut-être laissez-vous votre e-mail principal ouvert sans protection par mot de passe, ce qui leur permet de réinitialiser le mot de passe.

Les stratagèmes de phishing réels sont plus faciles à détecter car les escrocs ne connaissent pas le modèle de votre première voiture ou le deuxième prénom de votre grand-tante, mais vos enfants sûrs le savent.

C’est vraiment peu probable, mais votre enfant pourrait également forcer brutalement votre mot de passe. Si votre enfant connaît et peut utiliser les puissants outils utilisés pour déchiffrer les mots de passe, vous pourriez également avoir d’autres problèmes d’info-sec sous votre toit.

3. Wi-Fi différent

Connaissez-vous bien vos voisins immédiats ? Vous devez connaître leurs noms. Peut-être leurs anniversaires, les noms des animaux de compagnie et un numéro de contact en cas d’urgence. Qu’en est-il de leur mot de passe Wi-Fi ?

D’accord, cela devient de plus en plus normal, surtout si vous êtes effectivement amical avec vos voisins. Mais les familles vivant à une distance raisonnable les unes des autres sont susceptibles de subir un chevauchement de diffusion Wi-Fi. Cela signifie que leur SSID est visible depuis votre domicile. Si la sécurité de son réseau n’est pas à la hauteur, votre enfant peut facilement se connecter à son réseau non sécurisé pour accéder au contenu qu’il souhaite.

Il ne s’agit peut-être même pas non plus d’un cas de sécurité Internet nonchalante. Si vos enfants se déchaînent dans une cohorte avec les enfants du quartier, cela pourrait être aussi simple que de demander à l’un des enfants plus âgés quel est son mot de passe Wi-Fi. S’il a été modifié d’un code alphanumérique à quelque chose de « facile à retenir », il sera encore plus facile de le transmettre.

4. VPN

Ce ne sont pas seulement les adultes qui échappent aux restrictions régionales de Netflix en utilisant un réseau privé virtuel (VPN). Tout comme avec les sites proxy, vous trouverez de nombreuses solutions VPN discrètes et gratuites préparées pour crypter les entrées de recherche de vos enfants et la route entre leur PC et les serveurs de l’entreprise.

Les solutions VPN gratuites s’accompagnent généralement de mises en garde telles que des restrictions de vitesse, l’enregistrement de données ou un plafond de téléchargement, ce qui limite quelque peu la portée des activités réalisables. Cela dit, il est possible qu’ils puissent basculer entre plusieurs VPN installés sur leur système pour atténuer les plafonds de téléchargement et les restrictions de vitesse. En plus de cela, il est vraiment assez difficile de repérer quelqu’un qui utilise un VPN d’un simple coup d’œil par-dessus l’épaule.

S’ils utilisent un VPN, détecter leur contournement des filtres parentaux sera extrêmement difficile. Votre routeur n’affichera pas une nouvelle adresse IP étrangère. Sans oublier que votre fournisseur de haut débit n’aura aucun accès au contenu diffusé. Certains VPN enregistrent les données des utilisateurs, à des fins d’application de la loi et de marketing, mais il est peu probable qu’ils partagent avec vous les détails des recherches VPN de vos enfants.

5. Navigateurs portables

L’époque où les gens utilisaient Internet Explorer par défaut est révolue depuis longtemps. De nombreux navigateurs sont rapides et sécurisés, avec plusieurs fonctionnalités supplémentaires.

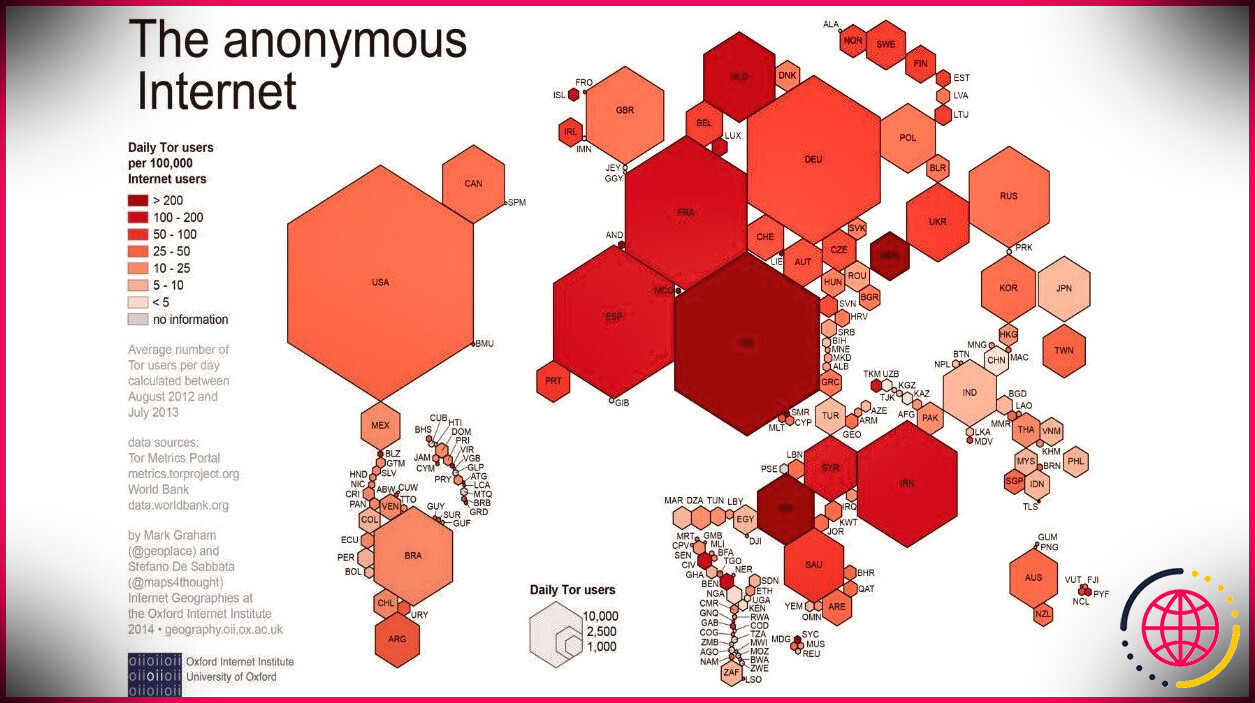

La plupart des gens connaissent les modes InPrivate ou Incognito du navigateur, y compris les enfants, jeunes et moins jeunes. Les outils de filtrage de recherche sécurisée capturent toujours les URL sur liste noire, même en mode privé. Les adolescents particulièrement avertis peuvent avoir mis à jour leurs devoirs de sécurité personnelle et connaître le navigateur TOR, qui peut facilement être installé et déployé à partir d’une clé USB.

Le navigateur TOR redirige le trafic Web via différents sites internationaux, composés de plus de 7 000 relais individuels. Ce routage multicouche rend presque impossible de déterminer le contenu qu’un utilisateur visualise lorsqu’il utilise le navigateur. Son accent intégré sur la confidentialité et l’anonymat est une excellente perspective pour contourner vos filtres.

6. Affichage d’images « accidentelles »

Une méthode de « contournement » un peu triviale, mais je suis sûr que de nombreux enfants sont tombés dessus. Les onglets de navigation en mode Incognito et InPrivate adhèrent toujours à la plupart des filtres de recherche sécurisés, bloquant consciencieusement le contenu et transmettant les détails aux parents concernés.

Alors que les moteurs de recherche s’efforcent de masquer les images sensibles des résultats de recherche, la bonne combinaison de mots de recherche peut parfois entraîner le passage d’une poignée d’images s’ils sélectionnent l’onglet « Image ». Les principaux fournisseurs de moteurs de recherche hébergent et mettent en cache le contenu sur leurs propres serveurs, ce qui signifie que lorsque la recherche est entrée, il n’y a pas d’URL spécifique à filtrer et de nombreuses images associées seront affichées.

7. Proxy Google Traduction

Il s’agit d’une autre méthode de contournement dont nous nous attendrions à ce que certains enfants soient conscients. Si une URL est bloquée, ils peuvent utiliser Google Translate comme proxy de fortune. C’est aussi simple que de définir une langue que vous ne parlez pas dans le champ de saisie de texte, de saisir l’URL à laquelle vous souhaitez accéder et d’attendre que Google la traduise automatiquement.

L’URL « traduite » deviendra son propre lien sous Google au lieu du site Web d’origine. Le site s’ouvrira dans son intégralité, mais dans Google Translate. Cela peut être un peu lent, mais il est peu probable qu’il soit assez lent pour décourager un esprit déterminé.

Que pouvez-vous faire?

Il est difficile d’atténuer un esprit curieux ayant accès à toutes les informations dont dispose le monde, en un clic. Autrement dit, s’ils sont déterminés, ils y auront accès. Et si ce n’est pas sur votre Internet domestique, ce sera sur celui d’un ami ou sur un réseau non sécurisé ailleurs.

Améliorez votre boîte à outils

Les paramètres intégrés et les outils simples sont faciles à contourner, alors pourquoi ne pas utiliser quelque chose conçu pour suivre vos enfants et leur comportement en ligne. Lien familial Google vous permet de suivre et de visualiser leur activité – combien de temps ils passent sur quelles applications et sites Web. Il vous permet également de les empêcher d’installer complètement certaines applications.

Mais au lieu d’emprunter la voie de l’interdiction, Family Link est conçu pour offrir à vos enfants des alternatives saines aux sites Web et applications interdits. Vous pouvez même impliquer leurs enseignants et leurs écoles et leur demander de recommander des applications et des sites Web éducatifs et divertissants via Google Family.

Plus important encore, limiter le temps passé par les enfants sur leurs appareils personnels est le meilleur moyen de leur faire donner la priorité à leur activité en ligne. Qu’il s’agisse d’une heure fixe par jour ou d’une fenêtre active qui se termine à l’heure du coucher, il est préférable d’éliminer le problème à la source ; l’ennui en ligne.

Éduquez-les et éduquez-vous

Les enfants plus jeunes s’effondreront probablement lorsqu’ils seront confrontés à un filtrage actif ; les adolescents sont beaucoup plus enclins à prendre les armes et à se battre. S’ils continuent d’avoir accès à du contenu restreint, il est préférable de garder une ligne de communication directe avec eux afin qu’ils ne se retrouvent pas dans de gros problèmes.

En cela, l’éducation est un outil massif. L’utilisation respectable et acceptable d’Internet devrait faire partie intégrante du développement technologique de vos enfants. Passé un certain âge, il y a probablement d’autres choses dont vous devriez vraiment discuter avec eux aussi, surtout compte tenu de la glorification du piratage dans le divertissement, ce qui a donné lieu à la popularité du piratage chez les enfants et les adolescents.

La prohibition n’a jamais résolu un problème mais en a certainement créé bien d’autres, et les esprits curieux le resteront, juste sans l’éducation pour l’accompagner.

L’utilisation et l’accès à l’appareil doivent également être pris en compte. Les jeunes enfants ont-ils besoin du dernier iPhone ou une simple tablette suffit-elle ? Leur donner quelque chose sans carte SIM peut les empêcher de s’inscrire à des applications et à des sites Web qui nécessitent un numéro de téléphone sans votre autorisation directe.

De même, vous pouvez appliquer une règle « Utilisation d’Internet uniquement dans les zones familiales », ou interdire les tablettes, les ordinateurs portables et les smartphones depuis la chambre la nuit. Si vos enfants utilisent un iPhone, découvrez comment vous pouvez utiliser le partage familial pour surveiller leurs activités.

Ne faites pas de la sécurité sur Internet une prison

Cela ne doit pas nécessairement être une expérience horrible, mais en adoptant une attitude active, engageante et réaliste envers l’utilisation d’Internet par vos enfants, ils seront beaucoup plus susceptibles de comprendre et de respecter vos souhaits. Et si vous avez besoin d’un peu plus d’aide avec divers appareils, découvrez comment vous pouvez utiliser les applications de contrôle parental Chromebook.