15 commandes d’invite de commande Windows (CMD) que vous devez connaître

L’invite de commande disparaît progressivement de l’interface Windows ainsi que pour des raisons permanentes : les commandes CMD sont un outil archaïque et la plupart du temps inutile à l’ère de la saisie textuelle. Mais de nombreuses commandes continuent d’être utiles, et Windows 8 et 10 ont même ajouté de nouvelles fonctionnalités.

Nous présentons ici les commandes vitales que chaque individu Windows doit connaître.

Vous ne savez pas exactement comment accéder à l’invite de commande Windows, vous avez négligé les commandes Windows fondamentales ou vous souhaitez savoir comment voir une liste de boutons pour chaque commande (également appelés codes ponctuels) ? Décrivez notre guide des novices sur la ligne de commande Windows pour obtenir des instructions.

Commandes d’invite de commandes Windows

Si vous n’avez pas parcouru la ligne de commande de Windows, vous manquez quelque chose. Il existe de nombreux appareils pratiques que vous pouvez utiliser si vous reconnaissez les points appropriés à taper.

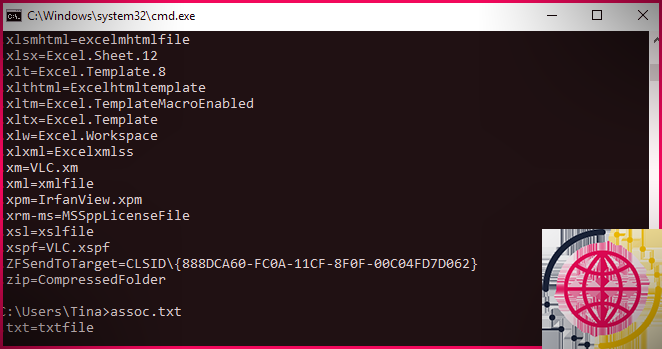

1. Assoc

La plupart des données dans Windows sont connectées à un programme particulier qui est désigné pour ouvrir les documents par défaut. Parfois, se souvenir de ces associations peut devenir déroutant. Vous pouvez vous en souvenir en allant dans la commande association pour afficher une liste de contrôle complète des extensions de noms de fichiers et également des associations de programmes.

Vous pouvez également développer la commande pour modifier l’organisation des documents. Par exemple, assoc. txt= transformera l’association de documents pour les documents de message en n’importe quel programme que vous entrez après l’indication égale. Le A ssoc La commande elle-même révélera à la fois les noms d’extension et les noms de programme, ce qui vous aidera certainement à utiliser correctement cette commande.

Dans Windows 10, vous pouvez afficher une interface utilisateur plus simple qui vous permet en outre de transformer immédiatement les associations de types de fichiers. Se diriger vers Paramètres (Windows + I) > > Applications > > Applications par défaut > > Choisissez l’application par défaut par type de document .

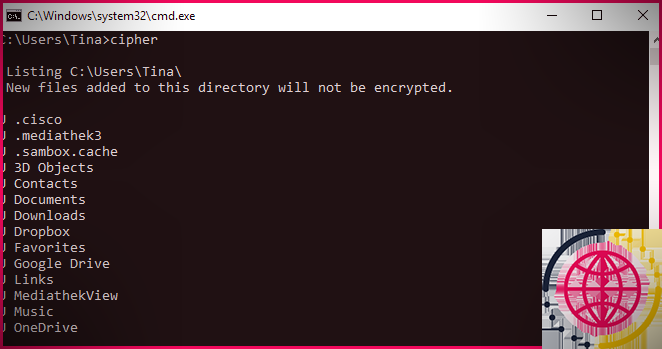

2. Chiffrer

La suppression de fichiers sur un lecteur de disque mécanique ne les supprime pas du tout. Au contraire, il note que les documents ne sont plus accessibles ainsi que la pièce qu’ils occupaient comme complémentaire. Les données continuent d’être récupérables jusqu’à ce que le système les écrase avec de toutes nouvelles informations, ce qui peut prendre un certain temps.

La commande cipher, néanmoins, efface un site de répertoire en y écrivant des informations arbitraires. Pour effacer votre lecteur C, par exemple, vous utiliseriez certainement le chiffre/ w:d commande, qui nettoiera le vide sur le lecteur. La commande n’écrase pas les données non supprimées, vous n’éliminerez donc pas les documents dont vous avez besoin en exécutant cette commande.

Vous pouvez utiliser une multitude d’autres commandes de chiffrement, néanmoins, elles sont généralement redondantes avec BitLocker rendu possible pour les variantes de Windows.

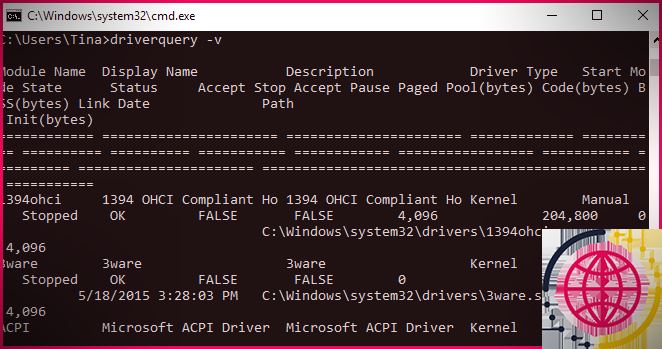

3. Demande de pilote

Les pilotes restent parmi les logiciels les plus importants installés sur un ORDINATEUR. Des chauffeurs mal configurés, manquants ou anciens dans Windows peuvent causer toutes sortes de difficultés, il est donc formidable d’avoir accès à une liste de ce qui se trouve sur votre ordinateur.

C’est exactement ce que le requête de pilote la commande le fait. Vous pouvez l’étendre à requête de pilote -v pour acquérir plus de détails, comprenant le répertoire dans lequel le pilote est installé.

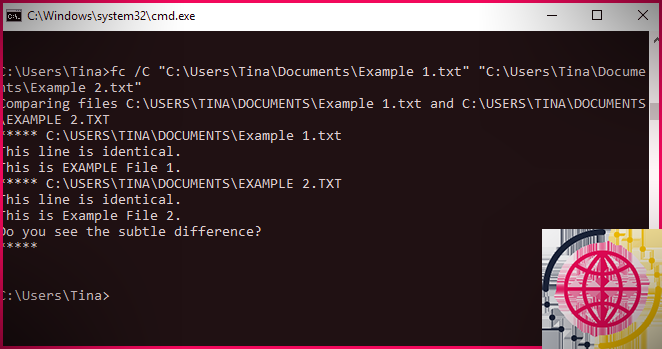

4. Comparaison de fichiers

Vous pouvez utiliser cette commande pour déterminer les différences de texte entre deux fichiers. C’est particulièrement utile pour les écrivains et les programmeurs à la recherche de petits ajustements entre deux variantes d’une donnée. Tapez simplement fc puis le cours du répertoire et le nom des documents des deux documents que vous souhaitez contraster.

Vous pouvez également développer la commande de plusieurs manières. Dactylographie / b compare uniquement les résultats binaires, / c néglige la situation du texte dans le contraste, ainsi que / je ne contraste que le message ASCII.

Ainsi, par exemple, vous pouvez utiliser les éléments suivants :

La commande ci-dessus compare le message ASCII dans deux documents Word.

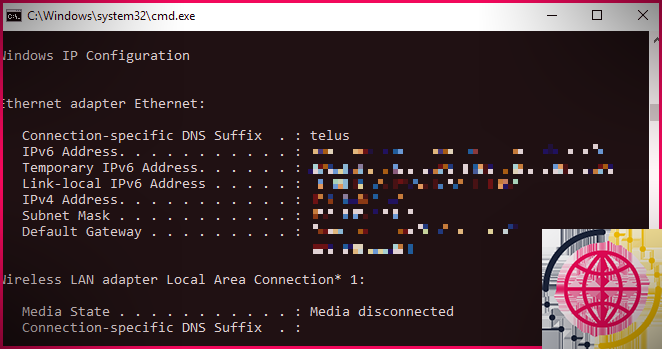

5. Ipconfig

Cette commande transmet l’adresse IP que votre ordinateur utilise actuellement. Néanmoins, si vous êtes derrière un routeur (comme beaucoup de systèmes informatiques aujourd’hui), vous recevrez à la place l’adresse réseau local du routeur.

Pourtant, ipconfig est utile en raison de ses extensions. ipconfig/lancer respecté par ipconfig/restauration peut exiger que votre PC Windows demande une toute nouvelle adresse IP, qui sert si votre système informatique affirme qu’une n’est pas disponible. Vous pouvez également utiliser ipconfig/ flushdns pour rajeunir votre adresse DNS. Ces commandes sont excellentes si l’utilitaire de résolution des problèmes de réseau Windows s’étouffe, ce qui se produit de temps en temps.

Achetez Microsoft Windows pour votre PC, ici

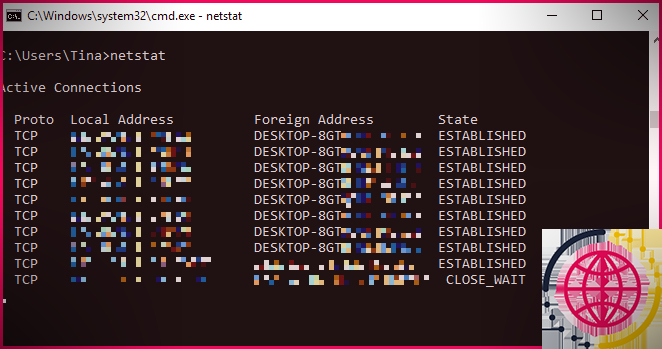

6. Netstat

Saisie de la commande netstat -an vous proposera certainement une liste des ports actuellement ouverts ainsi que des adresses IP associées. Cette commande vous indiquera également dans quel état le port reste ; à l’écoute, établie ou fermée.

C’est une excellente commande lorsque vous essayez de réparer des outils liés à votre ordinateur ou lorsque vous craignez qu’un cheval de Troie n’infecte votre système et que vous essayez également de localiser une connexion destructrice.

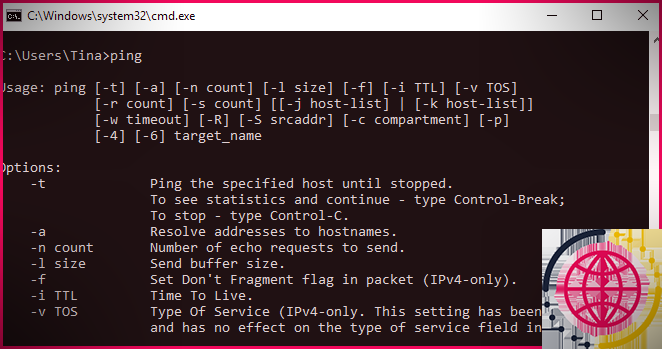

sept. Ping

Parfois, vous devez savoir si les paquets parviennent ou non à un périphérique réseau spécifique. C’est là que le ping est disponible et utile.

Dactylographie ping suivi d’une adresse IP ou d’un domaine Web enverra une collection de paquets d’examen à l’adresse définie. S’ils arrivent ici et sont retournés, vous reconnaissez que l’appareil est capable de communiquer avec votre PC ; s’il cesse de fonctionner, vous comprenez qu’il y a quelque chose qui bloque la communication entre le gadget et votre ordinateur. Cela peut vous aider à décider si la racine du problème est une configuration incorrecte ou une défaillance de l’équipement réseau.

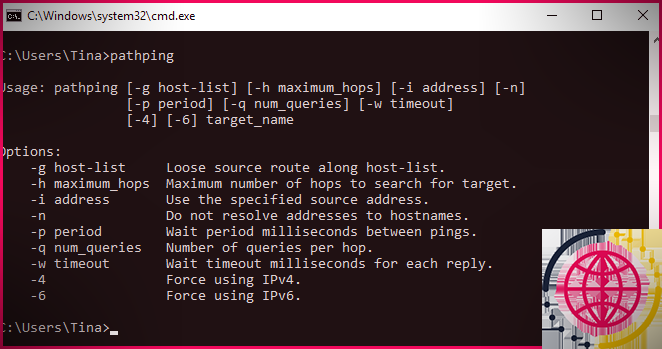

8. PathPing

Il s’agit d’une version plus avancée de ping qui est utile s’il existe de nombreux routeurs entre votre ordinateur et l’appareil que vous examinez. Comme ping, vous utilisez cette commande en entrant cheminement suivi de l’adresse IP, mais contrairement au ping, le cheminement relaie également certaines informations concernant la route empruntée par les packages de test.

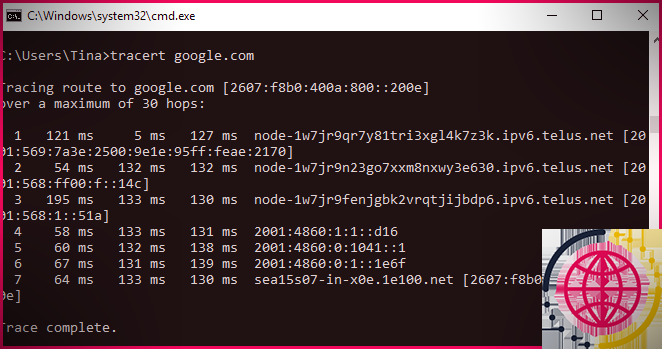

9. Tracert

le tracer La commande est similaire à pathping. Encore une fois, tapez tracer respecté par l’adresse IP ou le nom de domaine que vous souhaitez tracer. Vous obtiendrez des détails sur chaque action sur la route entre votre ordinateur et la cible. Contrairement au cheminement, cependant, tracert suit également le temps (en millisecondes) que prend chaque saut entre les serveurs Web ou les périphériques.

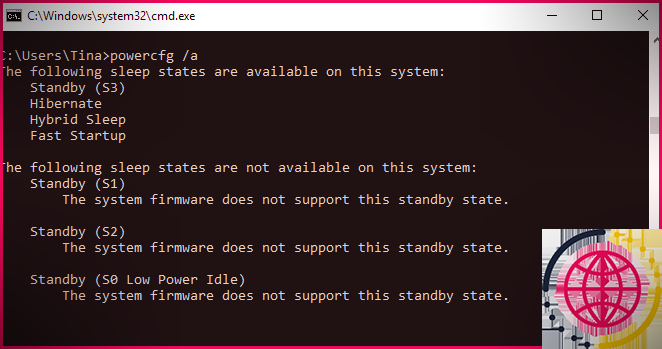

dix. Powercfg

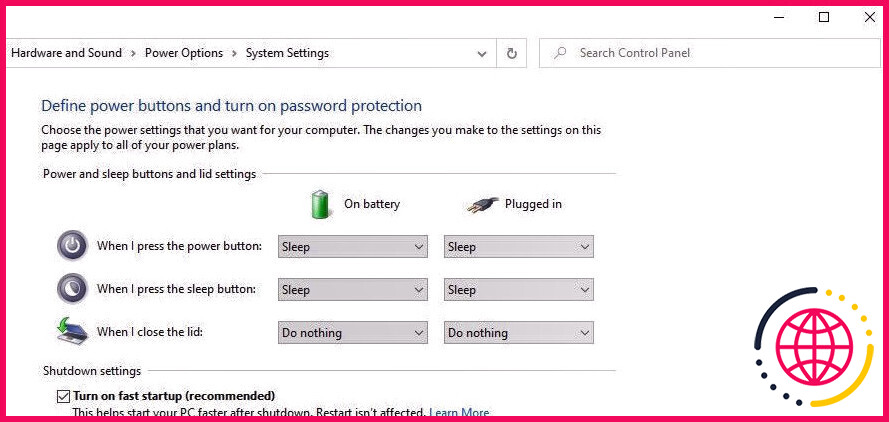

Powercfg est une commande vraiment efficace pour gérer et suivre la façon dont votre ordinateur utilise l’énergie. Vous pouvez utiliser la commande powercfg mise en veille prolongée et aussi powercfg mise en veille prolongée pour gérer l’hibernation, et vous pouvez également utiliser la commande powercfg/ un pour voir les états d’économie d’énergie actuellement disponibles sur votre PC.

Une autre commande utile est powercfg/devicequery s1_supported , qui présente une liste d’outils sur votre ordinateur qui prennent en charge la veille connectée. Lorsque vous y êtes autorisé, vous pouvez utiliser ces gadgets pour sortir votre ordinateur du mode veille, également à distance.

Vous pouvez l’autoriser en choisissant l’appareil dans Gestionnaire de périphériques , en ouvrant ses propriétés résidentielles ou commerciales, le plus souvent au Gestion de l’alimentation onglet, puis en inspectant le Autoriser cet outil à réveiller le système informatique boîte.

Powercfg/ lastwake vous révélera certainement quel outil a sorti votre ordinateur d’un état de veille pour la dernière fois. Vous pouvez utiliser cette commande pour dépanner votre PC s’il semble se réveiller de manière aléatoire.

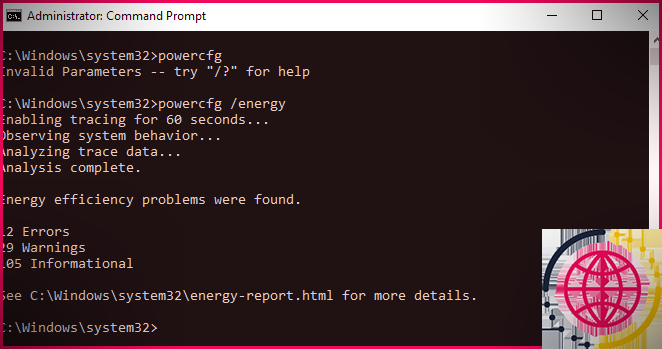

Vous pouvez utiliser le powercfg/ puissance pour développer un enregistrement détaillé de la consommation d’énergie de votre ordinateur. Le rapport enregistre dans le répertoire du site proposé après la commande des revêtements.

Cet enregistrement vous permettra de reconnaître tout type de défaillance du système susceptible d’augmenter la consommation d’énergie, comme les gadgets bloquant certains modes de repos, ou mal configurés pour répondre à vos configurations de surveillance de l’alimentation.

Windows 8 ajouté powercfg/ batteryreport , qui propose une analyse détaillée de l’utilisation de la batterie, le cas échéant. Résultat généralement de votre répertoire personnel Windows, l’enregistrement fournit des informations concernant le temps et la durée de charge ainsi que les cycles de décharge, la durée de vie moyenne de la batterie, ainsi que la capacité estimée de la batterie.

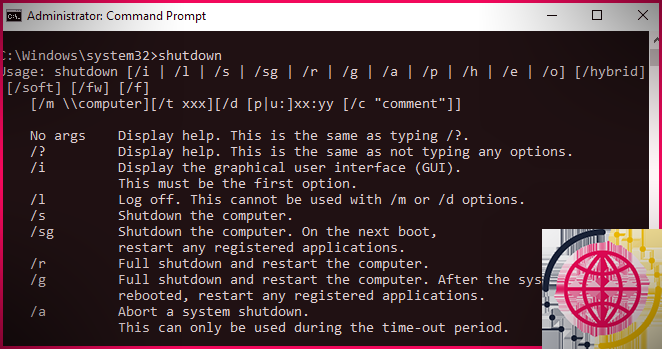

11. Fermer

Windows 8 a introduit la commande d’arrêt qui, vous le pensiez, ferme votre ordinateur.

Ceci est, naturellement, répétitif avec l’interrupteur d’arrêt actuellement facilement accessible, mais ce qui n’est pas redondant, c’est le arrêt/r/o commande, qui réactive votre ordinateur et lance également la sélection d’aliments Options de démarrage avancées, où vous pouvez accéder au mode sans échec ainsi qu’aux énergies de récupération de Windows. Cela sert si vous avez l’intention de redémarrer votre système informatique pour réparer fins.

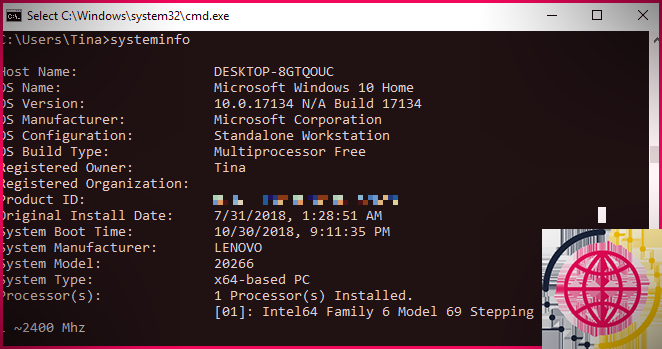

12. Information système

Cette commande vous donnera un aperçu complet de la configuration de votre système informatique. La liste de contrôle couvre votre système d’exploitation et votre équipement. Par exemple, vous pouvez rechercher la date d’installation initiale de Windows, l’heure du dernier démarrage, votre variation du BIOS, la mémoire totale et disponible, les correctifs d’installation, les configurations de carte réseau, ainsi que bien plus encore.

Utiliser infos système/ s suivi du nom d’hôte d’un système informatique sur votre réseau régional, pour récupérer à distance les informations pour ce système. Cela peut nécessiter des composants de syntaxe supplémentaires pour le domaine, le nom individuel et également le mot de passe, comme ceci :

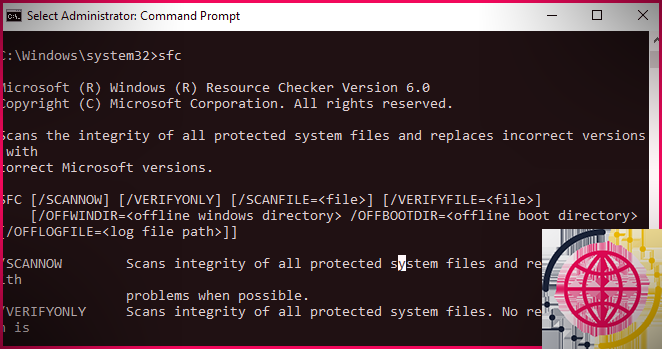

13. Vérificateur de fichiers système

Le vérificateur de fichiers système est un outil d’analyse et de réparation automatique qui se concentre sur les fichiers système Windows.

Vous devrez exécuter l’invite de commande avec les avantages du gestionnaire et accéder à la commande sfc/scannow . Si SFC trouve un type de données corrompues ou manquantes, il les remplacera immédiatement en utilisant les doublons mis en cache conservés par Windows pour cet objectif uniquement. La commande peut demander une demi-heure pour s’exécuter sur des blocs-notes plus anciens.

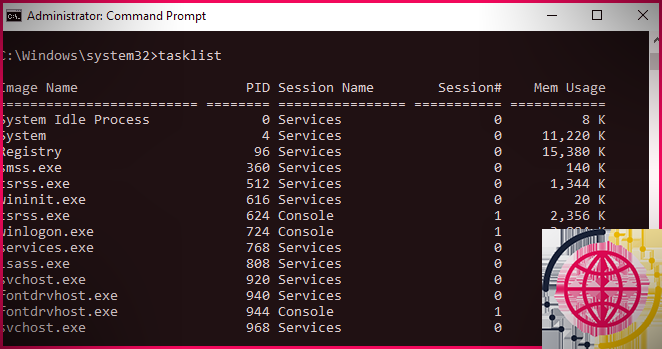

14. Liste de tâches

Vous pouvez utiliser le liste de tâches pour offrir une liste de contrôle actuelle de tous les travaux fonctionnant sur votre PC. Bien que quelque peu répétitive avec le Gestionnaire des tâches, la commande peut souvent localiser des tâches cachées à cause de l’énergie.

Il existe également une large gamme de modificateurs. Liste des tâches -svc révèle les services associés à chaque emploi, l’utilisation liste des tâches -v pour acquérir encore plus d’informations sur chaque travail, et liste des tâches -m localisera les documents DLL liés aux tâches énergétiques. Ces commandes sont utiles pour un dépannage avancé.

Notre lecteur Eric a noté que vous pouvez « obtenir le nom de l’exécutable associé au certain ID de processus qui vous intéresse ». La commande pour cette opération est liste des tâches|découvrir.

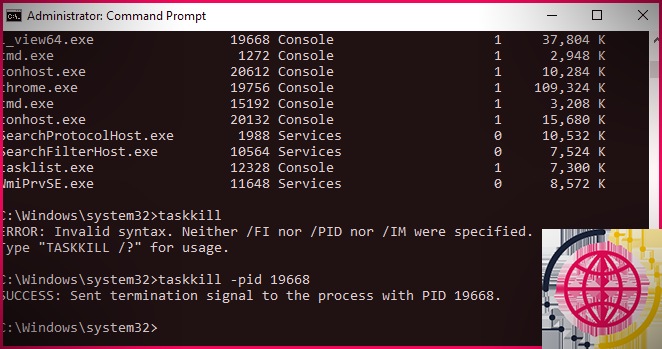

15. Taskkill

Les tâches qui apparaissent dans le liste de tâches commande aura un exécutable et un ID de procédure (un nombre à quatre ou cinq chiffres) qui leur sont liés. Vous pouvez forcer à quitter un programme en utilisant taskkill -im adhéré par le nom de l’exécutable, ou taskkill -pid suivi de l’ID de procédure. Encore une fois, c’est un peu redondant avec le Gestionnaire des tâches, mais vous pouvez l’utiliser pour tuer des programmes autrement moins compétents ou cachés.

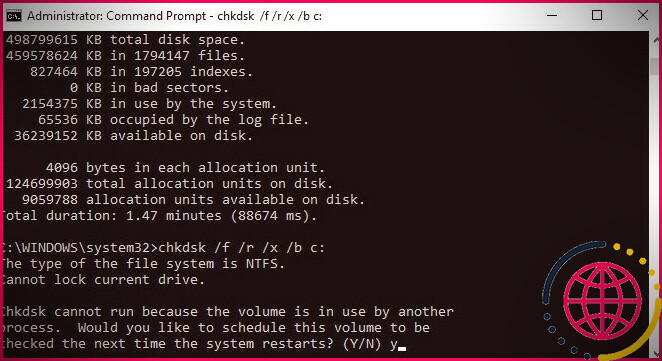

16. Chkdsk

Windows marque immédiatement votre lecteur pour une analyse de diagnostic chkdsk lorsque des signes indiquent qu’un lecteur de quartier a des secteurs négatifs, des collections perdues ou d’autres erreurs logiques ou physiques.

Si vous pensez que votre lecteur de disque est défaillant, vous pouvez lancer manuellement une analyse. La commande la plus courante est chkdsk c : , qui vérifiera immédiatement le lecteur C:, sans qu’il soit nécessaire de réactiver l’ordinateur. Si vous ajoutez des critères comme/ f,/ r,/ x ou/ b, comme dans chkdsk/ f/ r/ x/ bc : , chkdsk s’occupera également des erreurs, récupérera des données, réduira le lecteur ou effacera la liste des mauvais marchés, respectivement. Ces actions nécessitent un redémarrage, car elles peuvent simplement maintenir Windows hors tension.

Si tu vois chkdsk effectuer au démarrage, lui permettre de faire son travail. S’il reste bloqué, reportez-vous néanmoins à notre article de dépannage chkdsk.

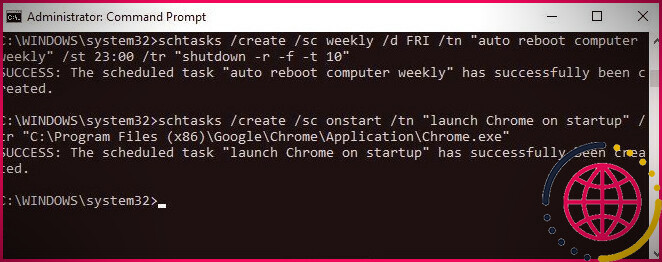

17. tâches

Schtâches est votre commande d’accès ponctuel au Planificateur de tâches, l’un des nombreux outils d’administration Windows sous-estimés. Bien que vous puissiez utiliser l’interface graphique pour gérer vos tâches planifiées, la commande ponctuelle vous permet de répliquer et de coller des commandes complexes pour configurer de nombreuses tâches comparables sans avoir à cliquer avec différents choix. Finalement, c’est beaucoup plus facile à utiliser, dès que vous avez dédié des spécifications cruciales à la mémoire.

Par exemple, vous pouvez faire en sorte que votre système informatique redémarre à 23 heures tous les vendredis :

Pour compléter votre redémarrage hebdomadaire, vous pouvez configurer des tâches pour lancer certains programmes au démarrage :

Pour répliquer la commande ci-dessus pour divers programmes, copiez, collez et modifiez-la également si nécessaire.

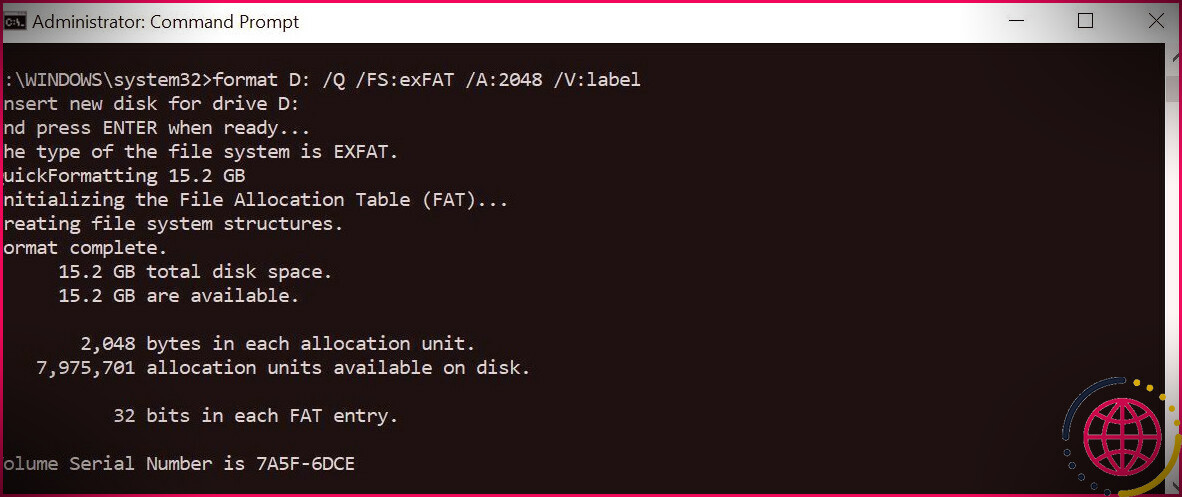

18. Format

Lorsque vous avez besoin de styliser un lecteur, vous pouvez soit utiliser l’interface graphique de l’explorateur de fichiers Windows, soit vous fier à la commande ponctuelle. Vous aurez besoin des droits légaux d’administrateur pour utiliser cette commande. Assurez-vous de définir le volume que vous souhaitez aménager, suivi des critères souhaités.

La commande ci-dessous formatera certainement rapidement le lecteur D avec le système de données exFAT, avec une dimension du système d’attribution de 2048 octets, et renommera la quantité en « classer » (sans les guillemets).

Vous pouvez également utiliser cette commande pour démonter un volume (/X) ou, s’il est formaté avec NTFS, faire de la compression de documents la configuration par défaut (/R). Si vous êtes bloqué, utilisez format/? pour demander de l’aide.

19. rapide

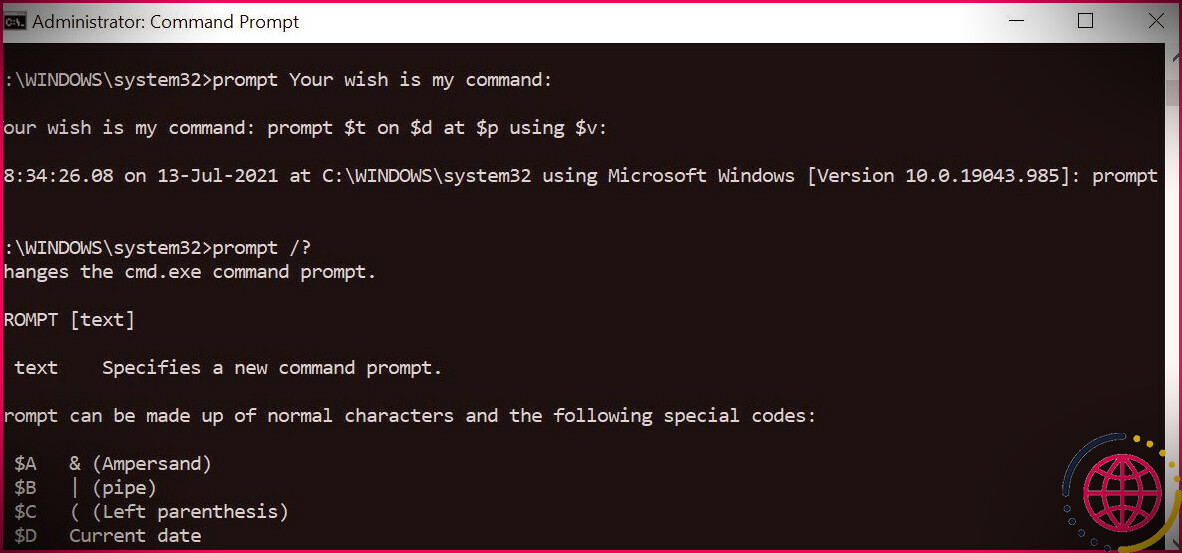

Souhaitez-vous personnaliser votre déclencheur de commande pour qu’il se compose d’instructions ou de certaines informations ? Avec la commande opportune, vous pouvez!

Essayez cet ensemble :

Vous pouvez inclure l’heure actuelle, le jour, le lecteur ainsi que le cours, le numéro de version de Windows, donc bien plus.

Tapez « ponctuel » pour réinitialiser votre commande, motiver l’échec des configurations ou simplement réactiver l’invite de commande. Malheureusement, ces configurations ne sont pas à long terme.

20. cls

Encombré votre fenêtre d’accueil de l’invite de commande en essayant toutes les commandes ci-dessus ? Il y a une dernière commande que vous devez connaître pour tout nettoyer à nouveau.

C’est tout. Je parie que Marie Kondo ne connaissait pas cette personne.

Windows 8 uniquement : Image de récupération

Pratiquement tous les ordinateurs Windows 8/8.1 sont expédiés de l’usine de fabrication avec une photo de récupération, mais la photo peut inclure des bloatwares que vous n’auriez pas réinstallés. Dès que vous avez désinstallé le logiciel, vous pouvez créer une nouvelle image en utilisant le récompense commander. La saisie de cette commande fournit une explication très détaillée de la façon de l’utiliser.

Vous devriez avoir des avantages de gestionnaire pour utiliser le récompense commande, ainsi que vous pouvez simplement accéder à l’image de guérison personnalisée que vous produisez au moyen de Windows 8 rafraîchir caractéristique.

Dans Windows 10, la récupération du système a changé. Les systèmes Windows 10 ne comportent pas de division de récupération, ce qui rend plus crucial que jamais la prise en charge de vos informations.

Commandez et conquérez votre PC Windows

Cet article ne peut que vous offrir un avant-goût de ce qui est caché dans la ligne de commande Windows. Lorsqu’elles sont constituées de toutes les variables, il existe essentiellement de nombreuses commandes. Télécharger Guide de recommandation de ligne de commande de Microsoft (sous Edge ou Internet Explorer) pour une assistance innovante et également un dépannage.

Nous souhaitons que vous aimiez les choses que nous suggérons et examinons! MUO a des partenariats affiliés et financés, nous obtenons donc une part des bénéfices de certains de vos achats. Cela n’influencera pas le prix que vous payez et nous aide également à offrir les meilleures références de produits.