Les 5 meilleurs outils Linux pour l’éclatement des répertoires

Principaux enseignements

- Le Directory Bursting est une technique essentielle dans le piratage éthique pour découvrir des répertoires et des fichiers cachés sur un serveur web ou une application.

- Linux propose plusieurs outils pour l’éclatement de répertoires, tels que DIRB, DirBuster, Gobuster, ffuf et dirsearch.

- Ces outils automatisent le processus d’envoi de requêtes HTTP à un serveur web et devinent les noms de répertoires pour trouver des ressources qui ne sont pas annoncées dans la navigation ou le plan du site web.

Dans la phase de reconnaissance de chaque pentest d’application web, il est essentiel de trouver les répertoires possibles sur l’application. Ces répertoires peuvent contenir des informations importantes et des découvertes qui vous aideront grandement à trouver des vulnérabilités dans l’application et à améliorer sa sécurité.

Heureusement, il existe des outils sur Internet qui rendent le forçage brutal de répertoires plus facile, automatisé et rapide. Voici cinq outils de forçage de répertoires sous Linux pour énumérer les répertoires cachés d’une application web.

Qu’est-ce que le « Directory Bursting » ?

Le Directory Bursting, également connu sous le nom de « directory brute forcing », est une technique utilisée dans le piratage éthique pour découvrir des répertoires et des fichiers cachés sur un serveur ou une application web. Elle consiste à tenter systématiquement d’accéder à différents répertoires en devinant leurs noms ou en énumérant une liste de répertoires et de noms de fichiers courants.

Le processus d’éclatement des répertoires implique généralement l’utilisation d’outils automatisés ou de scripts qui envoient des requêtes HTTP à un serveur web, en essayant différents répertoires et noms de fichiers pour trouver des ressources qui ne sont pas explicitement liées ou annoncées dans la navigation du site web ou dans le plan du site.

Il existe des centaines d’outils gratuits disponibles sur l’internet pour effectuer du « directory bursting ». Voici quelques outils gratuits que vous pouvez utiliser lors de votre prochain test de pénétration :

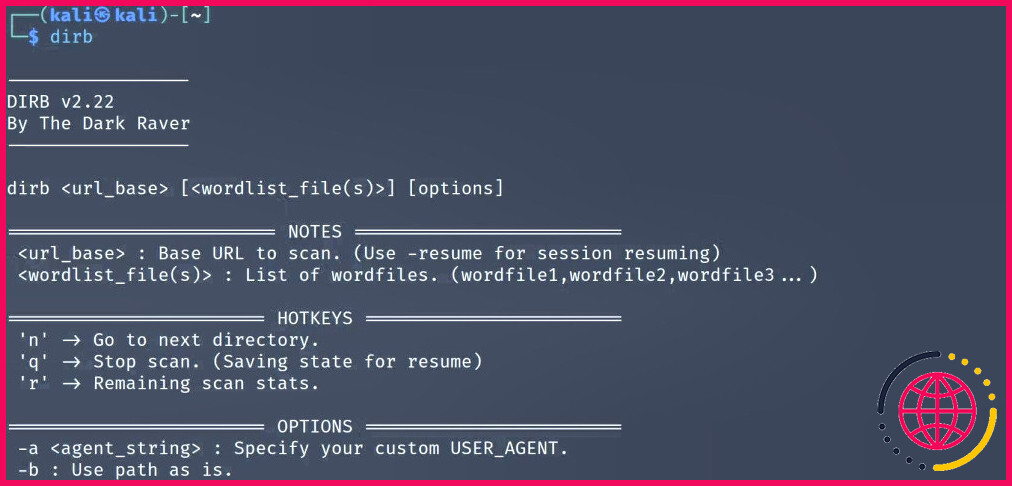

1. DIRB

DIRB est un outil de ligne de commande Linux populaire utilisé pour analyser et forcer brutalement les répertoires des applications web. Il énumère les répertoires possibles à partir d’une liste de mots par rapport à l’URL d’un site web.

DIRB est déjà installé sur Kali Linux. Cependant, si vous ne l’avez pas installé, il n’y a pas lieu de s’inquiéter. Il vous suffit d’une simple commande pour l’installer.

Pour les distributions basées sur Debian, exécutez :

Pour les distributions Linux non Debian comme Fedora et CentOS, exécutez :

Sous Arch Linux, exécutez :

Comment utiliser DIRB pour renforcer les répertoires

La syntaxe pour effectuer un forçage brutal de répertoire sur une application web est :

Par exemple, si vous deviez faire du bruteforce sur https://example.com, la commande serait la suivante :

Vous pouvez également exécuter la commande sans spécifier de liste de mots. DIRB utilisera alors son fichier de liste de mots par défaut, common.txt pour analyser le site web.

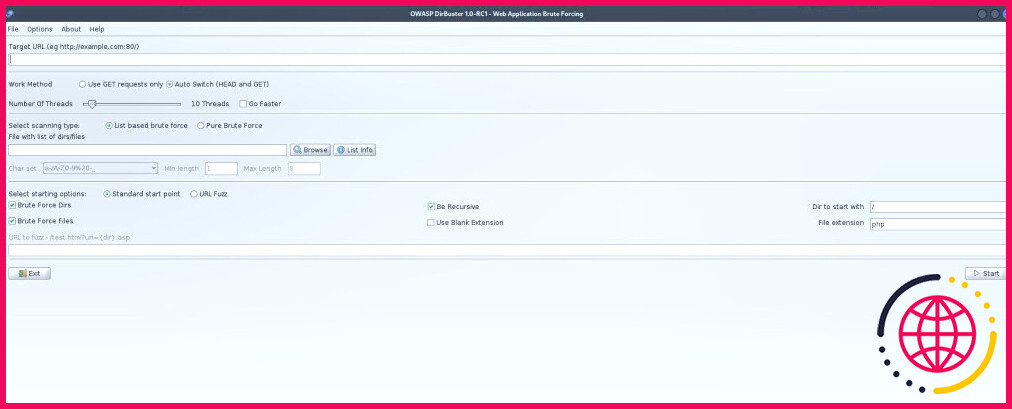

2. DirBuster

DirBuster est très similaire à DIRB. La principale différence est que DirBuster possède une interface utilisateur graphique (GUI) contrairement à DIRB qui est un outil en ligne de commande. DIRB vous permet de configurer les scans de force brute des répertoires à votre goût et de filtrer les résultats par code d’état et d’autres paramètres intéressants.

Vous pouvez également définir le nombre de threads déterminant la vitesse à laquelle vous souhaitez que les analyses s’exécutent, ainsi que les extensions de fichiers spécifiques que vous souhaitez que l’application recherche pour vous.

Il vous suffit de saisir l’URL cible que vous souhaitez analyser, la liste de mots que vous souhaitez utiliser, les extensions de fichiers et le nombre de threads (facultatif), puis de cliquer sur Démarrer.

Au fur et à mesure que l’analyse progresse, DirBuster affiche les répertoires et fichiers découverts dans l’interface. Vous pouvez voir l’état de chaque demande (par exemple, 200 OK, 404 Non trouvé) et le chemin des éléments découverts. Vous pouvez également enregistrer les résultats de l’analyse dans un fichier pour une analyse plus approfondie. Cela vous aidera à documenter vos découvertes.

DirBuster est installé sur Kali Linux, mais vous pouvez facilement installer DirBuster sur Ubuntu.

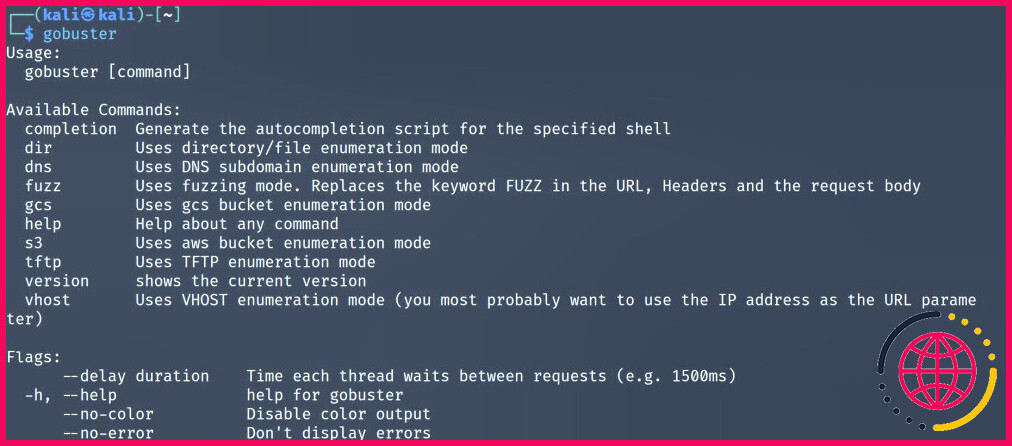

3. Gobuster

Gobuster est un outil de ligne de commande écrit en Go utilisé pour forcer brutalement les répertoires et les fichiers dans les sites Web, les buckets Open Amazon S3, les sous-domaines DNS, les noms d’hôtes virtuels sur les serveurs Web cibles, les serveurs TFTP, etc.

Pour installer Gobuster sur les distributions Debian de Linux comme Kali, exécutez :

Pour les distributions Linux de la famille RHEL, exécutez ;

Sur Arch Linux, exécutez :

Alternativement, si vous avez installé Go, exécutez :

Comment utiliser Gobuster

La syntaxe pour utiliser Gobuster pour forcer brutalement les répertoires dans les applications web est la suivante :

Par exemple, si vous voulez forcer les répertoires sur https://example.com, la commande ressemblerait à ceci :

4. ffuf

ffuf est un outil très rapide de fuzzer web et de bruteforcing de répertoires écrit en Go. Il est très polyvalent et particulièrement connu pour sa vitesse et sa facilité d’utilisation.

Comme ffuf est écrit en Go, vous devez avoir installé Go 1.16 ou une version supérieure sur votre PC Linux. Vérifiez votre version de Go à l’aide de cette commande :

Pour installer ffuf, exécutez cette commande :

Ou vous pouvez cloner le dépôt github et le compiler en utilisant cette commande :

Comment utiliser ffuf pour Bruteforce les répertoires

La syntaxe de base pour le forçage brutal de répertoire avec ffuf est :

Par exemple, pour scanner https://example.com, la commande serait :

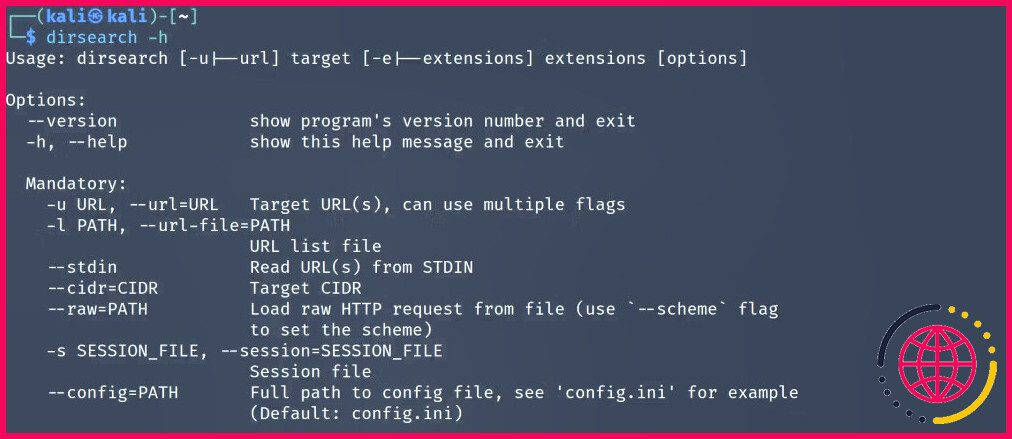

5. dirsearch

dirsearch est un autre outil de ligne de commande à force brute utilisé pour énumérer les répertoires d’une application web. Il est particulièrement apprécié en raison de sa sortie colorée malgré le fait qu’il s’agisse d’une application basée sur un terminal.

Vous pouvez installer dirsearch via pip en exécutant :

Ou, vous pouvez cloner le dépôt GitHub en exécutant :

Comment utiliser dirsearch pour Bruteforce les répertoires

La syntaxe de base pour utiliser dirsearch pour forcer brutalement les répertoires est la suivante :

Pour forcer les répertoires sur https://example.com, tout ce que vous avez besoin de faire est :

Utiliser des outils pour automatiser vos tâches en matière de cybersécurité

Il ne fait aucun doute que ces outils vous feront gagner beaucoup de temps que vous auriez passé à essayer manuellement de deviner ces répertoires. En cybersécurité, le temps est un grand atout, c’est pourquoi tous les professionnels profitent des outils open-source qui pour optimiser leurs processus quotidiens.

Il existe des milliers d’outils gratuits, en particulier sous Linux, pour rendre votre travail plus efficace, il vous suffit d’explorer et de choisir ce qui vous convient !