Que vous ayez besoin d’acheter quelque chose ou de payer un service en ligne, la sécurité de votre argent durement gagné devrait être votre principale préoccupation. Il existe aujourd’hui de…

La multiplication des incidents de vol de justificatifs a contraint les entreprises à mettre en place l’authentification multifactorielle (MFA) pour protéger leurs employés des graves conséquences du vol de mot…

Si votre téléphone est effectivement devenu la proie d’un virus, vous pouvez envisager de faire une réinitialisation d’usine pour le supprimer. Bien qu’une réinitialisation d’usine puisse être un remède efficace,…

Le cryptage est une méthode de protection des données via un processus qui comprend le codage des détails afin de les rendre illisibles pour quiconque ne dispose pas d’une astuce…

Il est plus que probable que votre gadget soit infecté par un logiciel malveillant (c’est-à-dire un logiciel destructeur) à un moment donné, quelle que soit votre vigilance. Naturellement, il existe…

Shodan ressemble à Google mais plutôt à une archive de gadgets de l’Internet des objets (IoT). Alors que Google indexe les sites web sur le web ainsi que le contenu…

Si vous avez utilisé Internet pendant une période prolongée, vous avez certainement découvert un logiciel destructeur (malware) qui a été développé par des cybercriminels pour nuire à votre ordinateur d’une…

En ce qui concerne les e-mails, il existe un certain nombre de moyens par lesquels un cyberattaquant peut cibler une victime. Des liens malveillants, un langage convaincant, ainsi que des…

Si vous n’êtes pas familier avec le terme » SIM jacking « , il s’agit d’une forme relativement nouvelle d’activité criminelle qui est en augmentation. Le SIM jacking se produit lorsqu’un…

L’une des critiques importantes de l’acquisition d’Oculus par Meta et du contrôle successif de la ligne de casques VR Quest était que Meta avait besoin que les utilisateurs se connectent…

Un logiciel antivirus est un élément clé de toute stratégie de cybersécurité décente, qu’il soit utilisé pour protéger une grande organisation ou un appareil personnel contre les attaques extérieures. Il…

Ce n’est pas un secret que les applications, les moteurs de recherche, les sites, également les systèmes en fonctionnement accumulent nos informations, et les offrent au plus offrant. Renoncer à…

Le danger posé par les pirates informatiques ne cessant d’augmenter, toutes les entreprises doivent se considérer comme des cibles. Les ransomwares sont probablement le type de cyberattaque le plus destructeur,…

Les systèmes d’exploitation sont une chose à laquelle plusieurs utilisateurs de systèmes informatiques font confiance, pourtant les étapes de sécurité en place fonctionnent constamment pour garder votre appareil sans risque.…

Si vous êtes directement dans la crypto, vous avez très probablement rencontré Coinbase. Cette énorme bourse est devenue un poids lourd de l’industrie des crypto-monnaies, offrant aux particuliers la possibilité…

Vous avez probablement le Bluetooth rendu possible sur divers appareils, y compris votre smartphone, votre ordinateur portable, votre ordinateur de bureau, ainsi que peut-être même votre camion. Via cette connexion,…

Avez-vous vu une pop-up qui déclare que vous gagnerez une belle somme d’argent en cliquant sur le lien ainsi qu’en téléchargeant le logiciel du sponsor ? Elle peut même être…

Les smartphones existent en fait depuis environ deux décennies, et il est difficile d’imaginer nos vies sans eux. Nous utilisons ces petits gadgets pour une variété de fonctions, y compris…

Vous avez presque certainement utilisé une application de messagerie instantanée à un moment donné. En fait, vous en utilisez probablement une quotidiennement, et il est très probable que vous utilisiez…

Plex est le principal logiciel utilisé pour héberger soi-même une collection multimédia sur Windows, Mac et Linux. Avec lui, vous pouvez accéder à vos films, émissions, ainsi qu’à vos chansons…

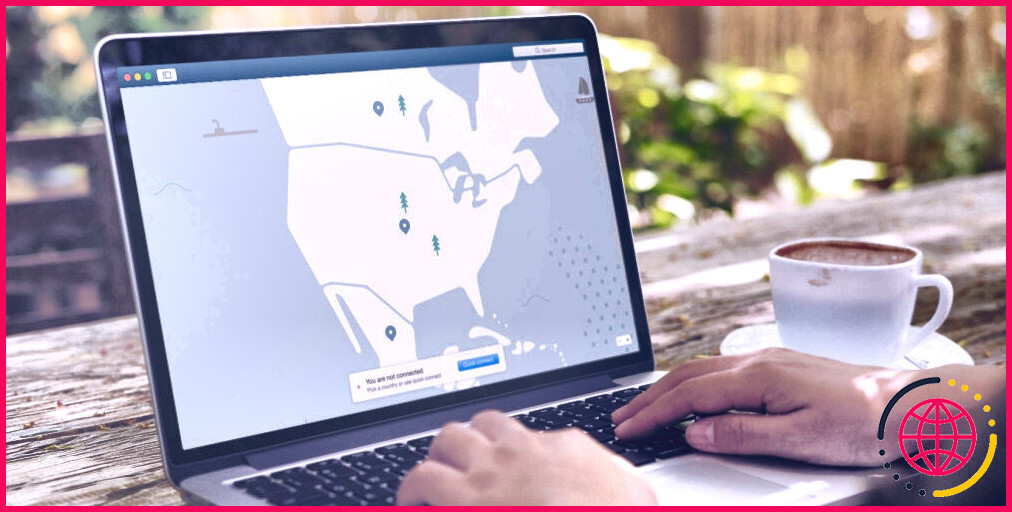

Utiliser un service VPN est plutôt facile. Mais un point qui pose problème même aux clients VPN chevronnés est de trouver et de se connecter à l’emplacement idéal du serveur…

Lorsqu’il s’agit de cybersécurité personnelle ainsi que de vie privée, un navigateur réputé et également sûr peut faire toute la différence. Cependant, il est difficile de choisir le meilleur. Firefox…

KeePass est un superviseur de mots de passe que vous pouvez utiliser hors ligne pour organiser vos mots de passe et aussi les détails de vos comptes en équipes. Vous…

Les photos permettent d’enregistrer les meilleurs moments de notre vie. Pourtant, si vous avez l’intention de les conserver à titre personnel, il est essentiel de les conserver en toute sécurité.…

La plupart d’entre nous utilisent des applications de messagerie tous les jours, que ce soit pour le service ou pour communiquer avec de bons amis, des membres de la famille,…

Le vol, l’extorsion, le chantage et le jeu d’acteur pullulent en ligne, des milliers d’individus tombant chaque mois sous le coup de diverses escroqueries et attaques. L’un de ces modes…

Il est nécessaire d’être prudent en ligne et de comprendre les dangers auxquels vous pouvez être confronté. Alors que certaines cyberattaques sont apparentes, les bombes logiques sont sournoises, pour s’assurer…

Si vous envisagez de passer à un navigateur Internet sécurisé et privé, vous avez peut-être déjà rencontré Brave et Vivaldi. Ces 2 navigateurs internet ont en fait fini par être…

Les réseaux privés virtuels (VPN) sont un pilier de la confidentialité personnelle sur le web– fournissant la confidentialité et aussi la capacité de déguiser votre lieu. Avec des serveurs web…

Si vous avez reçu un e-mail de quelqu’un affirmant être de Geek Squad vous informant d’une transaction effectuée sur votre compte, alors que vous ne vous souvenez pas avoir acheté…