Les fenêtres publicitaires intempestives sont la pire des publicités car elles sont intrusives et affectent directement l’expérience de l’utilisateur sur votre téléphone Android. Si des publicités apparaissent sans cesse sur…

Aussi improbable que cela puisse paraître, la nouvelle de l’enlèvement d’un être cher est incroyablement angoissante et accablante. Vous êtes choqué, paniqué et effrayé. C’est un moment où les émotions…

On parle beaucoup de la nécessité d’être prudent en matière de sécurité lorsque l’on utilise un réseau Wi-Fi public, car les criminels peuvent facilement le compromettre. Mais savez-vous que votre…

Les script kiddies peuvent donner l’impression d’être des adolescents espiègles et mal intentionnés. C’est souvent le cas, mais les script kiddies ne sont pas forcément des jeunes aux intentions malveillantes.…

Lorsque nous sommes confrontés à de fausses informations, l’une des deux choses suivantes peut être en cause : la désinformation ou la mésinformation. Ces termes sont souvent utilisés de manière…

Si les crypto-monnaies présentent de nombreux avantages, cette industrie a également un côté plus illicite. Les crypto-monnaies sont devenues populaires parmi les cybercriminels qui cherchent à blanchir de l’argent et…

Il n’existe pas de système entièrement sécurisé. Le test de pénétration, abrégé en pentesting, est une procédure de test spécialisée qui consiste à scanner, évaluer et renforcer tous les éléments…

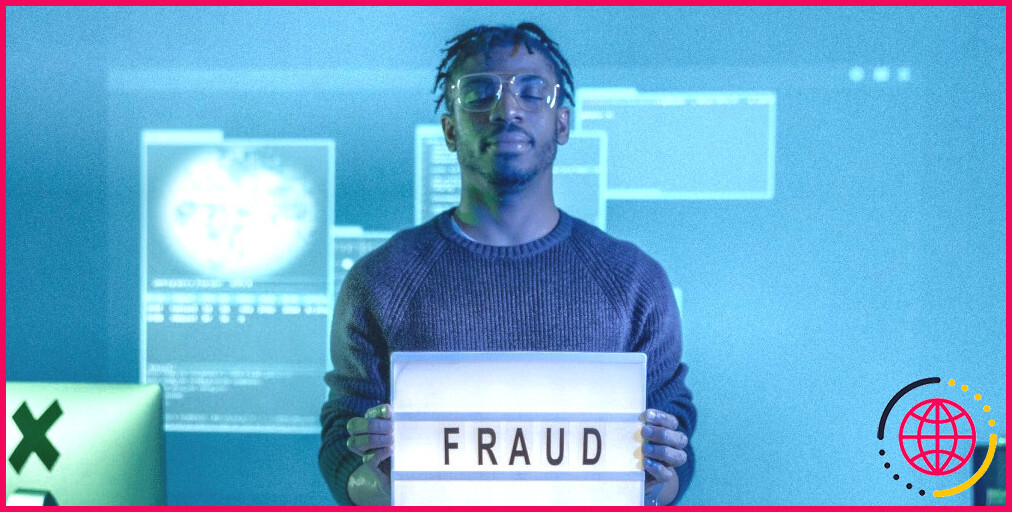

Vous avez été victime d’une escroquerie en ligne et vous ne savez pas ce que vous devez faire ? Ne paniquez pas ; il y a plusieurs choses que vous…

L’authentification multifactorielle ajoute des couches de sécurité supplémentaires aux services en nuage, mais elle n’est pas toujours infaillible. Des personnes effectuent désormais des attaques de type « pass-the-cookie » pour contourner l’AMF…

Quelqu’un a-t-il secrètement utilisé votre ordinateur ? Qu’est-ce qu’il a regardé ? Votre ordinateur portable n’est pas là où vous l’avez laissé. Votre bureau est en désordre. Ce problème peut…

Le phishing est l’un des principaux moyens par lesquels les PC et les appareils mobiles sont infectés par des logiciels malveillants. Les gens utilisent diverses techniques d’hameçonnage pour inciter d’autres…

L’internet est une mine d’informations et de possibilités pour tout le monde, y compris les enfants. Mais la protection de leurs jeunes esprits impressionnables est une préoccupation réelle et légitime,…

Les progrès de la cybersécurité permettent aux systèmes de surveillance des menaces de détecter les activités inhabituelles des criminels. Pour déjouer ces outils, les intrus exploitent désormais le statut légitime…

L’essor de l’intelligence artificielle (IA) est une arme à double tranchant. Comme toute technologie transformatrice, l’IA offre un immense potentiel, mais aussi d’énormes risques. Malgré la pression insistante pour réglementer…

La sécurisation des données personnelles et professionnelles est un formidable défi. Deeper Networks souhaite le relever en proposant une solution portable innovante : le Deeper Connect Pico. Si vous ne…

Le spam par courriel est une préoccupation majeure : non seulement il constitue une nuisance, mais il peut également faire partie d’une campagne de phishing. C’est pourquoi tout le monde…

Nous savons que des escrocs s’introduisent parfois dans les maisons pour voler des objets de valeur. Il en va de même dans le cyberespace. Des personnes envahiront la confidentialité de…

Les gens ne font pas immédiatement le lien entre la cybersécurité et le développement durable. Cependant, une sécurité internet rigoureuse est essentielle pour de nombreux produits et efforts que les…

Use-After-Free (UAF) est une vulnérabilité primitive de corruption de la mémoire qui continue à représenter une menace importante pour tous les types de logiciels, des systèmes d’exploitation aux logiciels d’application.…

Il existe de nombreuses méthodes que les criminels peuvent utiliser pour attaquer votre ordinateur ou d’autres appareils électroniques. L’une d’entre elles consiste à passer par les ports USB de votre…

Les normes ISO 27001 et ISO 27002 sont des normes internationales qui guident les organisations pour faire face aux cybermenaces complexes d’aujourd’hui. Comprendre les différences entre ces deux normes est…

Microsoft Edge est toujours en train de renforcer ses capacités avec de nouvelles fonctionnalités pour améliorer l’expérience utilisateur et la sécurité. L’un de ces ajouts est le VPN Edge, une…

Vous utilisez peut-être 1Password au quotidien pour conserver vos mots de passe, vos informations de carte de paiement et d’autres données sensibles en toute sécurité. Le gestionnaire de mots de…

De nombreux gouvernements, dont l’Inde et les États-Unis, cherchent à numériser leurs citoyens. Les partisans d’un système d’identification centralisé vantent ses nombreux avantages, comme l’amélioration de l’efficacité. Cependant, nombreux sont…

À une époque où les données personnelles risquent constamment d’être compromises, toute personne souhaitant partager ses pensées et ses idées en bloguant doit donner la priorité à la protection de…

Les produits Apple ne sont pas totalement à l’abri des logiciels malveillants, mais c’est beaucoup plus rare ; les iPhones jailbreakés, par exemple, sont beaucoup plus susceptibles d’être affectés par…

Avec l’augmentation des emplois à domicile, les gens ont recours à des espaces de coworking abordables qui offrent toujours un sentiment de communauté. Bien que vous puissiez être à l’aise…

Vous pouvez investir dans une clé USB cryptée pour sécuriser vos données. Vous pouvez également utiliser des applications gratuites et obtenir un niveau de protection similaire. Dans cet article, nous…

Il est courant que les gens publient des photos et des vidéos de leur vie quotidienne sur leurs profils de médias sociaux, mais ce contenu généré par l’utilisateur peut poser…

La popularité des crypto-monnaies s’est accompagnée d’une recrudescence des escroqueries, suscitant d’importantes inquiétudes dans le domaine de la finance. Détecter et rester à l’abri de ces escroqueries est crucial pour…