Il est difficile d’imaginer la vie sans nos applications préférées. Les applications offrent de nombreux avantages, qu’il s’agisse de faciliter la communication, de gérer les finances ou de tout ce…

Un événement peut rapidement remplir votre appareil de centaines de photos et de vidéos, vous laissant avec peu d’espace de stockage. Dans ce genre de situation, le stockage sur le…

À une époque où la technologie progresse à un rythme effréné, nous nous retrouvons à mettre à niveau nos appareils plus fréquemment que jamais. Qu’il s’agisse d’un nouvel ordinateur portable,…

La cybersécurité, comme tout autre domaine, a son propre jargon, et la précision dans l’utilisation de ses termes est importante. Le risque, la vulnérabilité et les menaces sont trois des…

À l’époque où l’internet était encore jeune, le piratage informatique était un art de précision. Comme il y avait moins de propriétaires d’ordinateurs, les pirates pouvaient « sentir » les victimes potentielles…

Il n’est pas toujours facile de faire ses achats en ligne en toute sécurité. Pour chaque site légitime et réputé, des centaines de sites veulent prendre votre argent et s’enfuir,…

La sécurisation de vos actifs numériques s’apparente à un marathon. Alors que vous pensez avoir distancé les cybercriminels, vous les retrouvez juste derrière vous, essayant de vous devancer jusqu’à la…

Les techniques d’hameçonnage n’ont cessé d’évoluer, notamment avec l’introduction de nouvelles technologies de pointe. Bien que le système de fichiers interplanétaire (IPFS) offre de nombreux avantages, il permet également aux…

L’authenticité est difficile à obtenir sur l’internet, et nulle part ailleurs cela n’est plus évident que dans les courriels. Un message qui semble provenir de votre banque, de votre prestataire…

La manière la plus dangereuse dont les pirates informatiques peuvent voler vos données en ligne est de le faire passivement plutôt qu’activement. Comme ils travaillent silencieusement en arrière-plan et collectent…

Des centaines de millions de personnes utilisent PayPal pour envoyer et recevoir de l’argent. Ce service simplifie la manière dont vous pouvez acheter des produits et des services, ainsi que…

Si vous souhaitez échanger des crypto-monnaies, vous aurez besoin d’au moins une adresse de portefeuille. Ces adresses sont utilisées pour donner à chaque utilisateur de crypto-monnaie un identifiant unique. Mais…

Imaginez que vous vous réveillez en découvrant que votre système a été piraté et que vos données sensibles ont été compromises. La situation est encore pire s’il y avait d’autres…

La gestion de votre vie quotidienne en tant que personne âgée peut être compliquée, avec potentiellement plusieurs médicaments, rendez-vous et rappels à jongler. Heureusement, l’un des meilleurs outils pour gérer…

À l’heure où les pirates informatiques, les publicitaires et des institutions entières sont tous désireux de collecter vos données personnelles, apprendre à naviguer sur Internet de manière anonyme est une…

Si vous êtes un utilisateur moyen d’iPhone, payer un abonnement à un antivirus semble inutile. De nombreuses applications font payer un supplément pour des fonctions fantaisistes, mais vous pouvez parfaitement…

Les personnes âgées sont des cibles courantes pour diverses escroqueries, car de nombreux facteurs de risque font que les criminels les considèrent comme particulièrement vulnérables. Les personnes âgées peuvent vivre…

Toutes les entreprises responsables se défendent activement contre les cyberattaques. Cependant, l’espionnage industriel est un problème de sécurité que de nombreuses entreprises négligent. L’espionnage industriel et les cyberattaques sont souvent…

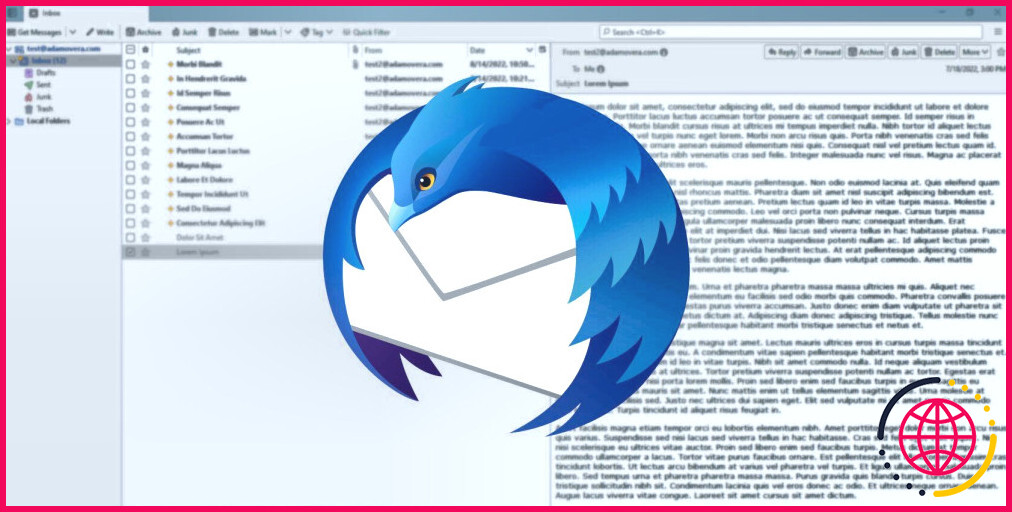

L’envoi d’informations sensibles par courrier électronique ordinaire n’est pas sûr. En effet, les messages électroniques ne sont pas cryptés par défaut. Les acteurs de la menace peuvent s’emparer de vos…

Contrairement au protocole HTTPS, un site HTTP non sécurisé ne crypte pas vos données lorsqu’elles passent de votre navigateur au serveur du site web. Il ne dispose pas du cryptage…

Le chiffrement joue un rôle essentiel dans la protection des données sensibles envoyées en ligne et stockées dans des systèmes informatiques contre le vol, le sabotage ou toute autre forme…

Que se passe-t-il lorsque vous oubliez vos mots de passe et vos identifiants de connexion ? Ou lorsque le code 2FA que vous utilisez n’est pas disponible pour une raison…

Les cyberattaques ne sont généralement pas le fruit du hasard ; elles sont le résultat de risques non résolus. Tout réseau actif est vulnérable aux menaces. Au lieu d’attendre que…

Proton VPN est un fournisseur de VPN fiable et sécurisé qui fournit des technologies de cryptage conformes aux normes de l’industrie et une confidentialité en ligne complète. Vous pouvez l’utiliser…

Le jeu vidéo est une industrie gigantesque. Que vous jouiez sur un PC, une console ou un appareil portable, la plupart d’entre nous ont joué à des jeux vidéo à…

Le marché des crypto-monnaies a gagné en notoriété en raison de la prévalence des activités frauduleuses depuis sa création. Les escrocs utilisent diverses méthodes pour tromper les utilisateurs de crypto-monnaies…

Les plateformes web sont reliées par des liens. Les utilisateurs naviguent d’une page à l’autre en cliquant sur les liens vers les contenus qui les intéressent. Cela améliore l’expérience de…

Les progrès de l’intelligence artificielle ont eu une influence considérable sur différents domaines. Cela a suscité l’inquiétude d’un grand nombre de passionnés de technologie. À mesure que ces technologies se…

ChatGPT et son développeur, OpenAI, ont été fortement critiqués par les gouvernements, les experts en protection de la vie privée et les utilisateurs qui s’inquiètent de sa politique de conservation…

Les pirates informatiques sont constamment à la recherche de nouveaux moyens d’infiltrer les réseaux sécurisés. C’est un défi difficile à relever car toutes les entreprises responsables investissent dans la sécurité.…