Qu’est-ce que la sécurité basée sur la virtualisation dans Windows ?

La sécurité basée sur la virtualisation est une fonctionnalité de Windows 10 depuis de nombreuses années. Il a volé sous le radar de nombreuses personnes puisque Microsoft ne l’implémentait pas ; néanmoins, cela va changer avec Windows 11.

Examinons de plus près VBS, voyons ce que c’est, et aussi exactement comment l’activer et le désactiver.

Qu’est-ce que la sécurité basée sur la virtualisation (VBS) ?

La sécurité basée sur la virtualisation (VBS) utilise l’hyperviseur Windows pour isoler virtuellement une section de la mémoire principale du reste du système d’exploitation. Windows utilise cette zone de mémoire séparée et sécurisée pour conserver les options de sécurité vitales telles que les identifiants de connexion et également le code responsable de la sécurité de Windows, entre autres.

La raison d’héberger des services de sûreté et de sécurité dans une partie isolée de la mémoire est de protéger les options contre les exploits qui visent à vaincre ces sécurités. Les logiciels malveillants ciblent généralement les systèmes de sécurité intégrés de Windows pour accéder à des sources système cruciales. Par exemple, un code malveillant peut atteindre des sources au niveau du noyau en déjouant les techniques d’authentification de code de Windows.

VBS résout ce problème en divisant les solutions de sécurité Windows du reste du système d’exploitation. Cela rend Windows plus protégé étant donné que les vulnérabilités ne peuvent pas contourner les défenses du système d’exploitation puisqu’elles n’ont pas accès à ces protections. L’une de ces protections est l’intégrité du code imposé par l’hyperviseur (HVCI) ou l’intégrité de la mémoire.

HVCI s’appuie sur VBS pour effectuer des contrôles d’honnêteté du code améliorés. Ces vérifications authentifient les automobilistes et les programmes en mode noyau pour s’assurer qu’ils proviennent de sources fiables. Ainsi, HVCI garantit que seul le code de confiance est chargé en mémoire.

En bref, VBS est un mécanisme par lequel Windows sépare les options de sécurité essentielles de tout le reste. En cas de violation du système, les services et les détails protégés par VBS continueront d’être actifs car le code malveillant ne peut pas les pénétrer et les désactiver/contourner.

Le besoin d’une sécurité basée sur la virtualisation dans Windows

Pour comprendre le besoin de Windows 11 pour VBS, nous devons reconnaître les dangers que VBS est censé supprimer. VBS est principalement un système de protection contre le code destructeur que les mécanismes de sécurité standard ne peuvent pas gérer.

En d’autres termes, VBS vise à vaincre les logiciels malveillants en mode noyau.

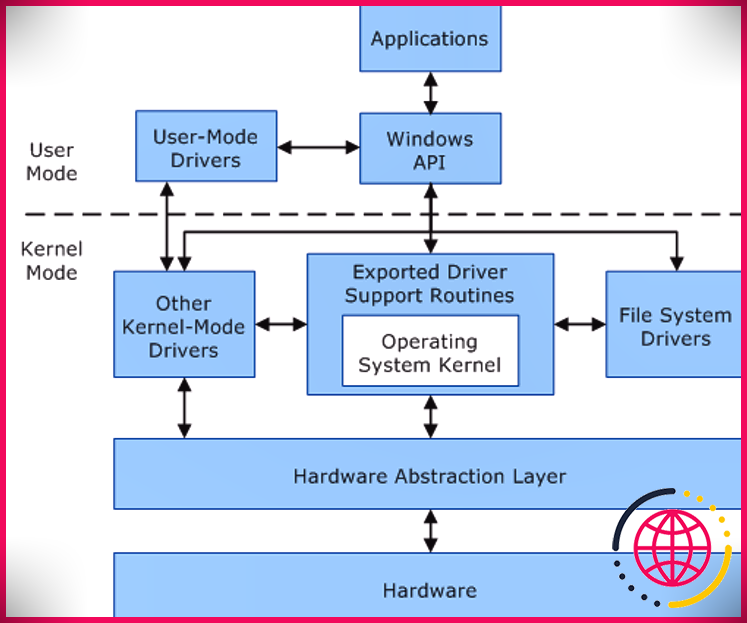

Le bit est le cœur de tout type de système d’exploitation. C’est le code qui gère tout et permet à diverses parties matérielles de fonctionner ensemble. Normalement, les programmes client ne s’exécutent pas en mode noyau. Ils fonctionnent en mode utilisateur. Les programmes en mode utilisateur ont des capacités restreintes car ils n’ont pas d’autorisations élevées. Par exemple, un programme en mode utilisateur ne peut pas écraser la salle d’adresse en ligne d’un autre programme et perturber son fonctionnement.

Les programmes en mode noyau, comme leur nom l’indique, ont un accès complet au noyau Windows et, par conséquent, un accès complet aux sources de Windows. Ils peuvent passer des appels téléphoniques système, accéder à des informations cruciales et se connecter à des serveurs distants sans aucune barrière.

En bref, les programmes en mode noyau ont augmenté les autorisations que les programmes antivirus. Ainsi, ils peuvent contourner les programmes de pare-feu et également d’autres défenses mises en place par Windows ainsi que des applications tierces.

Dans de nombreuses situations, Windows ne comprendra pas non plus qu’il existe un code destructeur avec un accès au niveau du noyau. Cela rend la découverte de logiciels malveillants en mode noyau extrêmement difficile, voire impossible dans de nombreux cas.

VBS a l’intention de transformer cela.

Comme indiqué dans la zone précédente, VBS crée une zone de mémoire protégée à l’aide de l’hyperviseur Windows. L’hyperviseur Windows a le plus haut niveau d’autorisations dans le système. Il peut inspecter et imposer des restrictions sur la mémoire système.

Ainsi, si un logiciel malveillant en mode noyau a effectivement modifié des pages dans la mémoire système, les vérifications d’honnêteté du code alimentées par l’hyperviseur examinent les pages de mémoire pour détecter d’éventuelles violations d’intégrité dans la zone de mémoire sécurisée. Juste au moment où un morceau de code obtient un signal respectueux de l’environnement à partir de ces vérifications d’honnêteté, il est rendu exécutable au-delà de cette région de mémoire.

Pour faire court, Windows nécessite VBS pour réduire le risque de malware en mode noyau tout en gérant le code destructeur en mode utilisateur.

Comment Windows 11 utilise-t-il VBS ?

Si nous examinons de près les exigences en matière d’équipement de Windows 11, nous pouvons voir que la plupart des choses que Microsoft exige pour un PC Windows 11 sont nécessaires pour que VBS fonctionne. Microsoft indique le matériel nécessaire au fonctionnement de VBS sur son site, composé de :

- Un processeur 64 bits avec des attributs de vitesse d’équipement tels que Intel VT-X ainsi que AMD-V

- Module de plate-forme sécurisée (TPM) 2.0

- UEFI

- Automobilistes compatibles Hypervisor-Enforced Code Integrity (HVCI)

D’après cette liste, il est tout à fait clair que les principales exigences matérielles de Windows 11, y compris les processeurs Intel de 8e génération ou plus, sont là pour aider avec VBS et également les fonctionnalités qu’il permet. L’une de ces fonctions est Hypervisor-Enforced Code Integrity (HVCI).

Rappelons que VBS utilise Windows Hypervisor pour développer un environnement de mémoire virtuelle différent du reste du système d’exploitation. Cet environnement fonctionne comme l’origine du fonds fiduciaire du système d’exploitation. En d’autres termes, seuls le code et les systèmes de sécurité résidant dans cette atmosphère en ligne sont fiables. Les programmes ainsi que les solutions résidant à l’extérieur et constitués de tout type de code en mode noyau ne sont pas utilisés tant qu’ils ne sont pas validés. HVCI est un composant essentiel qui améliore l’environnement virtuel produit par VBS.

À l’intérieur de la région de mémoire virtuelle, HVCI vérifie le code en mode noyau pour les infractions de stabilité. Le code en mode noyau en question ne peut allouer la mémoire que si le code provient d’une source fiable et si les allocations ne présentent aucun type de risque pour la sécurité du système.

Comme vous pouvez le voir, HVCI est une énorme aubaine. Pour cette raison, Windows 11 active l’attribut par défaut sur chaque système approprié.

Comment voir si VBS est activé sur votre ordinateur

Microsoft rend possible VBS sur les équipements Windows 11 pré-construits et OEM compatibles par défaut. Malheureusement, VBS peut atteindre une efficacité de réservoir de 25 %. Donc, si vous utilisez Windows 11 et que vous n’avez pas non plus besoin d’une sécurité avancée, veillez à désactiver VBS.

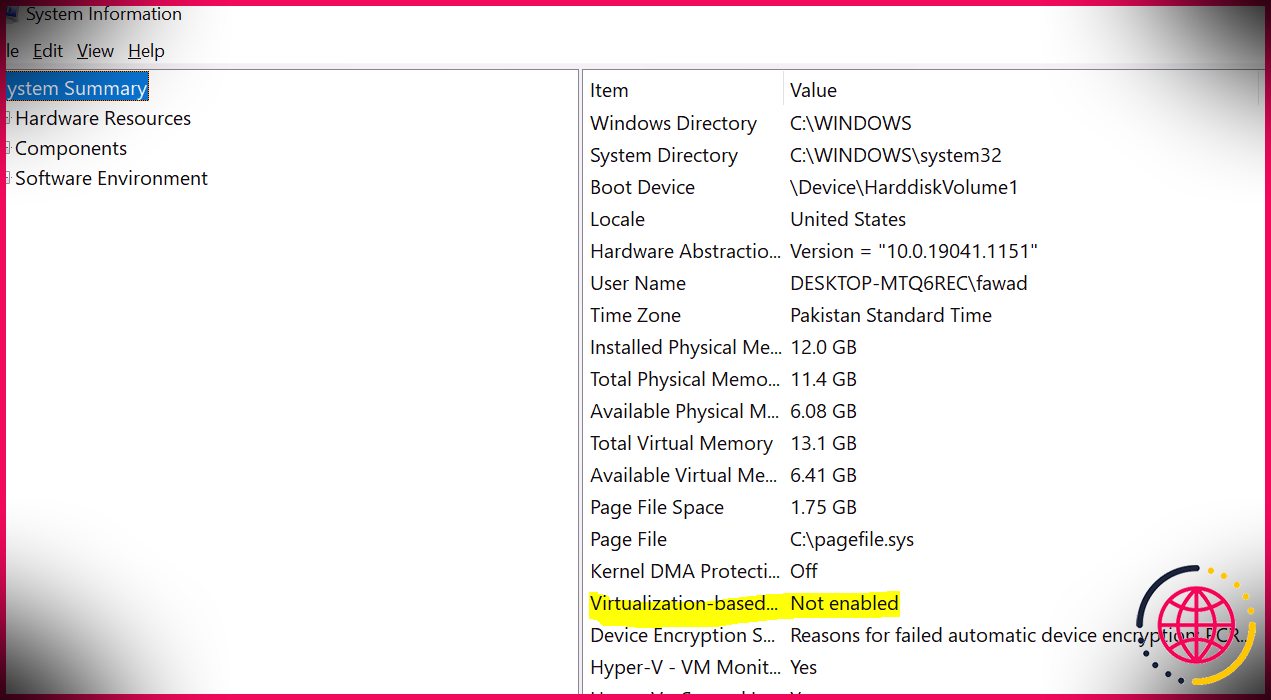

Pour vérifier que VBS est autorisé sur votre ordinateur, appuyez sur le Windows essentiel , tapez « informations système », ainsi que choisissez le résultat approprié. Dès que l’application s’ouvre, faites défiler jusqu’à Sécurité basée sur la virtualisation et voir aussi si c’est autorisé.

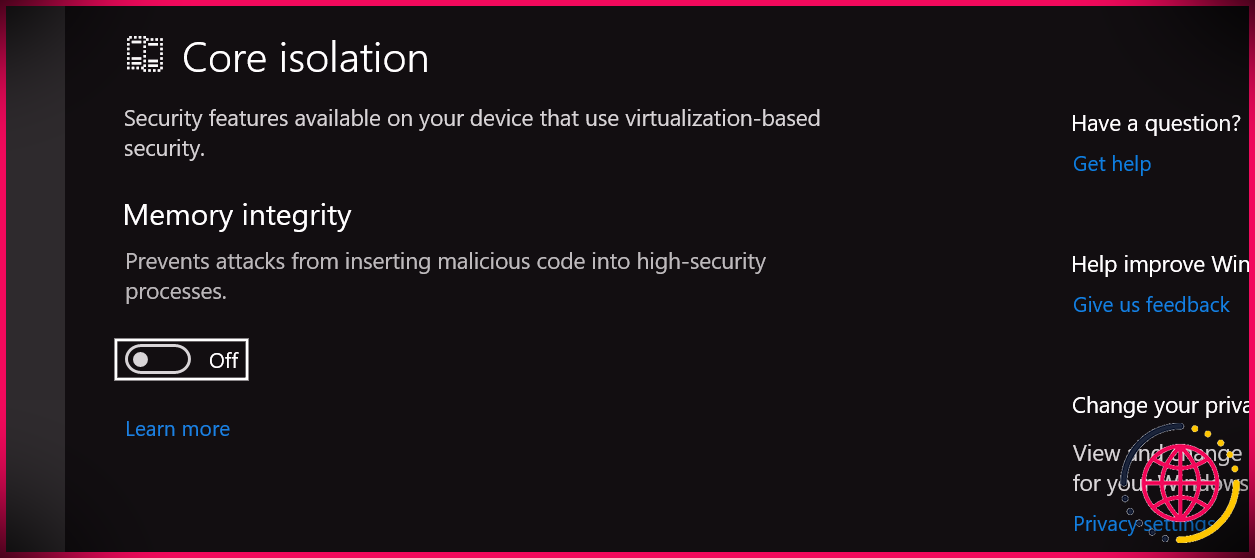

Pour activer/désactiver VBS, appuyez sur la touche Windows, tapez « core isolation », et sélectionnez également le résultat pertinent. Dans le Isolation du noyau zone, bascule Intégrité de la mémoire Allumé éteint.

Enfin, réactivez votre ordinateur.

VBS peut rendre Windows 11 beaucoup plus sécurisé… mais il y a des inconvénients

Les grandes fonctions de sûreté et de sécurité de Windows 11, telles que HVCI, reposent largement sur VBS, facteur éternel. VBS est une méthode efficace pour vaincre le code malveillant et également protéger le système d’exploitation contre les violations de sécurité. Pourtant, étant donné que VBS compte sur la virtualisation, il peut consommer une part raisonnable de l’efficacité de votre système.

Pour les entreprises clientes de Microsoft, cette augmentation de la sûreté et de la sécurité, même lorsqu’elle se fait au détriment de l’efficacité, est un jeu d’enfant. Mais aussi pour les personnes typiques qui veulent une expérience Windows rapide, en particulier pendant les jeux vidéo, le prix d’efficacité de VBS peut être exagéré.

Heureusement, Microsoft vous permet de désactiver VBS sur votre équipement. Pourtant, ne vous embêtez pas à désactiver VBS. Windows 11 est bien plus sûr et sécurisé que Windows 10, même sans VBS.